Base de conocimientos

1 000 FAQ, 500 tutoriales y vídeos explicativos. ¡Aquí sólo hay soluciones!

Esta guía explica cómo descargar o exportar un certificado SSL desde el Gestor de Infomaniak.

Prólogo

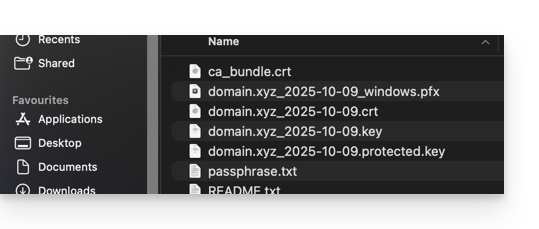

- La descarga del certificado produce un archivo en formato

.zip. - El archivo contiene los archivos

.keyy.crt(así como_windows.pfx&.protected.keysegún el tipo de certificado):

- Se recomienda almacenar este certificado y su clave privada en un lugar seguro, ya que esta última podría permitir el acceso a sus datos cifrados.

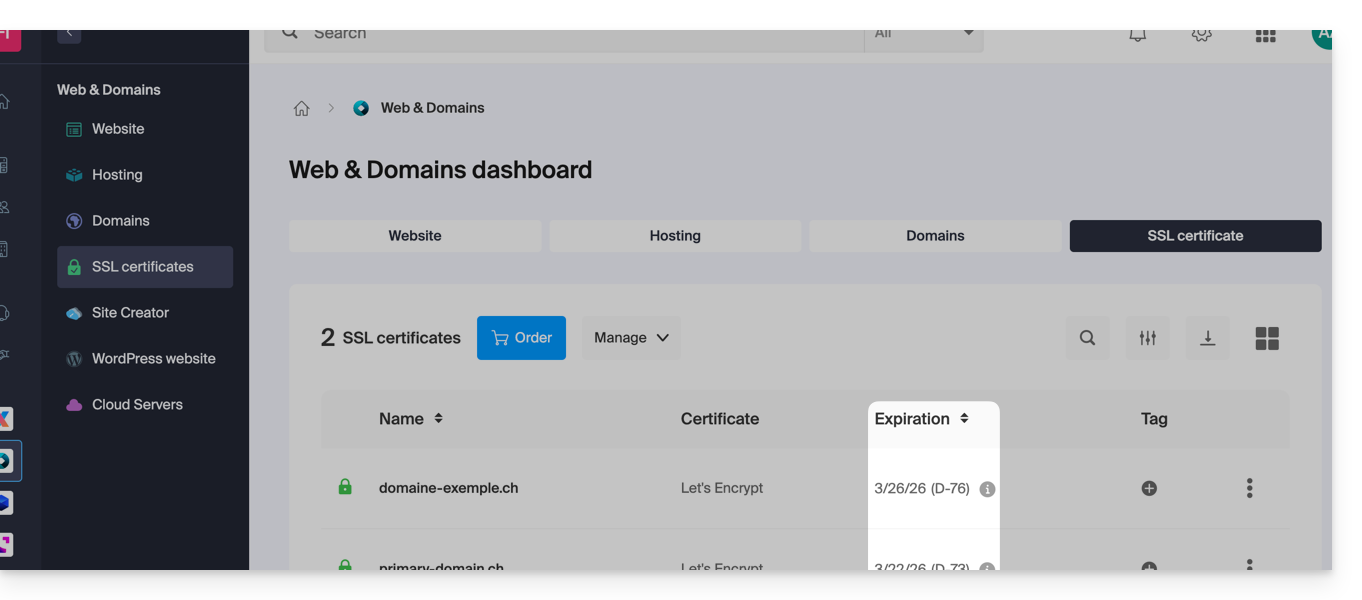

Exportar o descargar un certificado SSL

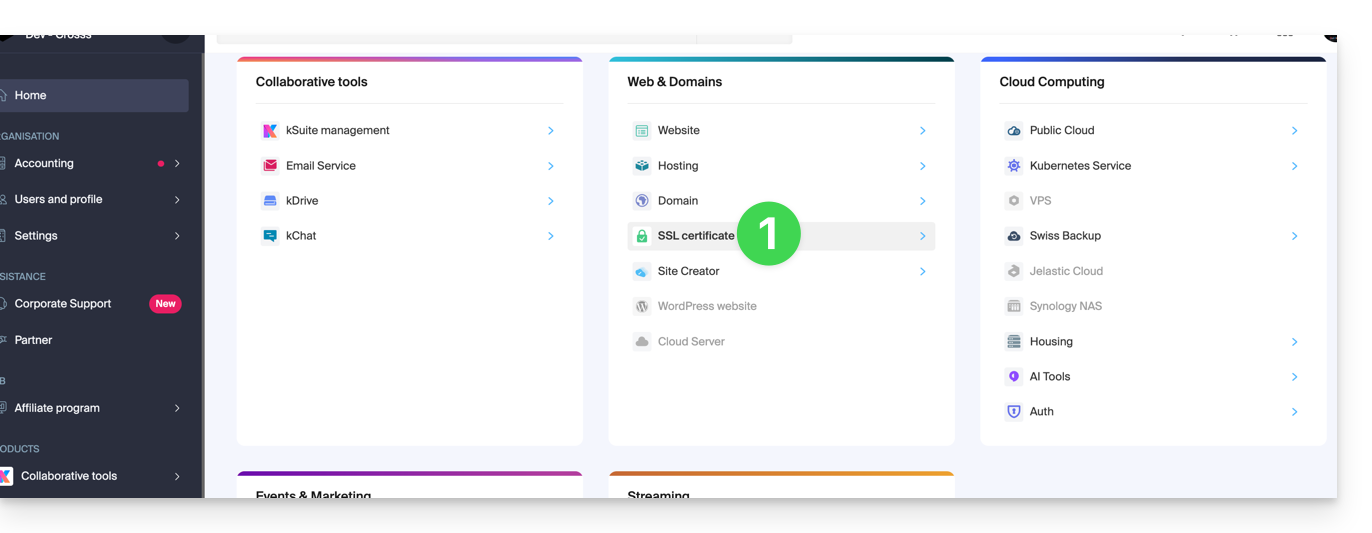

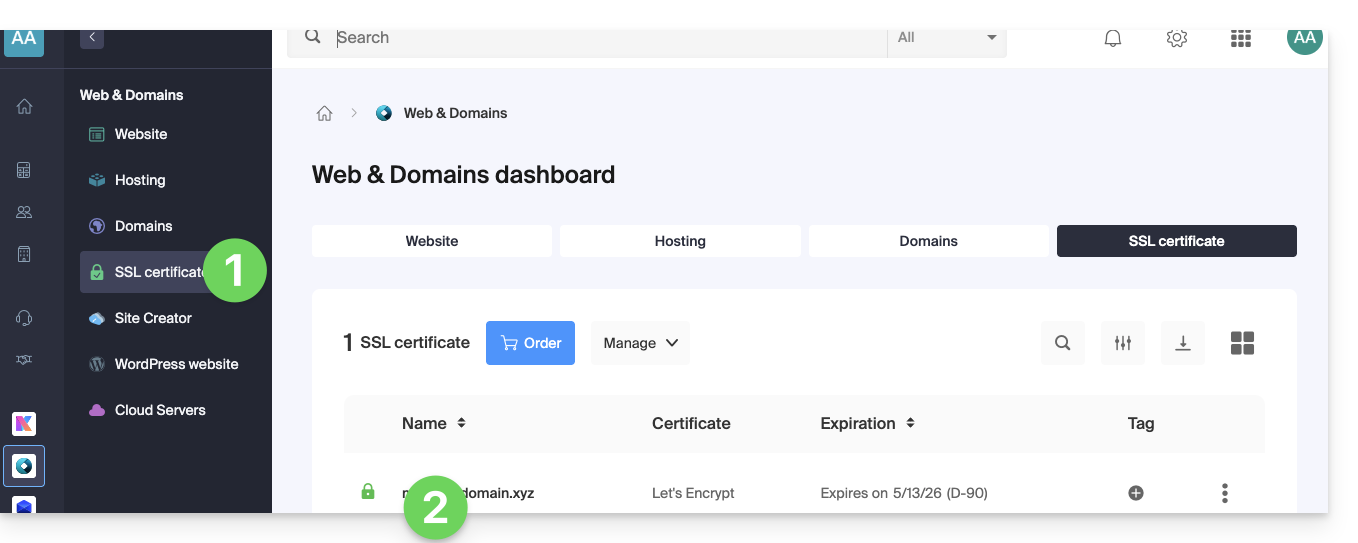

Para acceder a la gestión de sus certificados:

- Haga clic aquí para acceder a la gestión de su producto en el Gestor de Infomaniak (¿necesita ayuda?):

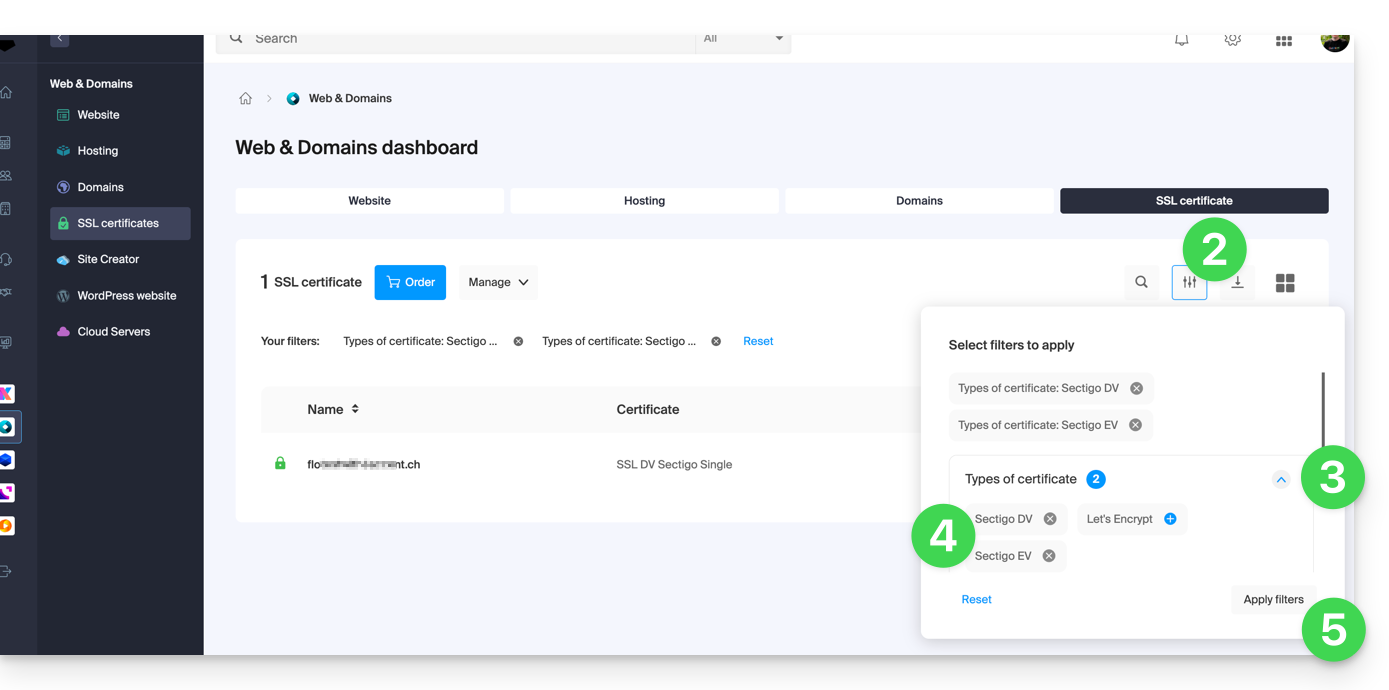

- Filtre si es necesario sus tipos de certificados haciendo clic en el icono dedicado a este efecto.

- Muestra los diferentes tipos de certificados como Let's Encrypt, Sectigo DV & EV...

- Agregue los certificados que deben ser mostrados.

- Aplique los filtros:

- La tabla solo muestra los tipos de certificados que ha seleccionado.

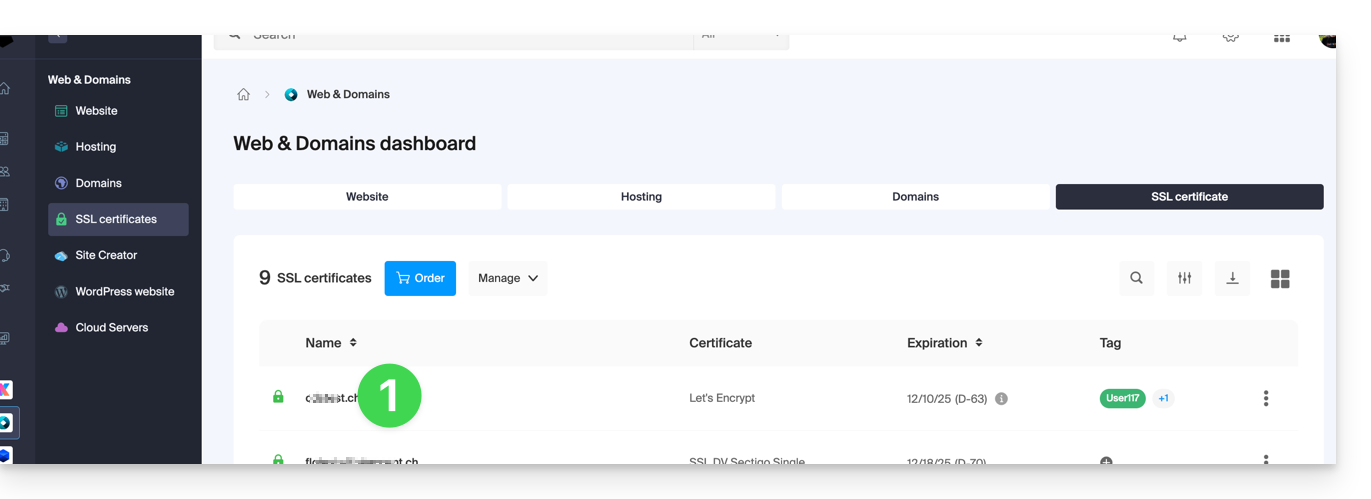

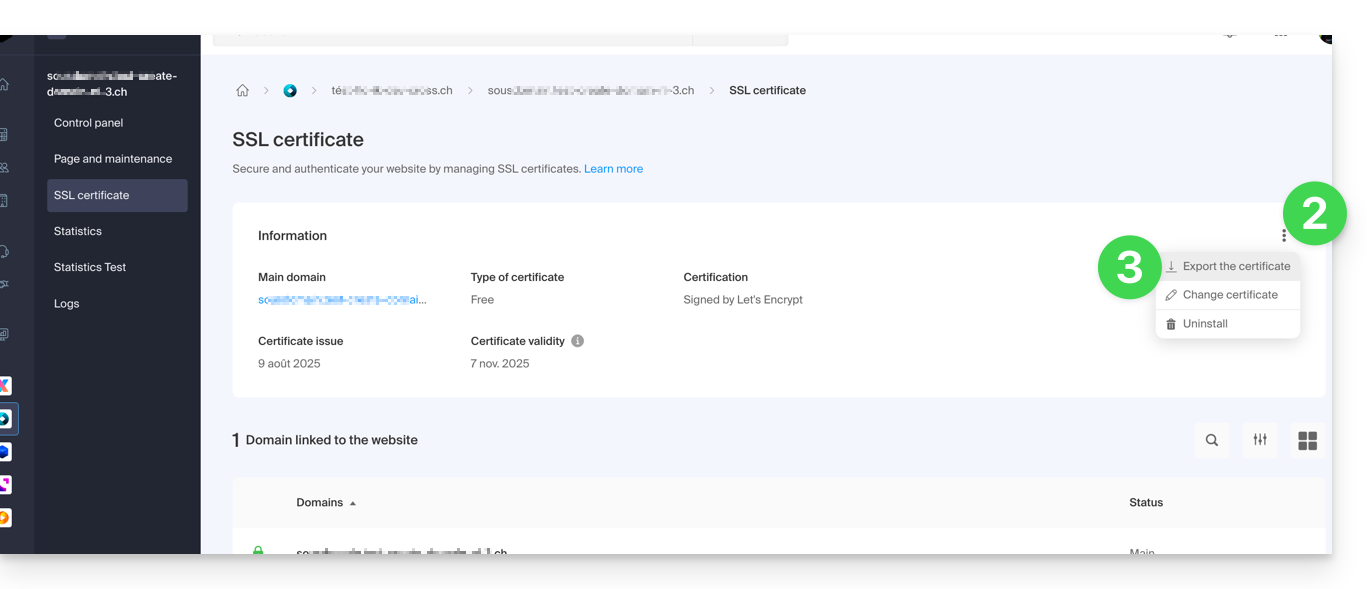

Exportar un certificado Let's Encrypt

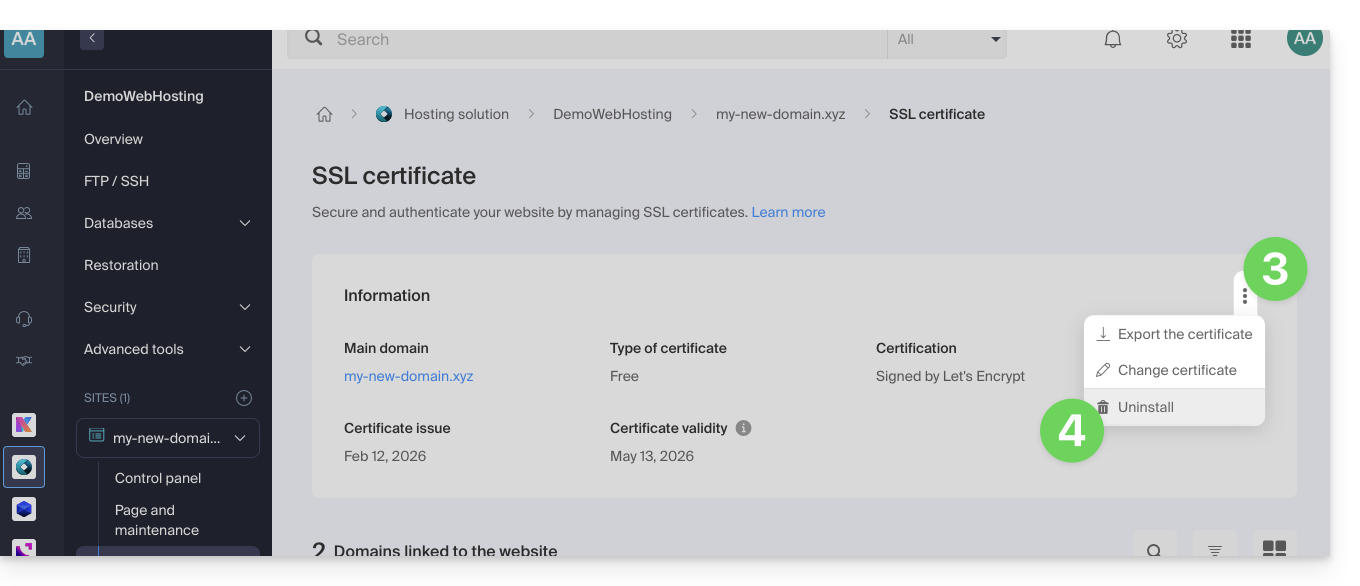

- Haga clic directamente en el nombre asignado al certificado Let's Encrypt en la lista:

- Haga clic en el menú de acción ⋮ a la derecha del objeto correspondiente en la tabla que se muestra.

- Seleccione Exportar el certificado y siga las instrucciones para descargar el archivo en su dispositivo:

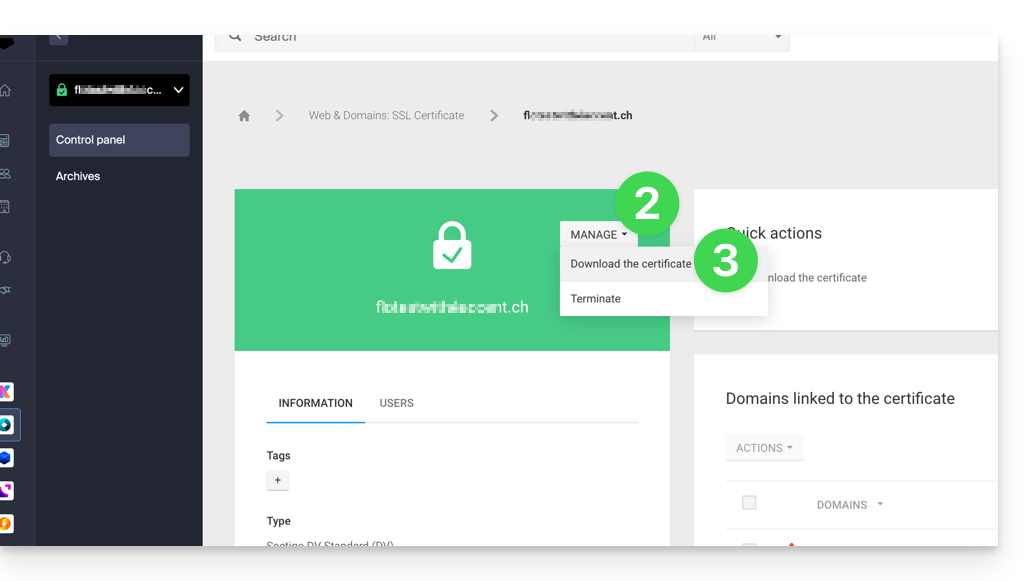

Exportar un certificado Sectigo

- Haga clic directamente en el nombre asignado al certificado en la lista de certificados.

- Haga clic en el botón Gestionar.

- Haga clic en Descargar el certificado y siga las instrucciones para descargar el archivo en su dispositivo:

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía explica cómo agregar o modificar uno o varios registros de tipo CAA en la zona DNS (de un nombre de dominio) gestionada en el Manager de Infomaniak.

Prólogo

- Un registro CAA permite especificar una autoridad de certificación autorizada a emitir certificados para un dominio.

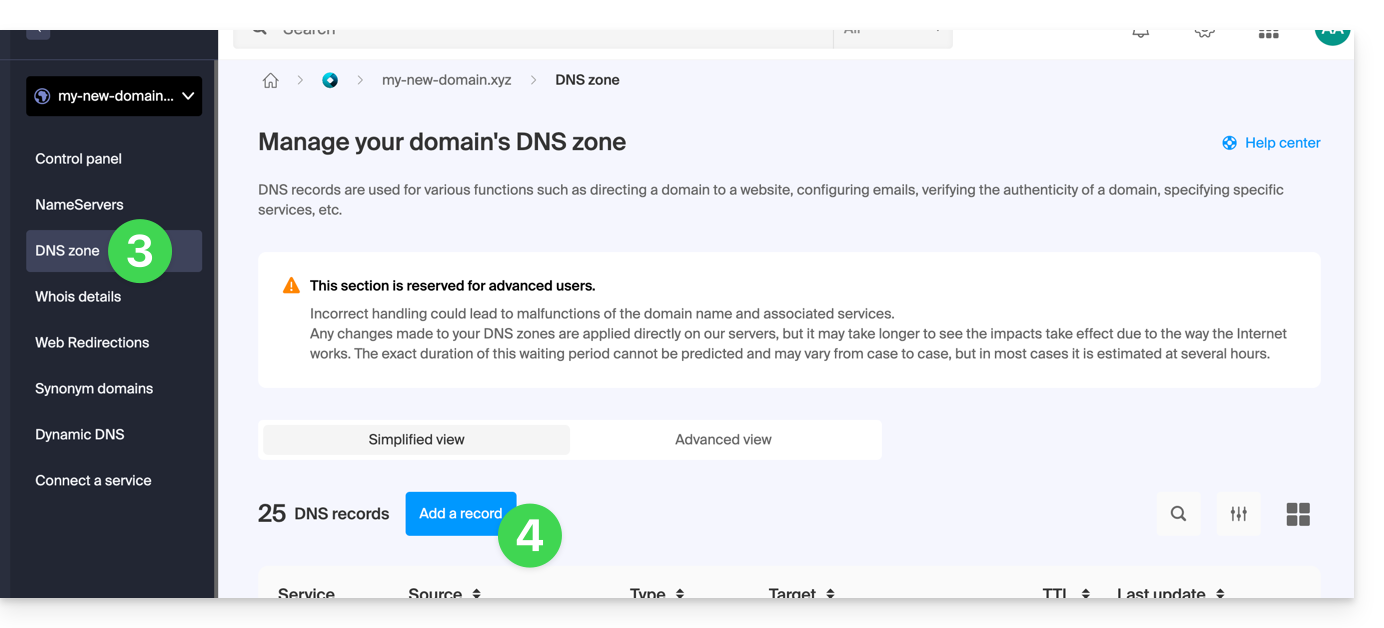

Agregar un CAA

Para gestionar este tipo de registro en una zona DNS:

- Haga clic aquí para acceder a la gestión de su dominio en el Manager de Infomaniak (¿necesita ayuda?).

- Haga clic directamente en el nombre asignado al dominio correspondiente.

- Haga clic en Zona DNS en el menú lateral izquierdo.

- Haga clic en el botón para agregar un registro:

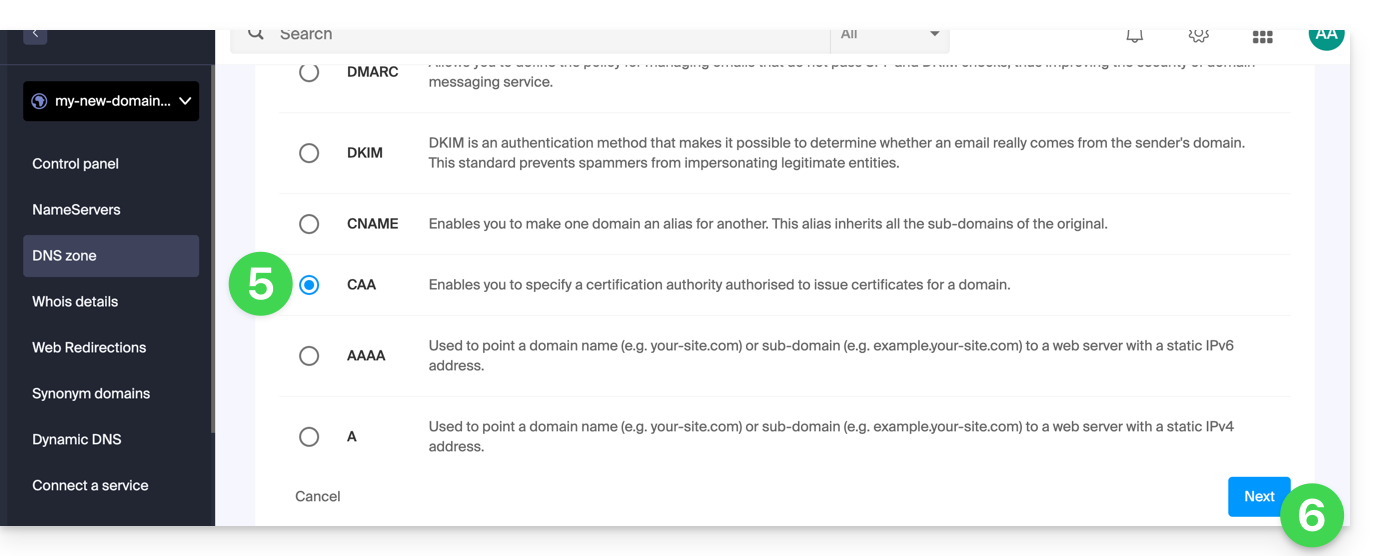

- Haga clic en el botón de opción CAA para agregar un registro.

- Haga clic en el botón Siguiente:

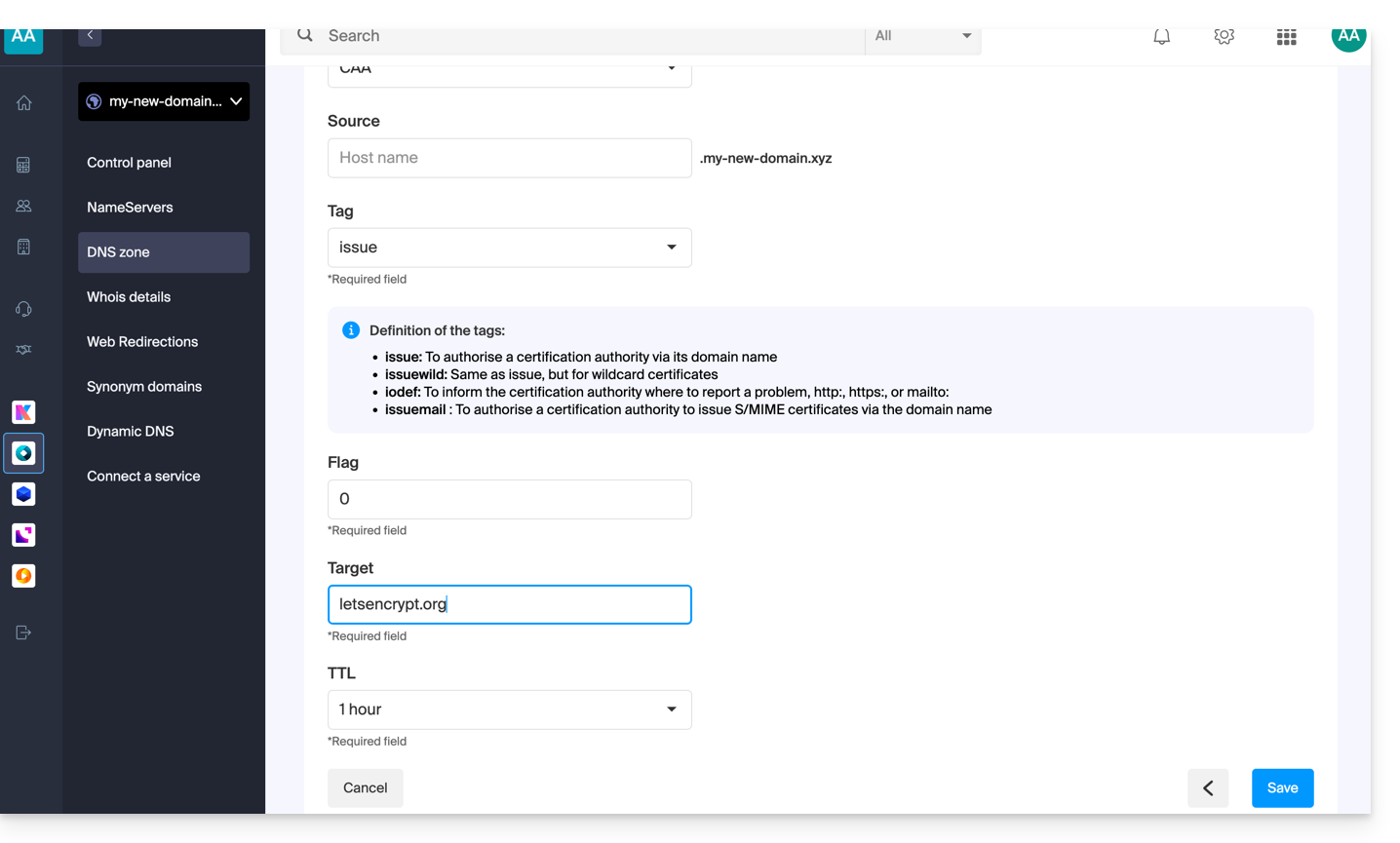

- Ingrese los valores de CAA necesarios para su zona DNS: si se trata de validar un certificado SSL, consulte la información a continuación.

- Guarde sus datos haciendo clic en el botón en la parte inferior de la página.

Agregar CAA para validar un certificado SSL…

… Sectigo

En el caso de una validación de certificado SSL Sectigo, siga la guía genérica, pero ingrese específicamente los siguientes datos:

- Seleccione "Emitido por autoridad de certificación".

- Ingrese la bandera:

0. - Especifique

sectigo.com.

… Let's Encrypt

En el caso de una validación de certificado SSL Let's Encrypt, siga la guía genérica, pero ingrese específicamente los siguientes datos:

- Seleccione "Emitido por autoridad de certificación".

- Ingrese la bandera:

0. - Especifique

letsencrypt.org.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía explica cómo interpretar correctamente las informaciones detalladas proporcionadas por Qualys SSL Labs (https://www.ssllabs.com/ssltest/) que pueden parecer técnicas o alarmantes sin el contexto adecuado.

Preámbulo

- Qualys SSL Labs es una herramienta de análisis ampliamente utilizada para evaluar la configuración SSL/TLS de los sitios web.

- Las advertencias en sus informes a menudo son solo detalles técnicos sin impacto en la seguridad o el SEO del sitio.

Certificados múltiples en los informes de SSL Labs

Cuando SSL Labs analiza un sitio, puede mostrar varios certificados numerados (certificado #1, certificado #2, etc.). Esto ocurre por varias razones:

- Certificado principal (#1): El certificado presentado cuando se utiliza SNI (Server Name Indication).

- El SNI es una extensión TLS que permite a un servidor alojar varios certificados SSL para diferentes dominios en la misma dirección IP. Cuando un navegador se conecta, indica el nombre de dominio al que desea unirse.

- Certificado secundario (#2): El certificado presentado cuando no se utiliza SNI o durante una conexión directa por IP.

Una indicación "No SNI" en el certificado #2 no es un error. Simplemente significa que SSL Labs ha probado lo que ocurre cuando un cliente se conecta sin proporcionar información SNI. En este caso:

- El servidor proporciona un certificado de respaldo (a menudo un certificado genérico o de vista previa).

- Esta situación solo afecta a clientes muy obsoletos que no soportan SNI.

- Todos los navegadores modernos utilizan SNI y, por lo tanto, recibirán el certificado #1.

Problemas de cadena de certificados

"Chain issues: Incorrect order, Extra certs, Contains anchor"

Estas advertencias no significan necesariamente que el certificado esté defectuoso:

Incorrect order: Los certificados intermedios no se presentan en el orden óptimo.Extra certs: Se incluyen certificados adicionales no necesarios.Contains anchor: El certificado raíz está incluido en la cadena.

El protocolo TLS permite omitir el certificado raíz ya que normalmente ya está presente en las tiendas de certificados de los navegadores. Incluirlo no es un error, sino una redundancia.

"Alternative names mismatch"

Para el certificado de rescate (#2), la advertencia "MISMATCH" es normal porque:

- Este certificado está diseñado para otro dominio (

preview.infomaniak.website). - Solo se presenta cuando SNI no se utiliza.

- El navegador que recibe este certificado lo identificaría como no correspondiente al dominio solicitado, pero esto no afecta las conexiones normales con SNI.

En cuanto a las preocupaciones de SEO:

- Google y otros motores de búsqueda utilizan navegadores modernos que soportan SNI.

- Reciben el certificado #1 que es válido para su dominio.

- Las advertencias sobre el certificado #2 no tienen impacto en el posicionamiento.

- Solo los problemas con el certificado principal (#1) podrían afectar el SEO.

Esta configuración es perfectamente adecuada para un alojamiento compartido donde varios sitios comparten la misma infraestructura, con un certificado de previsualización que sirve como solución de respaldo.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía explica cómo generar y renovar automáticamente un certificado wildcard mediante un desafío DNS utilizando Certbot y el plugin dns-infomaniak.

1. Instalación de las herramientas necesarias

El plugin DNS Infomaniak no está incluido por defecto. Para evitar el error plugin does not appear to be installed, instale certbot y su extensión siguiendo las instrucciones oficiales.

Asegúrese de seleccionar la pestaña Wildcard en el sitio de Certbot después de elegir su sistema.

2. Generación manual inicial

Ejecute este comando para iniciar la primera generación del certificado:

certbot certonly --manual \

-d *.example.com \

--preferred-challenges dns-01 \

--server https://acme-v02.api.letsencrypt.org/directory

3. Validación del desafío DNS (Registro TXT)

Para demostrar que posee el dominio, acceda a su Manager Infomaniak y cree el registro TXT siguiente:

- Nombre:

_acme-challenge - Valor: (el proporcionado por el comando Certbot)

4. Preparación de la API de Infomaniak

Para automatizar el proceso, genere un token de API con el ámbito domain en su interfaz de gestión. Este token permitirá que el script actualice sus DNS automáticamente.

5. Script de autenticación (infomaniak-auth.sh)

Cree el archivo /root/infomaniak-auth.sh. Este script será llamado por Certbot durante el renovación:

#!/bin/bash

# API Token for Infomaniak

INFOMANIAK_API_TOKEN="YOUR_API_TOKEN_HERE"

# Update DNS record via Infomaniak API plugin

/usr/bin/certbot \

--authenticator dns-infomaniak \

--server https://acme-v02.api.letsencrypt.org/directory \

-d "$CERTBOT_DOMAIN" \

--agree-tosHaga que el script sea ejecutable:

chmod +x /root/infomaniak-auth.sh

6. Script de limpieza (infomaniak-clean.sh)

Cree el archivo /root/infomaniak-clean.sh para finalizar el procedimiento:

#!/bin/bash

# Optional: Cleanup operations after challenge

exit 0Haga que el script sea ejecutable:

chmod +x /root/infomaniak-clean.sh

7. Configuración de la renovación automática

Edite o cree el archivo de configuración siguiente: /etc/letsencrypt/renewal/example.com.conf.

cert = /etc/letsencrypt/live/example.com/cert.pem

privkey = /etc/letsencrypt/live/example.com/privkey.pem

chain = /etc/letsencrypt/live/example.com/chain.pem

fullchain = /etc/letsencrypt/live/example.com/fullchain.pem

[renewalparams]

authenticator = manual

manual_auth_hook = /root/infomaniak-auth.sh

manual_cleanup_hook = /root/infomaniak-clean.sh

server = https://acme-v02.api.letsencrypt.org/directory

pref_challs = dns-01

account = YOUR_ACCOUNT_ID

key_type = rsa

8. Prueba y Automatización (Cron)

Antes de automatizarlo, verifique que todo funcione correctamente con una simulación:

certbot renew --dry-runSi la prueba tiene éxito, agregue esta tarea Cron para verificar el renovación cada X días:

0 0 */30 * * /usr/bin/certbot renew --quiet --config /etc/letsencrypt/renewal/example.com.confModifique 30 días arriba según la frecuencia deseada. El cron utilizará automáticamente:

- el archivo

domain.tld.conf - el script de autenticación

infomaniak-auth.sh - el plugin

dns-infomaniak

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía explica cómo…

- … generar una

CSRy clave privada para solicitar un certificado de una entidad de certificación (CA), - … importar este certificado para su sitio Infomaniak, gracias al

CRTobtenido de laCA.

Prólogo

- Aunque Infomaniak ofrece todos los certificados SSL que pueda necesitar…

- certificados gratuitos Let's Encrypt para los sitios personales (solo posible con los sitios alojados en Infomaniak),

- certificados DV de Sectigo para los sitios profesionales/particulares que no están inscritos en el registro mercantil,

- certificados EV de Sectigo para las empresas inscritas en el registro mercantil,

- … también es posible instalar un certificado SSL obtenido en otro lugar (certificado intermedio de una entidad de certificación de su elección), certificados personalizados o auto-firmados.

1. Generar una CSR (Certificate Signing Request)

Una CSR (Certificate Signing Request o Solicitud de Firma de Certificado) es un archivo codificado que contiene la información necesaria para solicitar un certificado SSL/TLS.

Debe ser generada por su parte, para garantizar que la clave privada permanezca bajo su control, utilizando por ejemplo OpenSSL.

Adapte y ejecute el siguiente comando desde una aplicación de tipo Terminal (interfaz de línea de comandos, CLI /Command Line Interface) en su dispositivo:

openssl req -utf8 -nodes -sha256 -newkey rsa:2048 -keyout domain.xyz.key -out domain.xyz.csr -addext "subjectAltName = DNS:domain.xyz, DNS:www.domain.xyz"

Explicaciones

newkey rsa:2048: Genera una nueva clave RSA de 2048 bits.keyout domain.xyz.key: Especifica el archivo donde se guardará la clave privada.out domain.xyz.csr: Especifica el archivo donde se guardará la CSR.addext “subjectAltName = ...”: Añade dominios adicionales a través de la extensiónSAN (Subject Alternative Name), necesaria para incluir todos los dominios deseados en el certificado (el dominio principal domain.xyz + cualquier otro dominio o subdominio asociado, como www.domain.xyz).

Después de la generación, puede verificar el contenido de la CSR con el siguiente comando:

openssl req -in domain.xyz.csr -noout -textEsto permite verificar que todos los dominios listados en subjectAltName están correctamente incluidos.

Una vez generada la CSR, puede enviarla a la entidad de certificación (CA) para obtener su certificado SSL/TLS.

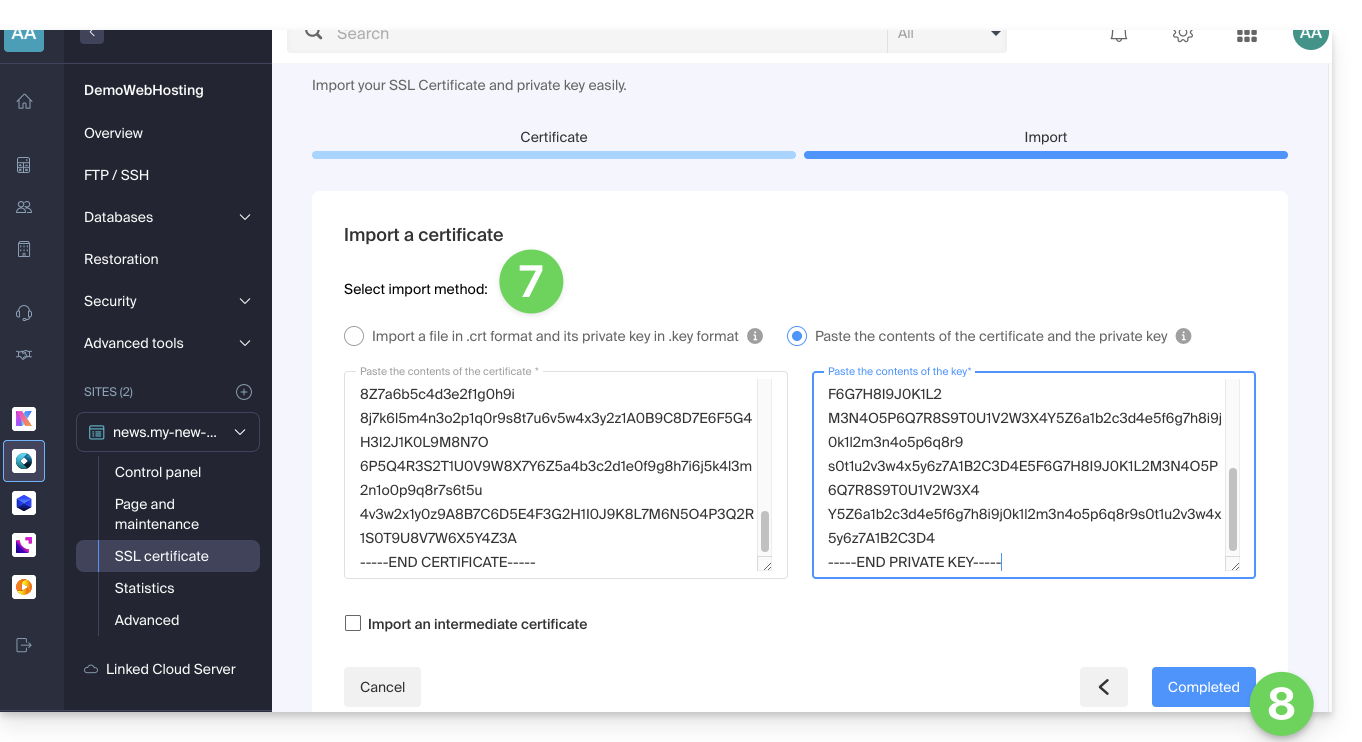

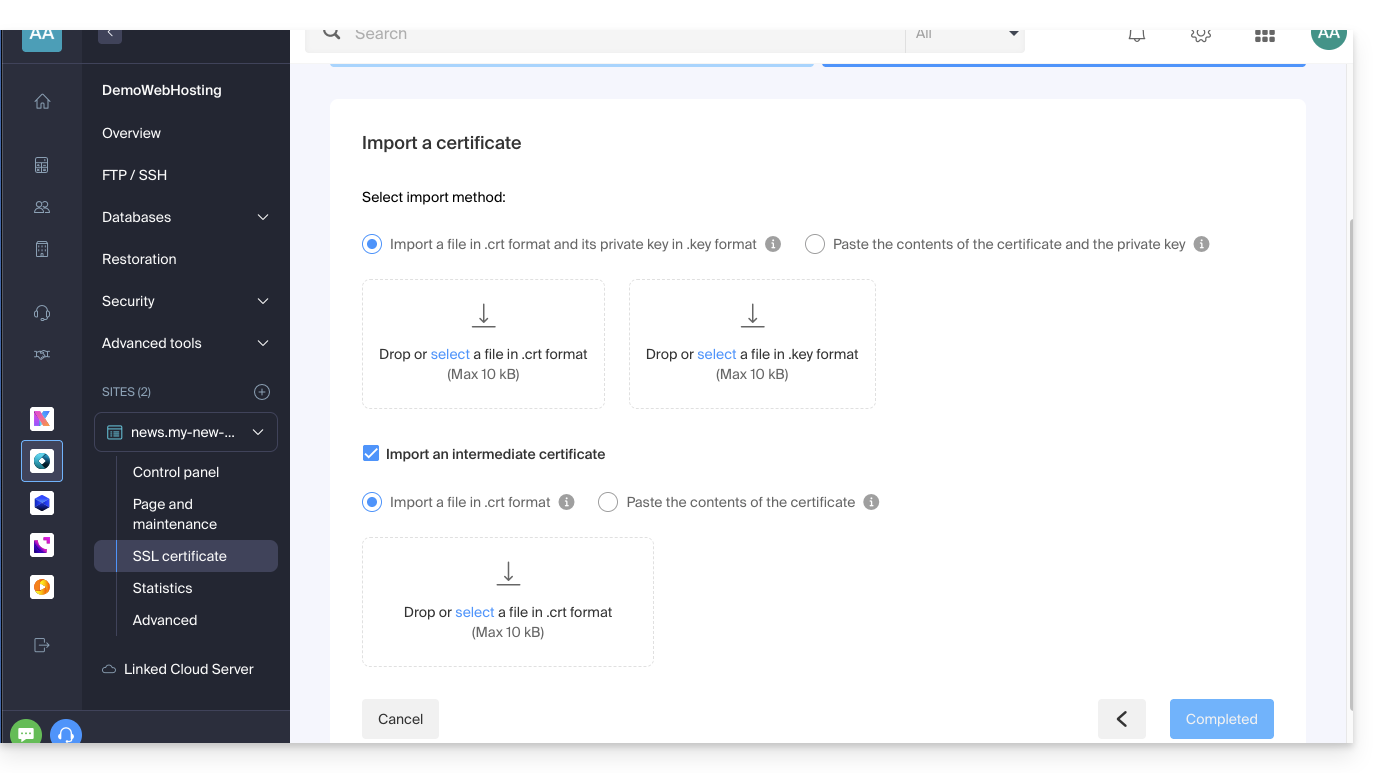

2. Importar el certificado externo

Una vez validada, la CA le entrega un certificado (domain.xyz.crt) y a veces un certificado intermedio (ca_bundle.crt).

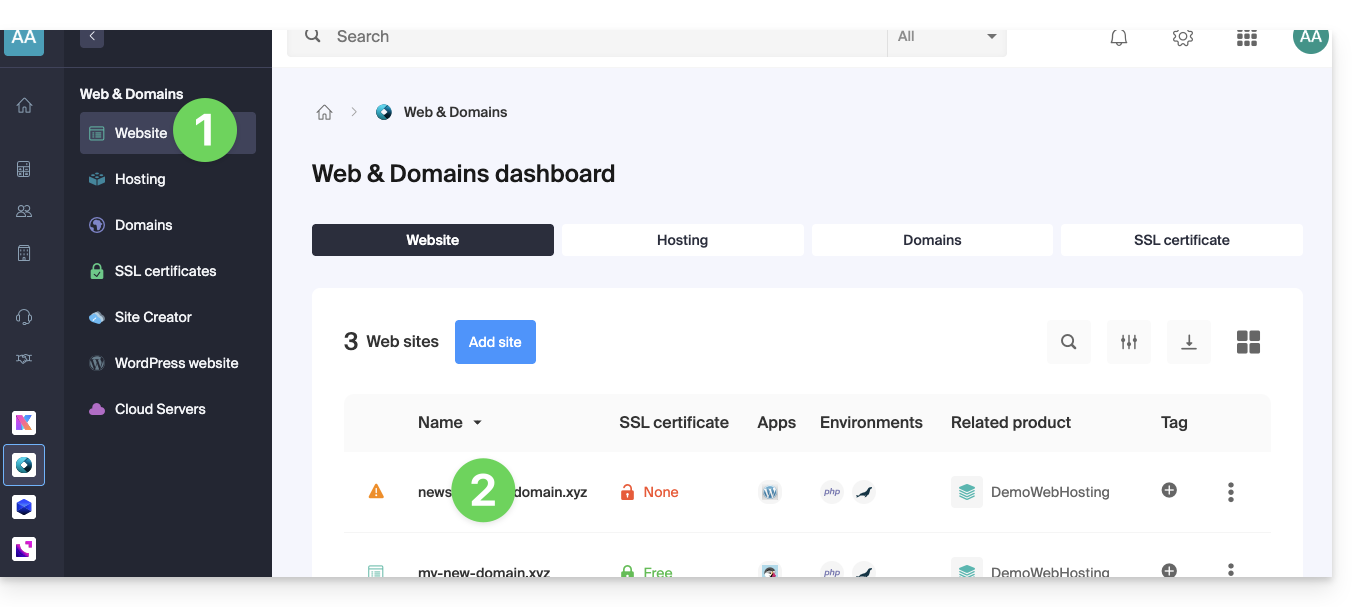

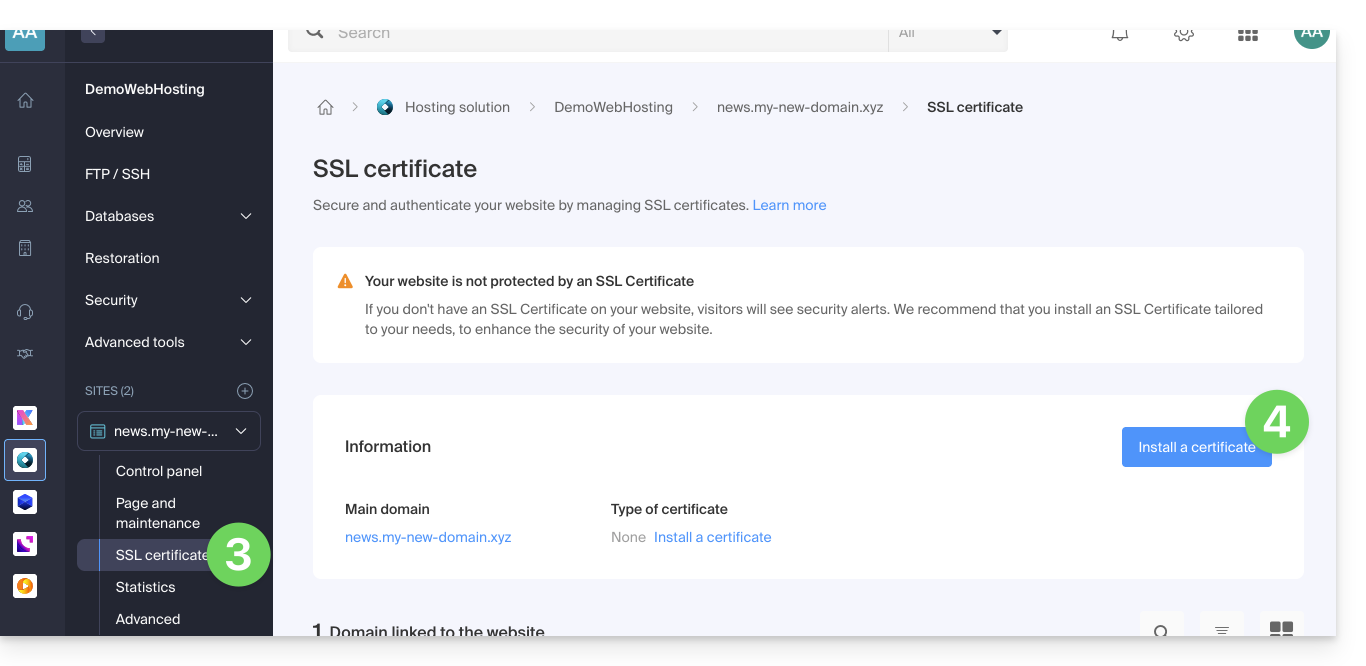

Para acceder a la gestión de los certificados SSL:

- Haga clic aquí para acceder a la gestión de su sitio en el Gestor Infomaniak (¿necesita ayuda?).

- Haga clic directamente en el nombre asignado al sitio correspondiente:

- Haga clic en Certificados SSL en el menú lateral izquierdo.

- Haga clic en el botón azul Instalar un certificado:

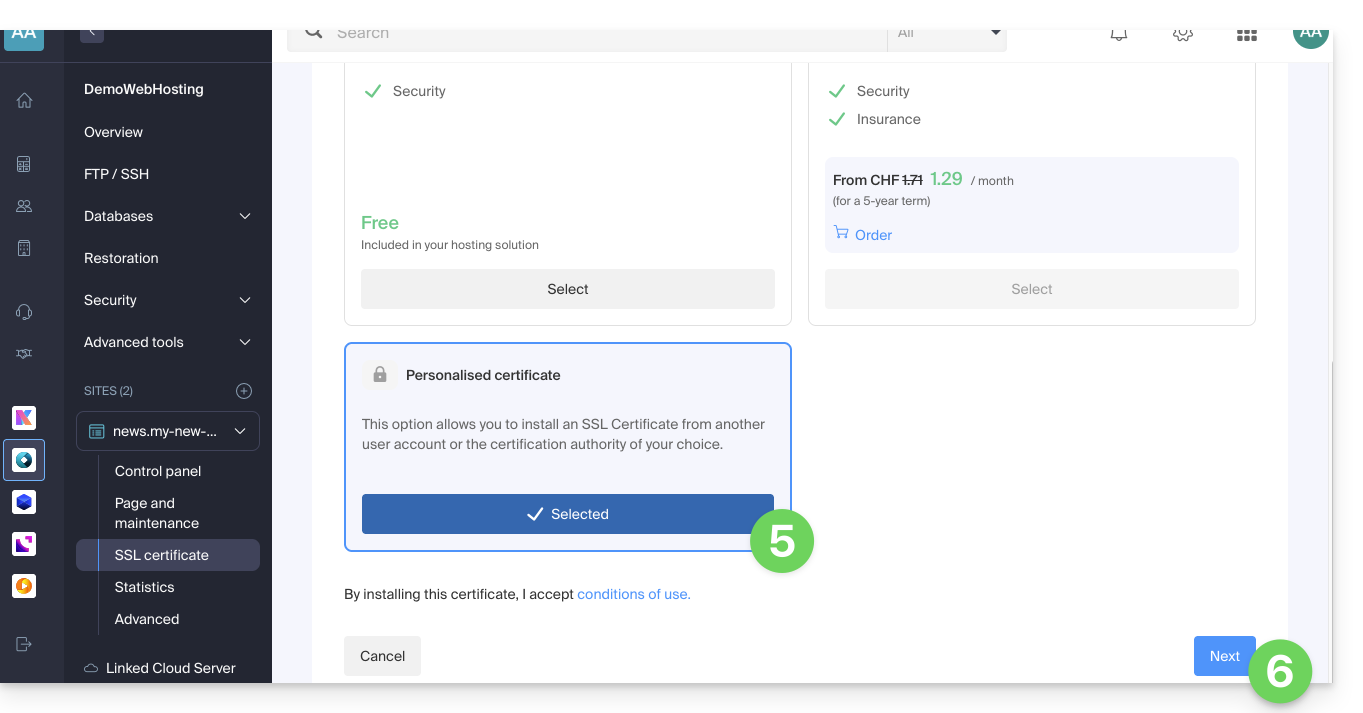

- Elija el certificado personalizado.

- Haga clic en el botón Siguiente:

- Importe su certificado y clave privada, ya sea importando los archivos

.crty.keyo copiando y pegando. - Haga clic en Completar:

Comando alternativo para generar un certificado auto-firmado (opcional)

Si desea un certificado local solo para pruebas o sin pasar por una CA (no recomendado para producción), puede usar este comando:

openssl req -x509 -nodes -days 365 -newkey rsa:2048 -keyout domain.xyz.key -out domain.xyz.crt -addext “subjectAltName = DNS:domain.xyz, DNS:www.domain.xyz”Esto genera tanto un certificado auto-firmado (domain.xyz.crt) como una clave privada (domain.xyz.key). Sin embargo, los certificados auto-firmados no son reconocidos como válidos por los navegadores o sistemas públicos. Solo son adecuados para entornos internos o de desarrollo.

Importar un certificado intermedio

Al agregar un certificado SSL personalizado, es posible importar el certificado intermedio (importando el archivo .crt o copiando y pegando los datos proporcionados por la entidad de certificación):

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía explica cómo generar una solicitud de certificado (CSR) para un nombre de dominio y todos sus subdominios con un Hosting Web (excepto el hosting gratuito de tipo Starter), permitiendo así cifrar la conexión a su nombre de dominio y a todos sus subdominios mediante un único certificado SSL.

Prólogo

- La configuración permite tener un "sitio nombrado" y un "sitio de respaldo"; para que esto funcione sin conflictos, asegúrese de que el comodín y sus subdominios específicos no se superpongan en el mismo hosting web:

- Nivel DNS la prioridad es natural: si existe un subdominio específico (por ejemplo,

privado.dominio.xyz), es este el que se solicita; de lo contrario, la solicitud se redirige al comodín (*.dominio.xyz). - Nivel Servidor es necesario ser vigilante: si el comodín y el subdominio específico se encuentran en el mismo servidor, es la implementación del software (Apache) la que decide; Apache procesa las solicitudes según el orden de evaluación de los archivos de configuración.

- El riesgo: si el comodín se evalúa primero, "captura" todo el tráfico, haciendo que su subdominio específico sea inaccesible, incluso si existe.

- Por lo tanto, no debe colocar el comodín en el mismo hosting que un subdominio más específico que se superponga.

- Nivel DNS la prioridad es natural: si existe un subdominio específico (por ejemplo,

Configurar un certificado comodín

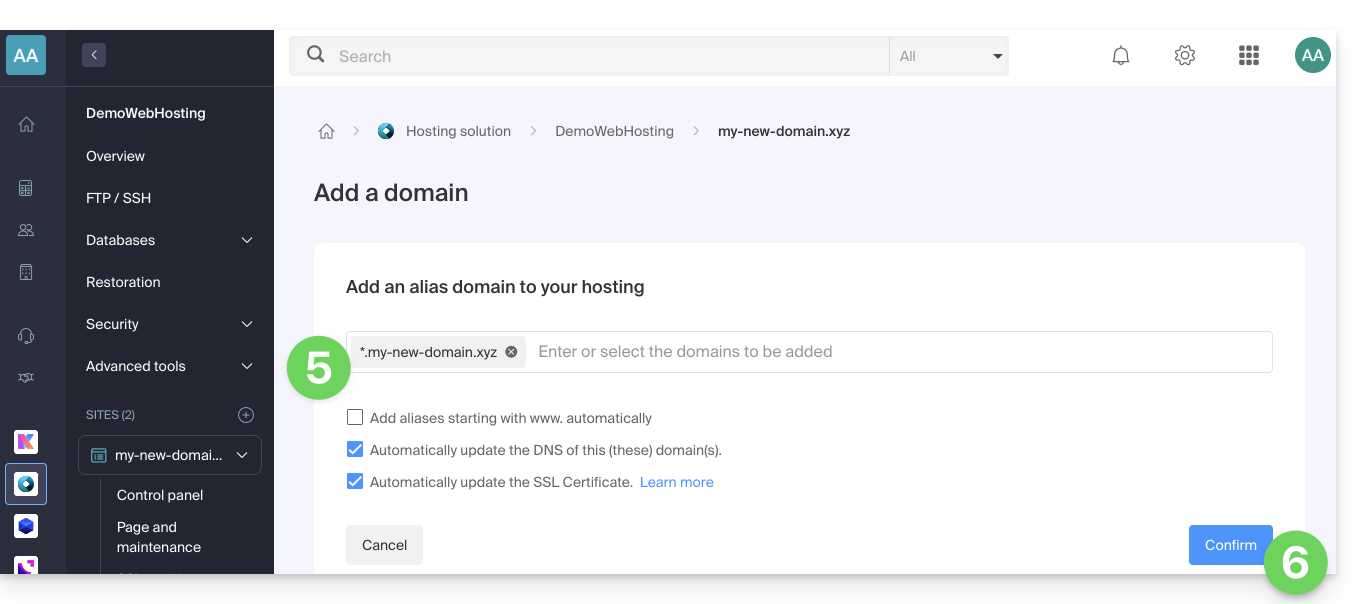

1. Agregar un dominio alias con asterisco *

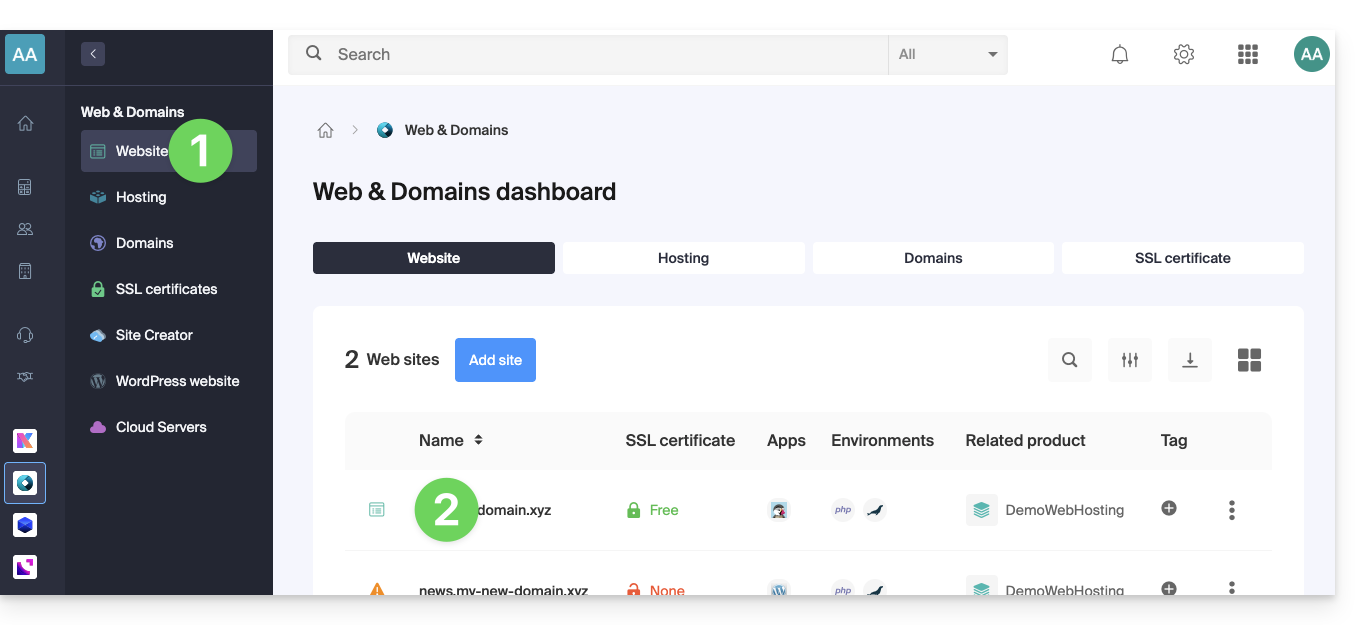

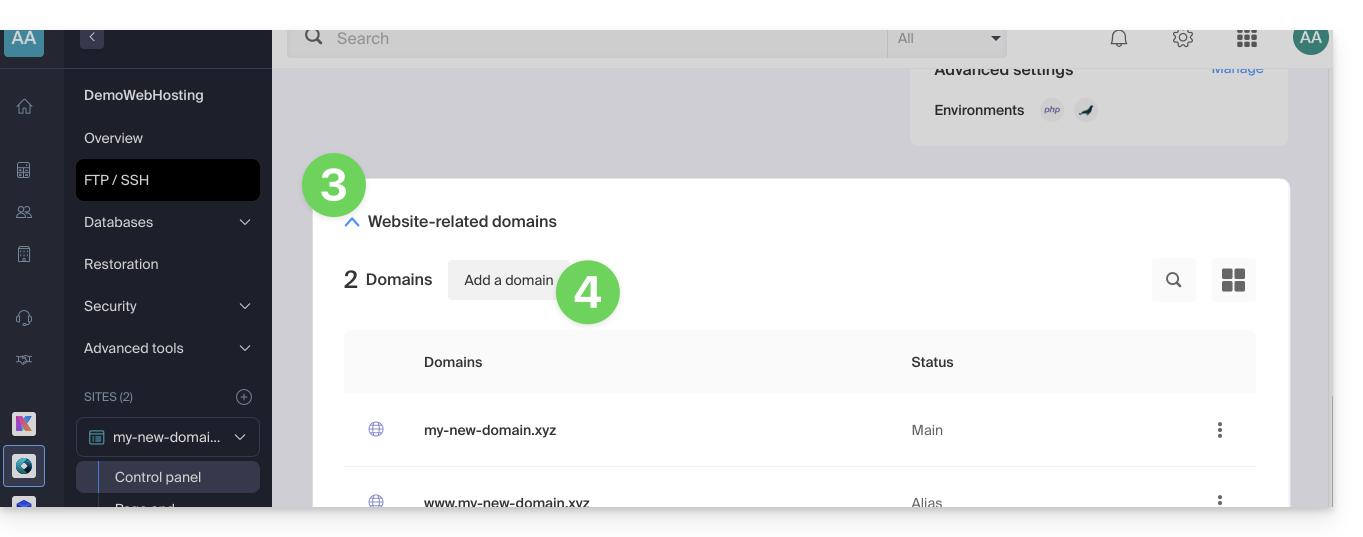

Para agregar un alias de tipo * a su sitio web:

- Haga clic aquí para acceder a la gestión de su sitio en el Gestor Infomaniak (¿Necesita ayuda?).

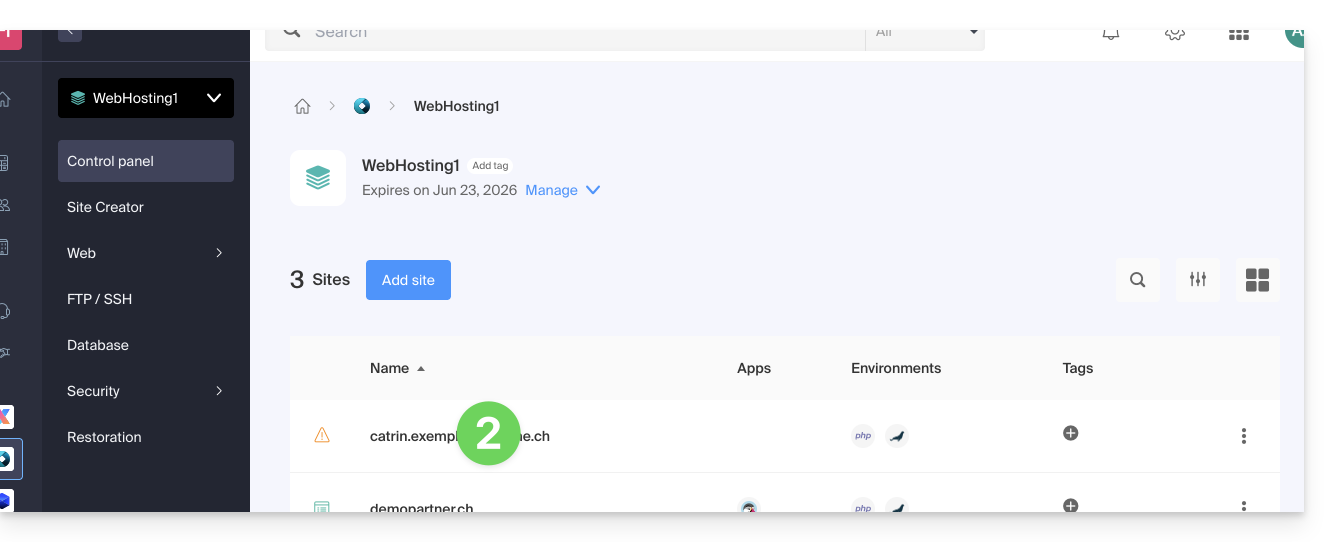

- Haga clic directamente en el nombre asignado al sitio correspondiente:

- Luego, haga clic en la flecha para expandir la sección Dominios de este sitio.

- Haga clic en el botón Agregar un dominio:

- Ingrese el nombre de dominio a agregar en este formato:

*.dominio.xyz(el asterisco es indispensable, seguido de un punto y luego del nombre de dominio del sitio web que, en este ejemplo, es dominio.xyz)

- Haga clic en el botón Confirmar para completar el procedimiento:

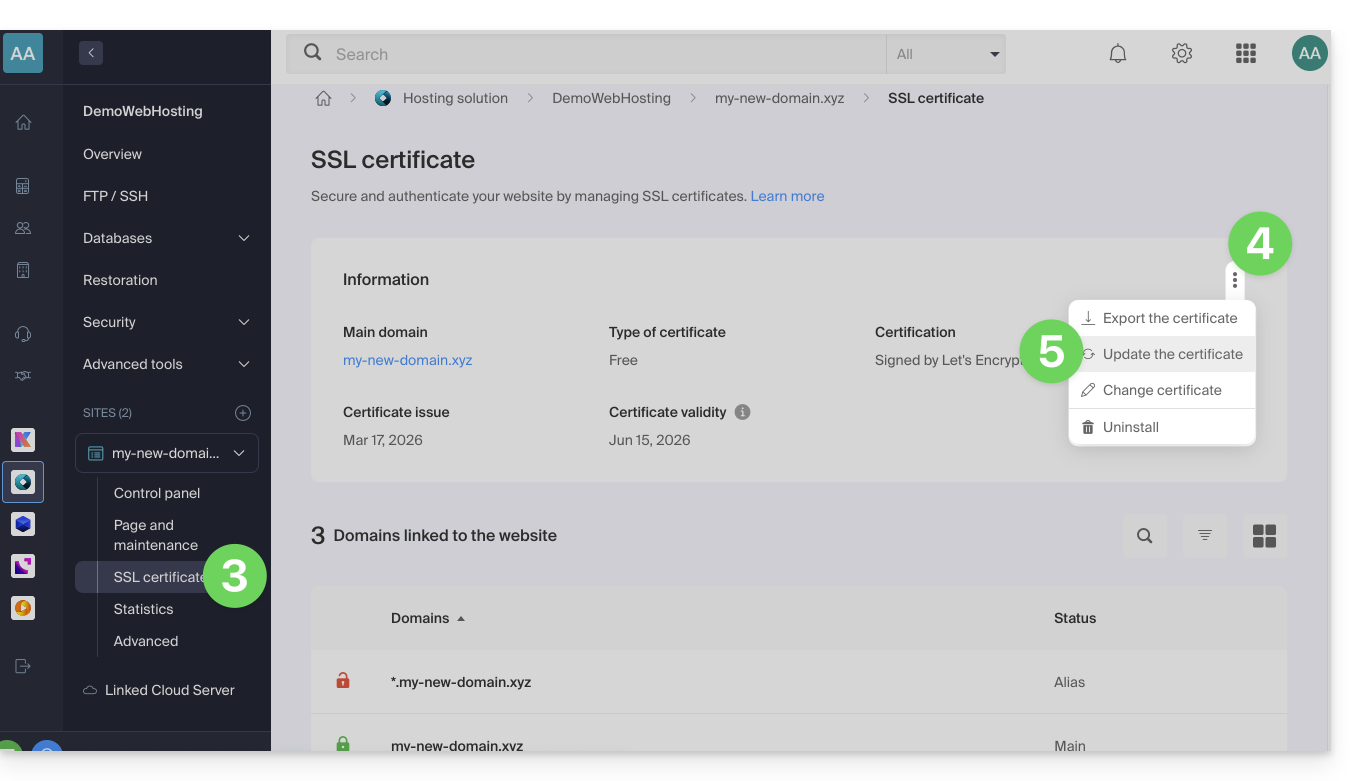

2. Instalar un certificado SSL o actualizarlo

Ejemplo de actualización del certificado existente para incluir el subdominio comodín *:

- Haga clic aquí para acceder a la gestión de su sitio en el Gestor Infomaniak (¿Necesita ayuda?).

- Haga clic directamente en el nombre asignado al sitio correspondiente.

- Haga clic en Certificado SSL en el menú lateral izquierdo.

- Haga clic en el menú de acción ⋮ situado a la derecha.

- Haga clic en Actualizar el certificado:

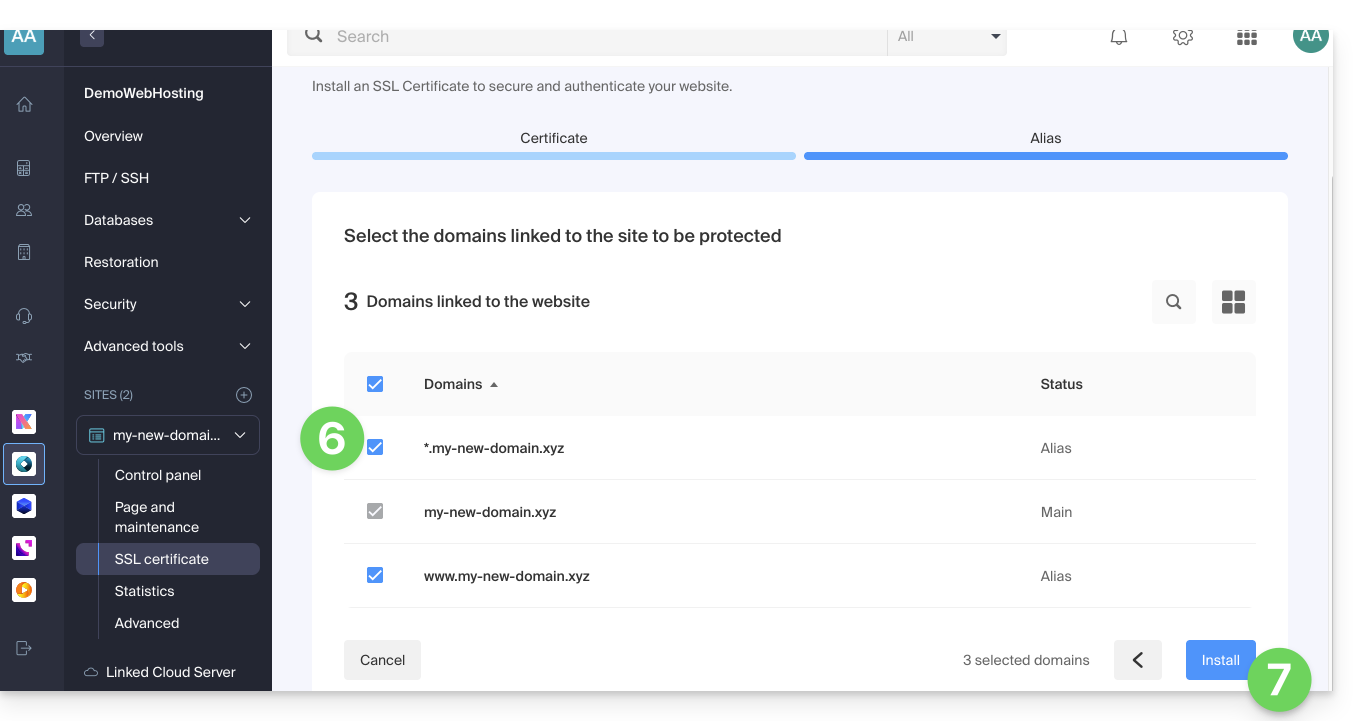

- Asegúrese de que el subdominio recién añadido esté seleccionado.

- Haga clic en el botón Instalar abajo:

- Espere a que se cree o actualice.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía explica cómo instalar un certificado SSL gratuito de Let's Encrypt en un sitio web alojado por Infomaniak.

Prólogo

- Una vez instalado el certificado, su sitio web será accesible en

httpyhttps… - Si desea incluir un nombre de dominio alias recientemente agregado a su sitio que ya poseía un certificado, debe actualizarlo.

- Para múltiples subdominios, consulte esta otra guía.

- Let's Encrypt limita la instalación de certificados a:

- 100 subdominios

- 20 certificados para 7 días por dominio registrado

- 5 solicitudes fallidas por cuenta por nombre de host por hora

Instalar un certificado SSL gratuito en un sitio

Requisitos previos

- Para que la instalación sea posible, los DNS del nombre de dominio deben estar correctamente configurados para apuntar al sitio en cuestión.

- Si se acaba de realizar un cambio a este nivel, es posible que algunas operaciones no funcionen de inmediato.

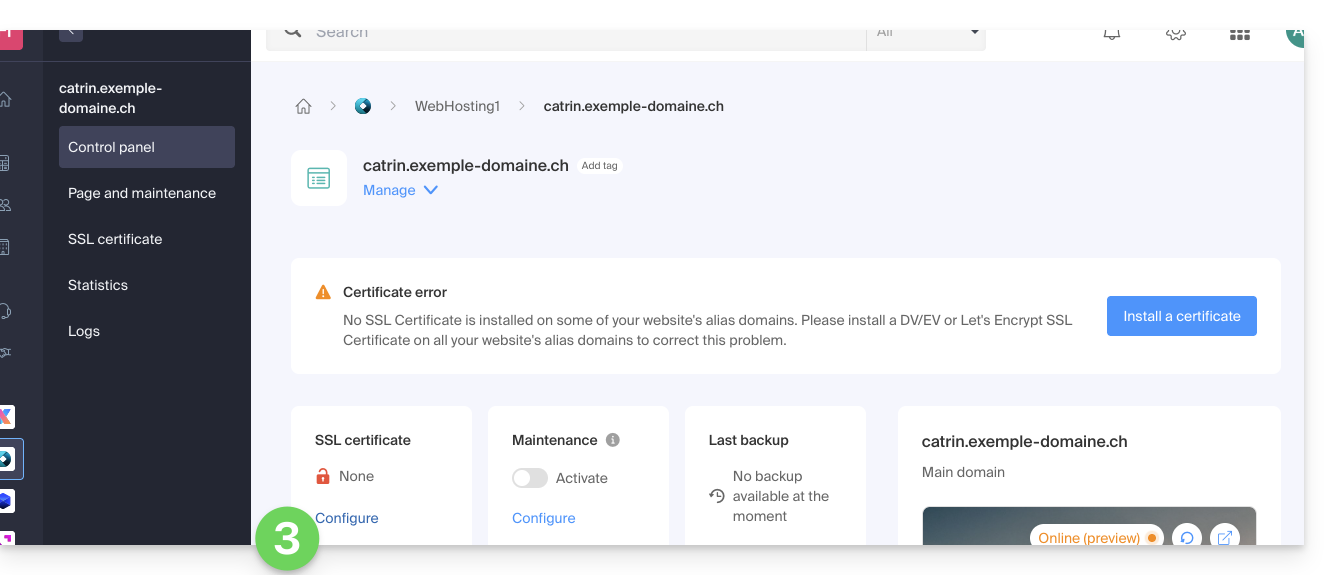

Para acceder a los sitios web y instalar un certificado SSL:

- Haga clic aquí para acceder a la gestión de su producto en el Manager Infomaniak (¿necesita ayuda?).

- Haga clic directamente en el nombre asignado al producto en cuestión:

- Haga clic en Configurar bajo Certificado SSL:

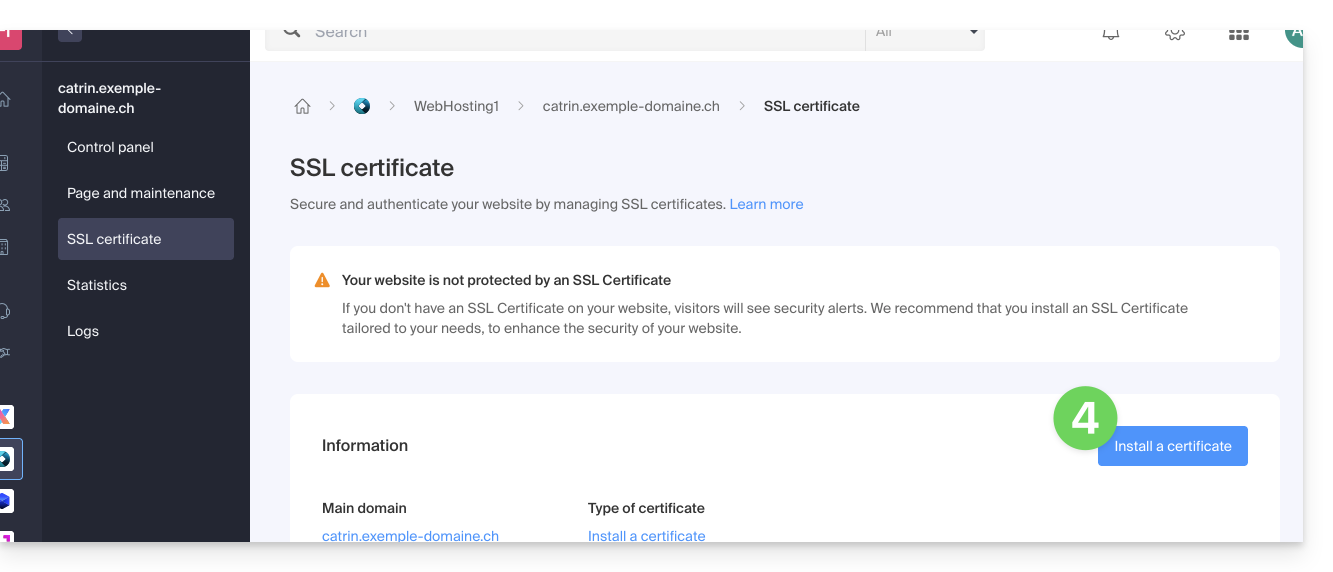

- Haga clic en el botón Instalar un certificado:

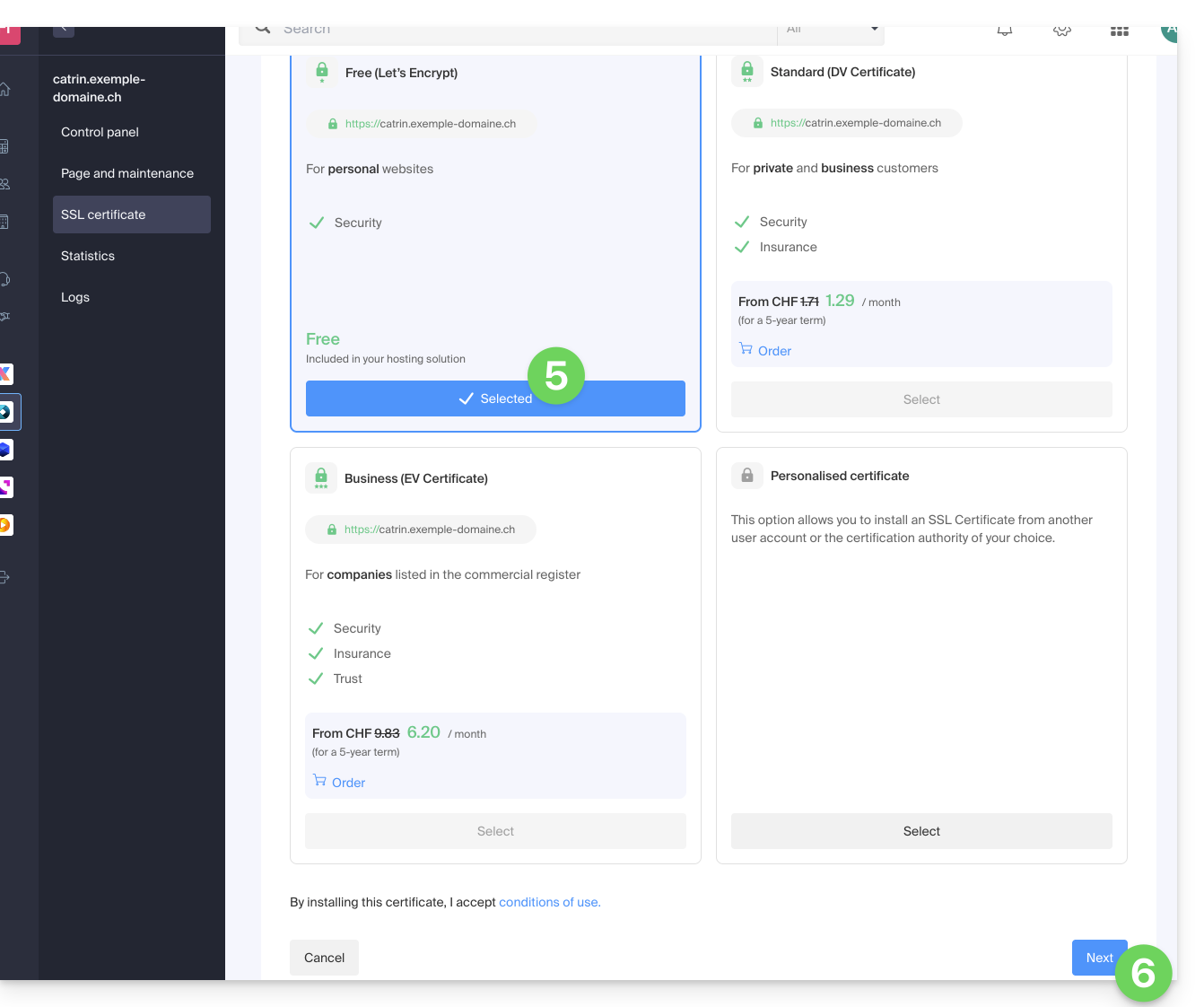

- Seleccione el certificado gratuito.

- Haga clic en el botón Siguiente:

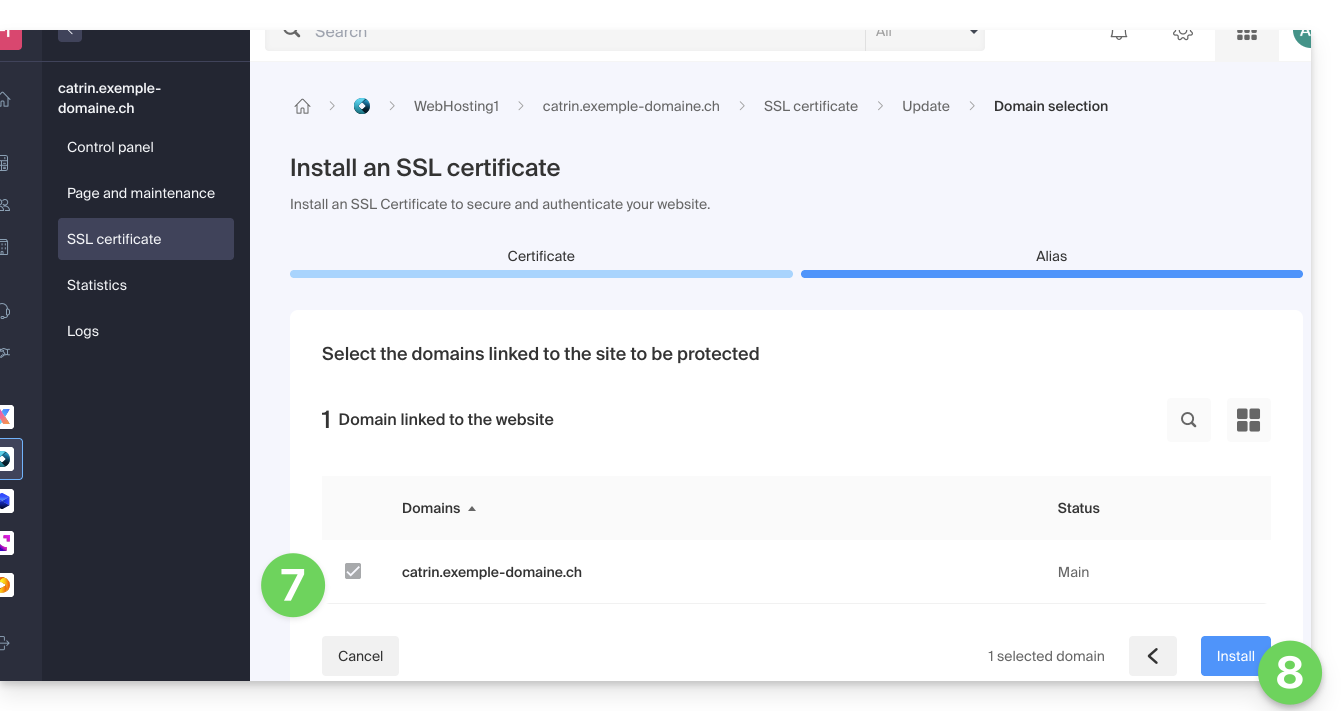

- Verifique o seleccione los dominios afectados.

- Haga clic en el botón Instalar:

- Espere unos minutos hasta que se obtenga el certificado en el sitio.

Consulte esta otra guía si encuentras errores SSL y esta otra guía específicamente si usas Cloudflare.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía sugiere soluciones para resolver problemas comunes y errores frecuentes que pueden surgir cuando intenta mostrar su sitio web en https después de activar un certificado SSL.

El navegador web muestra automáticamente la versión http del sitio cuando intenta acceder a él en https

Se recomienda realizar las siguientes acciones:

- Vaciar la caché de sus aplicaciones o de su sitio.

- Verifique que las páginas y los scripts del sitio no contengan redirecciones a la versión

httpdel sitio. - Verifique que el archivo

.htaccessdel sitio no contenga redirecciones a la versiónhttpdel sitio. - Defina la dirección

httpsdel sitio como la predeterminada:

El sitio web se muestra mal (imágenes faltantes, hojas de estilo no soportadas, etc.) o muestra una advertencia en la barra de dirección

Se recomienda realizar las siguientes acciones:

- Vaciar la caché de sus aplicaciones o de su sitio.

- Verifique que las páginas y los scripts no apunten a recursos externos en

http; el sitio whynopadlock.com puede ayudarle a identificar los elementos no seguros de su sitio. - También consulte esta otra guía sobre este tema.

"Esta página web presenta un bucle de redirección", "ERR_TOO_MANY_REDIRECTS"

Si su navegador web muestra este error, se recomienda realizar las siguientes acciones:

- Si el sitio funciona con una aplicación web como WordPress o Joomla, desactive las extensiones una por una para identificar cuál es la problemática.

- Verifique que las páginas y los scripts del sitio no contengan redirecciones a la versión http del sitio.

- Intente desactivar HSTS.

- Si se utiliza Prestashop, debe activar el SSL en todas las páginas:

- Agregue su dominio SSL:

- Vaya a Preferencias > SEO & URLs.

- En la sección "URL de la tienda", ingrese la dirección de su sitio en el campo "Dominio SSL" (sin el

https://, solowww.dominio.xyz).

- Active el SSL:

- Vaya a Preferencias > Configuración general.

- En la parte superior de la página, haga clic en "Haga clic aquí para usar el protocolo HTTPS antes de activar el modo SSL."

- Se abrirá una nueva página con su sitio en la versión segura HTTPS.

- Obligue el uso del SSL en todo el sitio:

- Vuelva a Preferencias > Configuración general.

- Ponga la opción "Activar el SSL" en SÍ.

- También ponga "Forzar el uso de SSL para todas las páginas" en SÍ.

- Agregue su dominio SSL:

Se muestra un certificado SSL antiguo - vaciar la caché SSL

Los navegadores web almacenan en caché los certificados SSL para acelerar la navegación. Normalmente, esto no es un problema. Sin embargo, cuando desarrolla páginas para su sitio web o instala un nuevo certificado, el estado SSL del navegador puede ser un inconveniente. Por ejemplo, es posible que no vea el icono del candado en la barra de dirección del navegador después de instalar un nuevo certificado SSL.

Lo primero que debe hacer en este caso es asegurarse de que el dominio apunte a la dirección IP del servidor (registros A y AAAA) y si aún se devuelve el certificado SSL incorrecto, vacíe la caché SSL:

- Chrome: vaya a Configuración y haga clic en Configuración. Haga clic en Mostrar configuración avanzada. Bajo Red, haga clic en Cambiar configuración de proxy. Aparecerá la ventana Propiedades de Internet. Haga clic en la pestaña Contenido. Haga clic en Borrar estado SSL, luego haga clic en Aceptar. Consulte otras pistas en esta otra guía.

- Firefox: ir a Historial. Haga clic en Borrar el historial reciente luego seleccione Conexiones activas y haga clic en Borrar ahora.

Pérdida de formato CSS

Si el sitio web se muestra sin estilo CSS, analice la carga de las páginas con la Consola del navegador. Quizás haya errores de contenido mixto (mixed content) relacionados con sus estilos .css, que deberá resolver para que se carguen correctamente nuevamente.

Cloudflare

Si utiliza Cloudflare, consulte esta otra guía sobre el tema.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía explica cómo desinstalar un Certificado SSL independientemente de su tipo, inicialmente instalado desde el Manager Infomaniak. Si su certificado es de tipo de pago y desea cancelar la oferta en curso, consulte esta otra guía.

Eliminar un certificado SSL

Para desinstalar un certificado Infomaniak:

- Haga clic aquí para acceder a la gestión de su certificado SSL en el Manager Infomaniak (¿necesita ayuda?).

- Haga clic directamente en el nombre asignado al producto concernido:

- Haga clic en el menú de acción ⋮ situado a la derecha del elemento concernido.

- Haga clic en Desinstalar:

- Confirme la desinstalación del certificado.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía detalla las condiciones y el procedimiento para obtener un certificado SSL EV de Sectigo a través de Infomaniak.

Prólogo

- Los certificados SSL con validación extendida (EV) están exclusivamente reservados para organizaciones, empresas y entidades legalmente registradas ante una autoridad gubernamental reconocida (como un registro mercantil).

- Los certificados DV de Sectigo y Let's Encrypt no están sujetos a esta restricción.

- Comparar los certificados SSL disponibles

- En caso de dificultad durante la validación de un certificado DV o EV, consulte esta otra guía.

Procedimiento de validación de los certificados EV

La obtención de un certificado SSL EV puede tardar hasta 24 horas y depende de la exactitud de la información proporcionada por el cliente.

Este procedimiento se renueva a intervalos regulares (consulte esta otra guía para más detalles), independientemente de la duración de la suscripción elegida para el certificado.

1. Verificación de los datos de la empresa

Los datos integrados en el certificado deben ser verificados previamente con una fuente independiente:

- Razón social (nombre legal) o nombre comercial

- Forma jurídica

- Dirección física de la sede

- Código postal

- Región / Cantón / Departamento

- País / Código de país

Puntos de atención:

- La razón social debe coincidir exactamente con la registrada en el registro mercantil; la solicitud solo podrá ser procesada si el nombre está oficialmente registrado.

- Solo se permite el nombre legal o el nombre de marca seguido del nombre legal entre paréntesis [ej: Nombre comercial (Nombre legal)]. Para las entidades sin una razón social distinta, se puede utilizar el nombre comercial.

- El uso de un simple apartado de correos (BP) está prohibido; se requiere una dirección física.

Dado estos requisitos, a veces es necesario realizar una nueva solicitud con datos corregidos en el CSR. Infomaniak también puede solicitar su aprobación para modificar la información proporcionada durante el pedido.

2. Verificación de los datos en el directorio WHOIS

El directorio WHOIS registra las informaciones del propietario de un nombre de dominio. Estos datos deben coincidir obligatoriamente con las informaciones proporcionadas durante el pedido del certificado SSL EV.

Para actualizar las informaciones WHOIS de un dominio:

- Si su dominio está gestionado por Infomaniak, consulte esta otra guía.

- Si su dominio está gestionado por otro proveedor, contacte a su registrador actual.

3. Firma del contrato y validación final

Una vez finalizado el pedido del certificado EV, la persona de contacto designada recibirá un correo electrónico de la autoridad de certificación Sectigo que contendrá los siguientes documentos:

- El formulario de solicitud de certificado

- El contrato de suscripción

Estos documentos están prellenados. La validación se realiza en línea a través de un código de verificación transmitido oralmente por un sistema de llamada automatizado de Sectigo (generalmente desde el número neerlandés +31 88 775 77 77).

La llamada se realiza al número de teléfono oficialmente registrado en el registro de comercio.

Cada solicitud de certificado está sujeta a una validación telefónica, incluso para los renovamientos y las reemisiones de certificados multidominio.

Para cualquier pregunta relativa al proceso de validación, por favor contacte directamente a Sectigo.

4. Verificación del dominio (sitios externos únicamente)

Este paso confirma su control sobre el dominio en cuestión (si este no está alojado en Infomaniak — los dominios que apuntan a sitios alojados en Infomaniak se benefician de una validación automática).

Cada dominio o subdominio debe ser aprobado individualmente según uno de los métodos descritos en esta otra guía.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía detalla las condiciones y el procedimiento para utilizar un certificado Sectigo Infomaniak en un sitio alojado en otro lugar, con un proveedor de alojamiento tercero.

Prólogo

- Tiene la posibilidad de beneficiarse de las tarifas ventajosas de Infomaniak para sus certificados SSL mientras gestiona sus sitios en otro proveedor de alojamiento.

Instalar un certificado Sectigo

Dado que hay diferentes proveedores, la instalación de su certificado no será automática:

1. Obtener el CSR

Exporte el archivo de configuración CSR desde su proveedor de alojamiento y entréguelo al solicitar su certificado en Infomaniak.

2. Confirmar la propiedad del dominio

Valide los dominios incluidos en el certificado a través de uno de los métodos siguientes:

- Introduzca un código de validación recibido en una de las siguientes direcciones de correo electrónico (la dirección de correo electrónico completa debe existir en el dominio a validar, aquí “

domain.xyz” por ejemplo):- admin@domain.xyz

- administrator@domain.xyz

- hostmaster@domain.xyz

- postmaster@domain.xyz

- webmaster@domain.xyz

- Creación de un registro CNAME único en los DNS del dominio.

- Archivo txt de validación para cargar a través de FTP en su sitio.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía explica las principales diferencias entre un certificado EV y DV.

Certificados SSL EV: para empresas

El certificado SSL EV de Sectigo solo puede ser emitido a empresas registradas en un registro oficial.

Asegura el más alto nivel de confianza entre sus clientes y ofrece ventajas únicas además de incluir los beneficios de un certificado DV:

nombre de su empresa en labarra de navegación- candado en la barra de navegación

- sello de sitio seguro dinámico

- validación de su nombre de dominio

- autenticación manual de las coordenadas y la identidad de su empresa

- garantía de hasta $1.750.000 para los usuarios finales

- soporte 7/7

La activación de un certificado SSL EV puede tardar hasta 24 horas y requerirá acciones de su parte.

Certificados SSL DV: para empresas y particulares

El certificado DV de Sectigo está abierto a particulares y empresas. No incluye ciertos beneficios mencionados anteriormente, pero ofrece beneficios adicionales en comparación con los certificados SSL gratuitos de Let's Encrypt:

- sello de sitio seguro dinámico

- validación de su nombre de dominio

- garantía de hasta $10.000 para los usuarios finales

- soporte 7/7

La activación de un certificado SSL DV es inmediata.

¿Y los certificados de Let's Encrypt?

Un certificado gratuito de Let's Encrypt garantiza el mismo nivel de cifrado que un certificado EV o DV. Sin embargo, los certificados de Let's Encrypt no ofrecen los siguientes beneficios:

- validación manual de las coordenadas y la autenticidad de su empresa (EV)

- garantía para los usuarios finales en caso de fraude (EV/DV)

- soporte en caso de preguntas

En resumen, los certificados de Let's Encrypt aseguran el cifrado de las comunicaciones entre sus usuarios y su sitio, pero no garantizan a los internautas que se encuentran en un sitio legítimo cuya identidad ha sido autenticada por una autoridad de certificación.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

La garantía de Sectigo es un compromiso financiero de Sectigo, la Autoridad de Certificación (AC), que tiene como objetivo proteger al usuario final.

Se aplica únicamente si el usuario sufre una pérdida financiera debido a un error de validación de Sectigo durante la emisión del certificado.

No cubre las vulnerabilidades de seguridad de su servidor ni las configuraciones incorrectas por su parte.

Cuanto mayor sea el nivel de validación (DV < OV < EV), mayor será generalmente el monto de la garantía de Sectigo.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Gracias por elegir Infomaniak para segurizar sus sitios con un certificado SSL EV o DV de Sectigo.

Un certificado SSL asegura todas las comunicaciones entre su servidor y sus visitantes, muestra un candado y añade el https a su sitio.

Principales guías SSL

- Comprar un certificado SSL EV de Sectigo

- Comprender la diferencia entre certificado EV y DV

- Usar un certificado Sectigo en un sitio externo (otro proveedor de alojamiento)

- Comprender la garantía Sectigo de los Certificados SSL

- Resolver un problema relacionado con SSL/https

- Instalar un certificado SSL gratuito Let's Encrypt en un sitio

- Instalar un certificado SSL "comodín" gratuito

- Desinstalar un certificado SSL

- Actualizar un certificado SSL Let's Encrypt (por ejemplo, después de haber añadido/eliminado alias)

Ayuda adicional

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía explica cómo agregar un sello de confianza dinámico en un sitio seguro con un certificado SSL de Sectigo.

Prólogo

- Infomaniak, como proveedor de alojamiento, ofrece certificados SSL para asegurar los sitios web de sus clientes

- Sectigo (anteriormente conocido como Comodo) es un proveedor de certificados SSL reconocido que ofrece diferentes niveles de seguridad

- El "sello de confianza dinámico", o "Sectigo Trust Seal" / "Sectigo Trust Logo" es un visual que los propietarios de sitios web pueden mostrar en sus páginas para indicar a los visitantes que su conexión es segura, un signo de confianza que informa a los usuarios que las transacciones y el intercambio de información realizados en el sitio están cifrados y protegidos por un certificado SSL emitido por Sectigo.

- Al utilizar un certificado SSL de Sectigo y mostrar el sello de confianza dinámico, un sitio web en Infomaniak no solo se beneficia de la seguridad en el intercambio de datos, sino también de un aumento en la confianza de los usuarios, esencial en el comercio electrónico y para la protección de la información personal.

Agregar un sello de confianza

Así es como funciona un sello de confianza dinámico:

- Validación: para obtener un sello de este tipo, el propietario del sitio debe obtener primero un certificado SSL válido de Sectigo, lo que requiere un proceso de validación; según el nivel de certificado elegido (Domain Validation - DV, Organization Validation - OV o Extended Validation - EV), esta validación puede ser más o menos exhaustiva

- Instalación: una vez obtenido e instalado el certificado SSL en el servidor web de Infomaniak, el sitio web es capaz de establecer conexiones seguras en HTTPS

- Mostrar el sello: Sectigo proporciona un código HTML o un script que el propietario del sitio puede integrar en su sitio web; este código permite mostrar el sello de confianza dinámico de Sectigo

- Actualización: el sello se actualiza a menudo en tiempo real para reflejar la situación actual del certificado SSL; si el certificado expira o es revocado, el sello también lo reflejará, advirtiendo así a los visitantes potenciales de que el sitio puede que ya no sea seguro

El sello de confianza se compone de una imagen y un código HTML. Este último solo funciona si un certificado Sectigo está instalado en el sitio y genera, en este caso, un logotipo interactivo que muestra los datos del certificado.

Guardar una de las imágenes a continuación

Haga clic con el botón derecho del ratón en la imagen a guardar y luego haga clic en Guardar imagen como...

- Pequeño

- Mediano

- Grande

Subir la imagen a su sitio

Envía la imagen a tu servidor web (a través de FTP o tu CMS) y anota la URL de acceso a esta imagen para el siguiente paso (por ejemplo https://domain.xyz/wp-content/uploads/sectigo.png).

Obtener el código para integrar en sus páginas

Introduzca la dirección completa de su imagen en la página https://www.trustlogo.com/install/index2.html para verificar si la imagen es accesible.

Haga clic en el botón Continuar en la misma página para obtener los 2 códigos a copiar y pegar en el encabezado de su (o sus) página(s) web:

Importante:

- En el código,

CL1corresponde a un certificado SSLDV; reemplaceCL1porSC5para un certificado SSL de tipoEV.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía detalla las reglas de validez de los certificados SSL EV y DV, según las últimas directrices del sector de la ciberseguridad.

Duración de validez de los certificados SSL

Impulsado por el CA/B Forum (que reúne a los principales actores de la web como Apple, Google y Mozilla) y con el fin de reforzar la seguridad global de las transacciones, la duración máxima de validez de los certificados SSL se ha reducido. A partir de mediados de marzo de 2026, todo nuevo certificado emitido por Sectigo tendrá una duración máxima de validez de 200 días (aproximadamente 6 meses), en comparación con los 397 días anteriores.

Esta reducción del ciclo de vida de los certificados tiene como objetivo limitar los riesgos relacionados con el pirateo y garantizar que las informaciones de identidad de las empresas se verifiquen con mayor frecuencia. Esta modificación no afecta ni el precio ni la duración del compromiso de su producto.

Los certificados SSL Let's Encrypt no se ven afectados por este cambio (Infomaniak gestiona automáticamente su renovación). Los certificados emitidos antes del cambio siguen siendo válidos hasta su fecha de expiración inicial.

Certificados SSL DV de Sectigo

Para los certificados SSL DV (Validación de Dominio), Infomaniak garantiza un renovación automática cada 6 meses (el nuevo certificado se genera durante el mes anterior a su caducidad).

- Si su sitio está alojado en Infomaniak: la instalación del nuevo certificado es completamente transparente y automática.

- Si su sitio está alojado fuera de Infomaniak: deberá proceder a la reinstalación manual del certificado en su servidor cada renovación (cada 6 meses).

Certificados SSL EV de Sectigo

Debido a su nivel de seguridad superior, los certificados SSL EV (Validación Extendida) requieren una validación manual de la empresa cada 6 meses, independientemente de la duración del abono elegido.

- Este procedimiento implica una nueva verificación de sus datos y una llamada de validación (como se describe en esta otra guía).

- Al igual que con los certificados DV, una reinstalación manual es imperativa si el certificado se utiliza en un servidor externo a Infomaniak.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía explica cómo resolver un problema de instalación de certificado SSL (Let's Encrypt o Sectigo) si utiliza Cloudflare con reglas de seguridad estrictas, como el filtrado por país o direcciones IP.

Ajustar la configuración SSL / geobloqueo

Cuando se solicita un certificado SSL a través de Infomaniak (Let's Encrypt gratuito o Sectigo), la autoridad de certificación debe verificar que es el propietario del dominio. Esta verificación puede realizarse por HTTP (a través de archivos especiales colocados en su sitio), DNS o correo electrónico:

- Let's Encrypt utiliza

/.well-known/acme-challenge/. - Sectigo utiliza generalmente

/.well-known/pki-validation/(o DNS / correo electrónico según la opción elegida).

Si estas verificaciones fallan (por ejemplo, porque Cloudflare bloquea el acceso), el certificado no puede ser emitido o renovado. Además, Let's Encrypt ya no verifica solo desde un lugar. Desde hace algún tiempo (y más aún desde marzo de 2024), realiza sus verificaciones desde varios países al mismo tiempo – incluidos nuevos como Suecia o Singapur. Resultado: si uno de estos países está bloqueado por sus configuraciones de Cloudflare, la solicitud del certificado puede fallar, incluso si todo lo demás está correctamente configurado.

Peor aún: incluso si intenta hacer una excepción solo para la dirección del desafío (.well-known/acme-challenge), esto no siempre funciona con algunas reglas de Cloudflare. De hecho, las reglas de bloqueo por país o IP se aplican antes de cualquier excepción basada en rutas de URL.

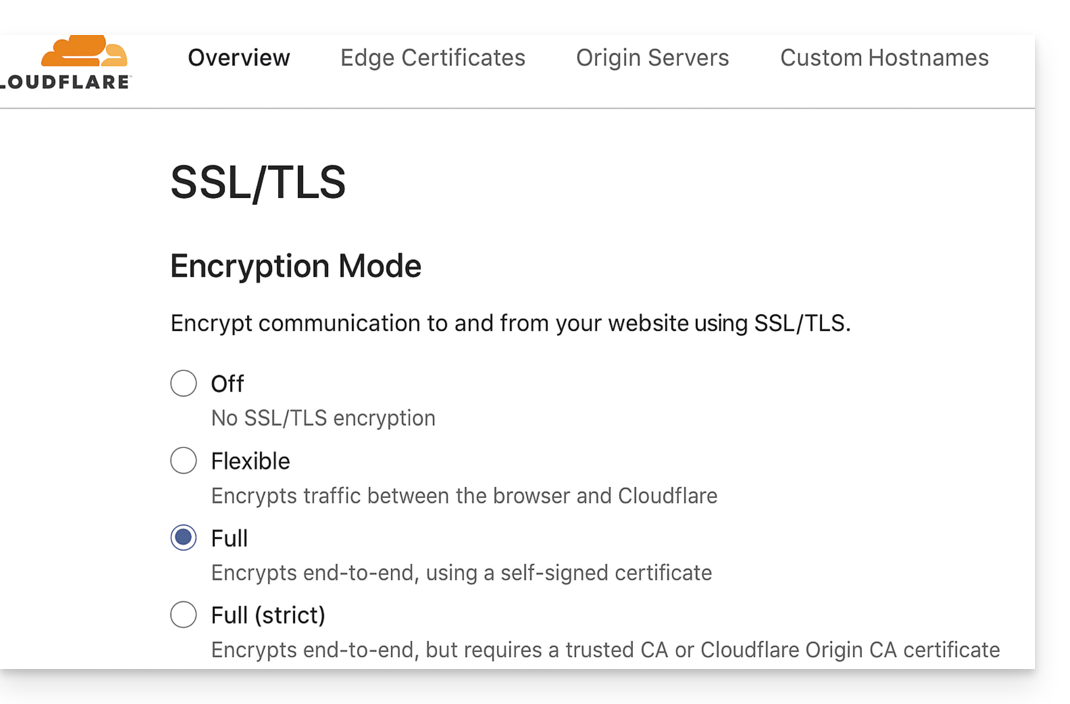

Ajustar el modo SSL/TLS

En Cloudflare, utilice el modo Full o Full (strict). Estos modos toleran temporalmente un certificado caducado o auto-firmado, hasta que la validación se complete:

Permitir las rutas de validación

Evite las "IP Access Rules" bloqueantes y prefiera las "Custom Rules" que permiten sin restricciones las rutas:

/.well-known/acme-challenge/(Let's Encrypt)/.well-known/pki-validation/(Sectigo)

Desactivar temporalmente el geobloqueo

Si es necesario, desactive temporalmente el bloqueo geográfico o IP durante la validación, luego vuelva a activar sus protecciones después de la emisión o renovación del certificado.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía explica cómo agregar dos Certificados SSL EV o DV diferentes en un mismo sitio.

Prólogo

- Como no es posible instalar dos certificados SSL en un mismo sitio, es necesario crear dos sitios idénticos.

Creación del segundo sitio

Requisitos previos

- Eliminar cualquier nombre de dominio alias de su sitio.

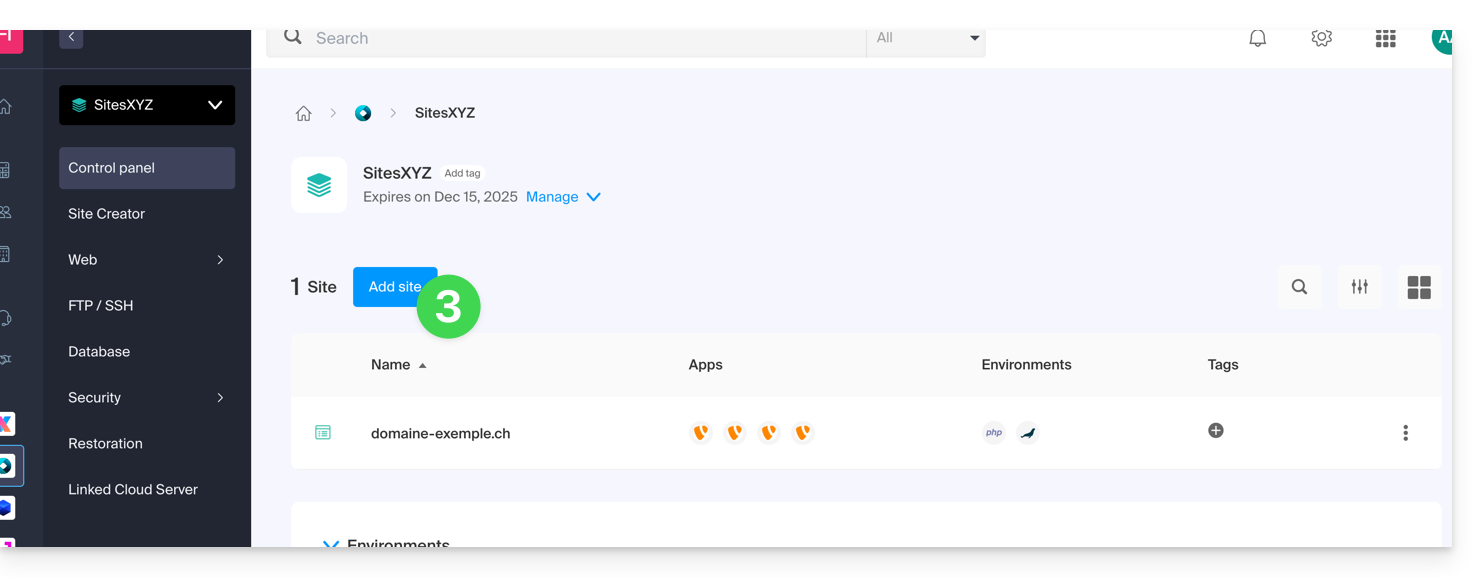

Para acceder al alojamiento web y agregar un sitio:

- Haga clic aquí para acceder a la gestión de su producto en el Manager Infomaniak (¿Necesita ayuda?).

- Haga clic directamente en el nombre asignado al producto correspondiente.

- Haga clic en el botón Agregar un sitio:

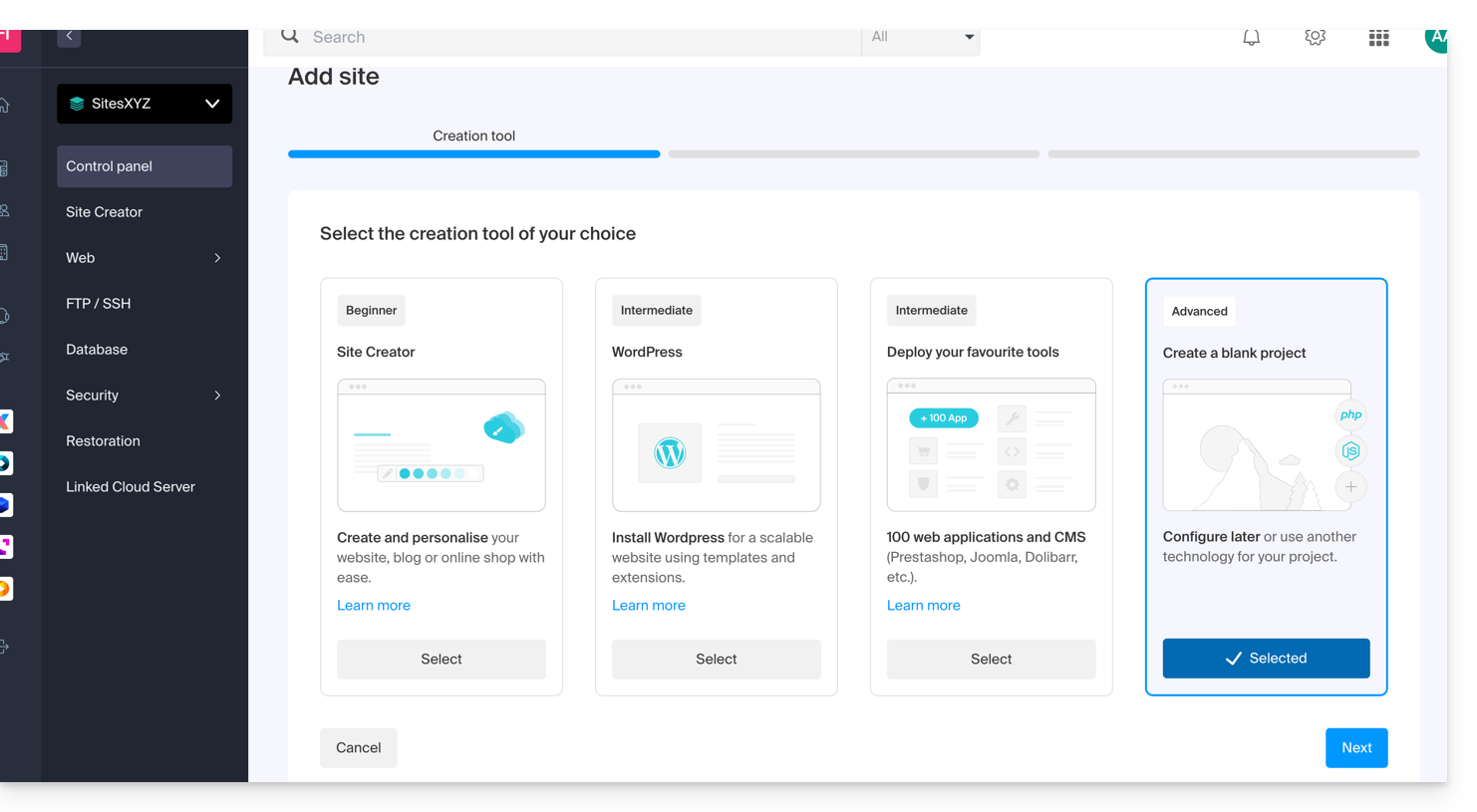

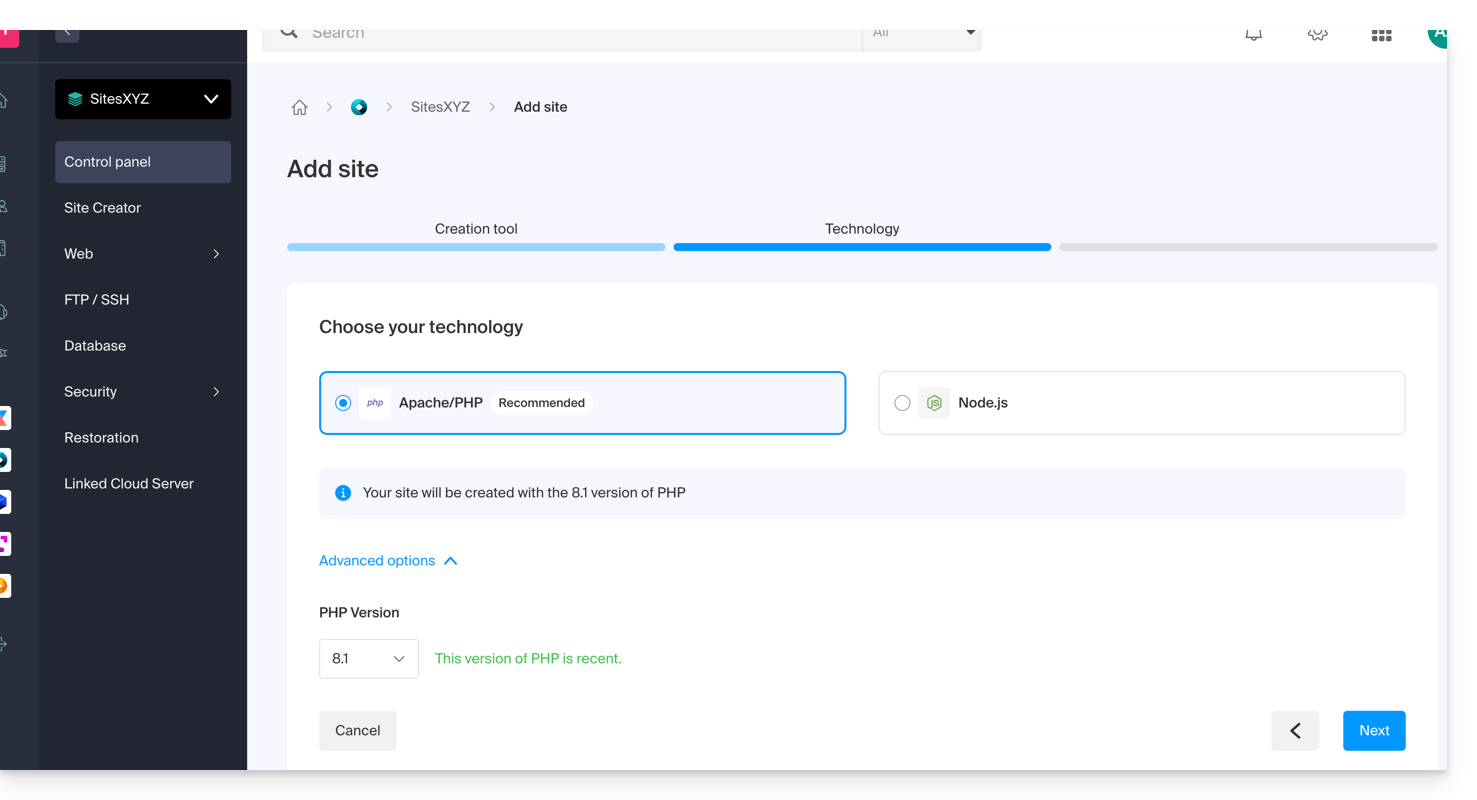

- Continúe sin instalar ninguna herramienta:

- Haga clic en Apache y elija la misma versión PHP que el sitio principal::

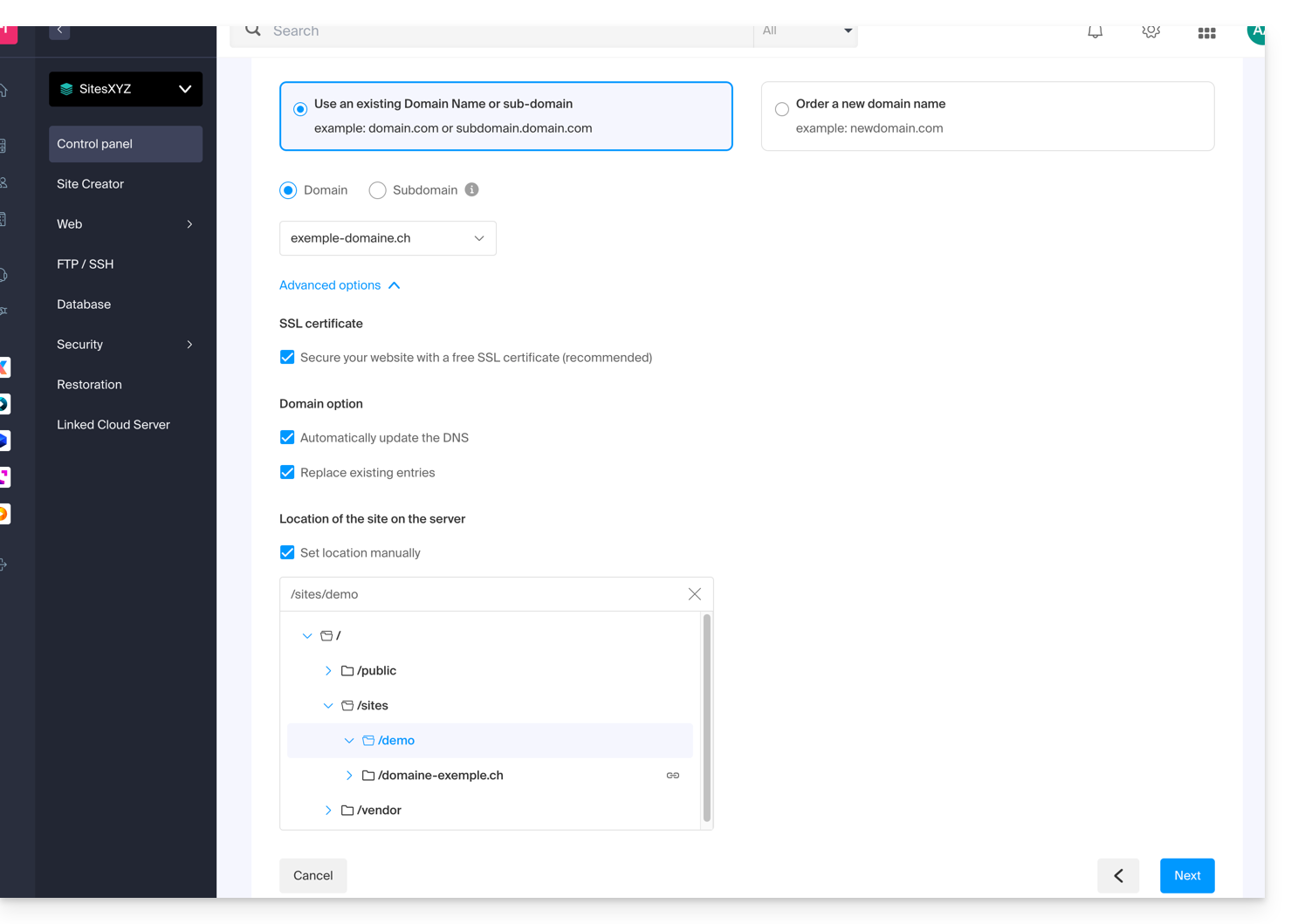

- Elija entre el uso de un nombre de dominio o un subdominio.

- Indique el nombre del dominio o subdominio.

- Haga clic en Opciones avanzadas.

- Active (o no) el certificado SSL Let's Encrypt en el futuro sitio.

- Marque la casilla Definir la ubicación manualmente.

- Elija la misma ubicación que la del sitio principal:

- Haga clic en el botón azul Siguiente para iniciar la creación del sitio.

Instalar el certificado SSL

Una vez que el segundo sitio esté creado (cualquier adición/modificación puede tardar hasta 48 horas en propagarse), podrá instalar un certificado SSL (si ha elegido no instalar el certificado en el punto 9 anterior).

Para acceder a la gestión del sitio web:

- Haga clic aquí para acceder a la gestión de su producto en el Manager Infomaniak (¿Necesita ayuda?).

- Haga clic directamente en el nombre asignado al producto correspondiente.

- Haga clic en Certificados SSL en el menú lateral izquierdo.

- Haga clic en el botón azul Instalar un certificado SSL y siga el procedimiento.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

Esta guía le concierne si encuentra problemas con un certificado SSL Sectigo de tipo DV o EV.

Modificación Sectigo (junio 2025)

Desde junio 2025, Sectigo utiliza una nueva infraestructura de validación llamada MPIC, que realiza las verificaciones necesarias para la emisión de certificados SSL (incluyendo EV y OV) desde servidores ubicados en todo el mundo, y no solo desde Estados Unidos.

Un desafío es un método utilizado por la autoridad de certificación para verificar que el solicitante controla el dominio. Esto puede ser a través de una solicitud HTTP, un registro DNS o un correo electrónico. Para los certificados EV y OV, este desafío se combina con verificaciones sobre la identidad de la organización.

Con este nuevo método, las solicitudes de validación pueden provenir de cualquier país o proveedor de acceso. Si su sitio o servidor utiliza reglas de geobloqueo, un firewall de aplicación (WAF) o un servicio como Cloudflare con restricciones de acceso por país o ASN, estas verificaciones pueden ser bloqueadas, causando un fallo en la validación.

Aunque Sectigo hable principalmente de los certificados OV y EV, este cambio también puede afectar indirectamente a los certificados DV, ya que la validación del dominio siempre depende de la posibilidad de acceder a los recursos necesarios.

⚠️ Para evitar cualquier problema, se recomienda desactivar temporalmente cualquier restricción geográfica o filtrado de red durante la validación del certificado.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?

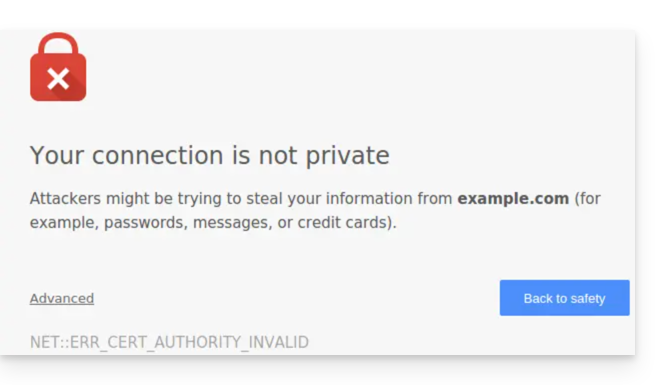

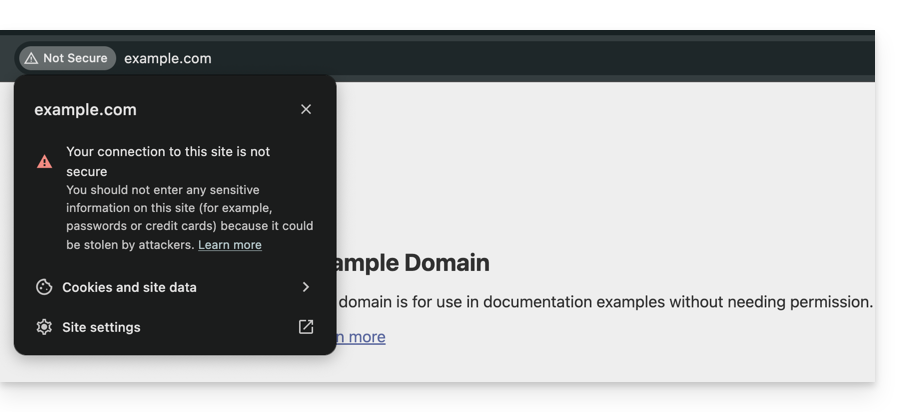

Esta guía le ayuda a diagnosticar y resolver el error "Su conexión no es privada" (o NET::ERR_CERT_AUTHORITY_INVALID). Esta alerta de seguridad puede afectar tanto a los visitantes de un sitio como a sus administradores.

Prólogo

- Esta alerta es un mecanismo de protección de su navegador.

- Indica que no se ha podido establecer una conexión segura con el servidor por una de las siguientes razones:

- El sitio no posee un certificado de seguridad SSL/TLS.

- El certificado instalado está caducado o mal configurado.

- La conexión entre su dispositivo y el servidor está interceptada o perturbada.

- Atención: en un sitio que presente este error, los datos que ingrese (contraseñas, números de tarjeta) no están cifrados y pueden ser interceptados por terceros.

Soluciones para los visitantes

Si encuentra este error en un sitio que no gestiona, el problema puede provenir de su propia configuración. Aquí tiene los puntos a verificar:

- Verifique la hora de su dispositivo: si su ordenador o smartphone no tiene la fecha/hora correcta, la validación del certificado fallará sistemáticamente.

- Pruebe en modo de navegación privada: si el error desaparece, vacíe la caché y las cookies de su navegador.

- Verifique su red: evite las redes Wi-Fi públicas que pueden forzar sus propios portales de conexión.

- Antivirus y Firewall: algunos programas de seguridad analizan las conexiones HTTPS y pueden provocar falsos positivos.

Soluciones para los propietarios de un sitio Infomaniak

Si es el administrador del sitio, debe asegurarse de que su certificado SSL esté activo y válido para cubrir la totalidad de sus nombres de dominio.

1. ¿Está instalado el certificado SSL?

Si su sitio aún está en HTTP, debe generar un certificado (gratuito a través de Let's Encrypt o de pago). Infórmese sobre los certificados disponibles en Infomaniak.

Importante: si ha añadido alias (nombres de dominio secundarios) a su sitio después de la instalación del SSL, debe actualizar el certificado para que los incluya.

2. Verificar la validez y la expiración

En Infomaniak, los certificados se renuevan automáticamente, pero a veces puede haber un bloqueo técnico. Para verificar el estado de su certificado:

- Haga clic aquí para acceder a la gestión de sus certificados en el Manager (¿necesita ayuda?).

- Verifique el estado y la fecha de caducidad en el panel de control:

3. Forzar el HTTPS y corregir el "Contenido Mixto"

Si su certificado es válido pero el error persiste (o el candado no es verde), es posible que su sitio aún cargue elementos (imágenes, scripts) en HTTP. Para corregir esto, consulte esta otra guía.

Enlace a esta FAQ:

¿Le ha sido útil esta FAQ?