Base de conocimientos

1000 FAQ, 500 tutoriales y vídeos explicativos. ¡Aquí sólo hay soluciones!

Esta guía explica cómo cambiar la URL de un sitio en el que se ha instalado la aplicación Prestashop (instalación manual por su parte), pero más generalmente, también permite importar un sitio Prestashop a Infomaniak si estaba registrado anteriormente en otro lugar con una dirección URL diferente.

Prólogo

- Si utiliza Prestashop instalado a través de las Apps del Manager Infomaniak, entonces puede cambiar la dirección muy fácilmente.

- Destinado a la versión 1.7 de Prestashop, esta guía requiere conocimientos técnicos y toda responsabilidad en caso de error en el sitio es declinada por Infomaniak.

Cambiar la URL de un Prestashop instalado

Para ello:

- Ponga en mantenimiento su Prestashop (vaya a Configuración de la tienda y luego Mantenimiento).

- Vaya a Configuración de la tienda > Tráfico y SEO.

- Un poco más abajo, modifique la parte URL de la tienda:

- bajo Dominio de la tienda introduzca el nuevo dominio

- bajo Dominio SSL introduzca el nuevo dominio

- la ruta base puede modificarse a su conveniencia pero con precaución

- Haga clic en Guardar.

- Descargue en su ordenador todos los datos Web + MySQL de su antiguo Prestashop.

- Reimporte los datos MySQL descargados a una nueva base de datos.

- Actualice el archivo

parameters.php(situado enapp/config/) indicando la información de la nueva base de datos en las siguientes líneas:database_hostdatabase_namedatabase_userdatabase_password

- Reimporte los datos Web al directorio de su nuevo sitio (nueva URL).

- Elimine todo el contenido de la carpeta cache excepto el archivo

index.php. - Retire el mantenimiento del sitio y pruebe todo el sitio (enlaces, imágenes, carrito, etc.).

Tenga también en cuenta esta otra guía.

Esta guía le ayuda a proteger la reputación de su nombre de dominio, para mantener la confianza de los internautas y los proveedores de servicios hacia su sitio web o su empresa, con el fin de facilitar en general el buen funcionamiento de su correo electrónico.

La reputación web

Existen diferentes tipos de reputación en Internet, entre ellos la reputación personal, la reputación empresarial y la reputación de dominio.

La reputación de dominio es esquemáticamente una puntuación que determina cómo los sistemas de correo electrónico deciden qué dejar pasar en las bandejas de entrada de los usuarios. Fundamentalmente, la reputación de su dominio es una medida de la salud y la legitimidad de su dominio. Esta reputación puede verse influenciada por la seguridad del correo electrónico y del sitio web.

Por ejemplo, la reputación de un dominio puede disminuir si…

- … el sitio visible en la dirección del dominio sufre un pirateo que conduce al envío masivo de correos electrónicos fraudulentos,

- … el correo electrónico del dominio se explota para el envío de spam involuntario.

Si la reputación de su dominio sigue siendo mala, sus correos electrónicos pueden ser marcados como spam y no llegar a su público objetivo. Esto puede afectar la entrega de correos electrónicos (consulte esta otra guía en inglés sobre este tema).

Mejorar la reputación del dominio

Siguiendo estos consejos, puede mejorar la reputación de su dominio y, por ejemplo, estimular todos sus esfuerzos de marketing por correo electrónico:

- Implemente y verifique los registros SPF, DKIM y DMARC que ayudan a proteger su dominio contra ataques de suplantación de identidad.

- Verifique la reputación de su dominio con herramientas como Google Postmaster Tools, Sender Score, Microsoft SNDS, McAfee o Talos Intelligence e identifique los problemas potenciales.

- ¡Envíe correos electrónicos solo a los usuarios que han elegido registrarse!

- Obtenga enlaces de confianza o backlinks…

Consulte esta otra guía sobre los RBL.

Esta guía detalla la creación de un repositorio GIT tanto en su Alojamiento Web como en su Servidor Cloud Infomaniak.

Prólogo

- GIT y GitHub están disponibles por defecto en los dos soportes mencionados anteriormente.

- Para obtener ayuda adicional contacte a un socio o inicie una solicitud de oferta gratuita — también descubra el papel del proveedor de alojamiento.

Creación del repositorio GIT

Configuración en el servidor:

- el repositorio GIT está en

/git_depot - el sitio se encuentra en la carpeta

/web/[proyecto](en su servidor FTP)

Líneas de comando a indicar:

cd

mkdir git_depot

cd git_depot/

git init --bare [projet].git

cd [projet].git

git update-server-infoEnvío del repositorio local al servidor

A realizar en la computadora local:

git init

git remote add origin ssh://user@[xxxxx].ftp.infomaniak.com:/home/clients/[123456789]/git_depot/[projet].git

git status

git add .

git commit -a -m "init"

git push --set-upstream origin master

git pushClonación del sitio en el directorio del servidor

A realizar en el servidor:

cd

cd web

rm -r [projet]/

git clone /home/clients/[123465789]/git_depot/[projet].git [projet]/Esta guía explica cómo reemplazar, dentro de un hosting web de Infomaniak, la dirección de un sitio actualmente subdominio (https://dev.domain.xyz) por el dominio principal (https://domain.xyz).

Prólogo

- Operaciones en breve:

- Comenzamos con un sitio creado y accesible a través de la URL del dominio principal

dev.domain.xyz. - Se le agrega un alias

domain.xyz. - Se invierten los 2 tipos (el dominio principal se convierte en alias y el alias se convierte en principal).

- Se elimina el antiguo nombre

dev.domain.xyz.

- Comenzamos con un sitio creado y accesible a través de la URL del dominio principal

- Tenga en cuenta que la ubicación del sitio permanece en la carpeta original en el servidor; el nombre de esta ubicación puede ser de la forma

/sites/dev.domain.xyzpero esto no tiene absolutamente ningún impacto en el sitio en producción. - También tómese el tiempo de leer el último capítulo de esta otra guía.

Invertir un dominio vinculado

Aquí están las operaciones detalladas para pasar de un sitio con una dirección de tipo subdominio a una dirección directa (aquí dev.domaine-exemple.ch se convierte en domaine-exemple.ch):

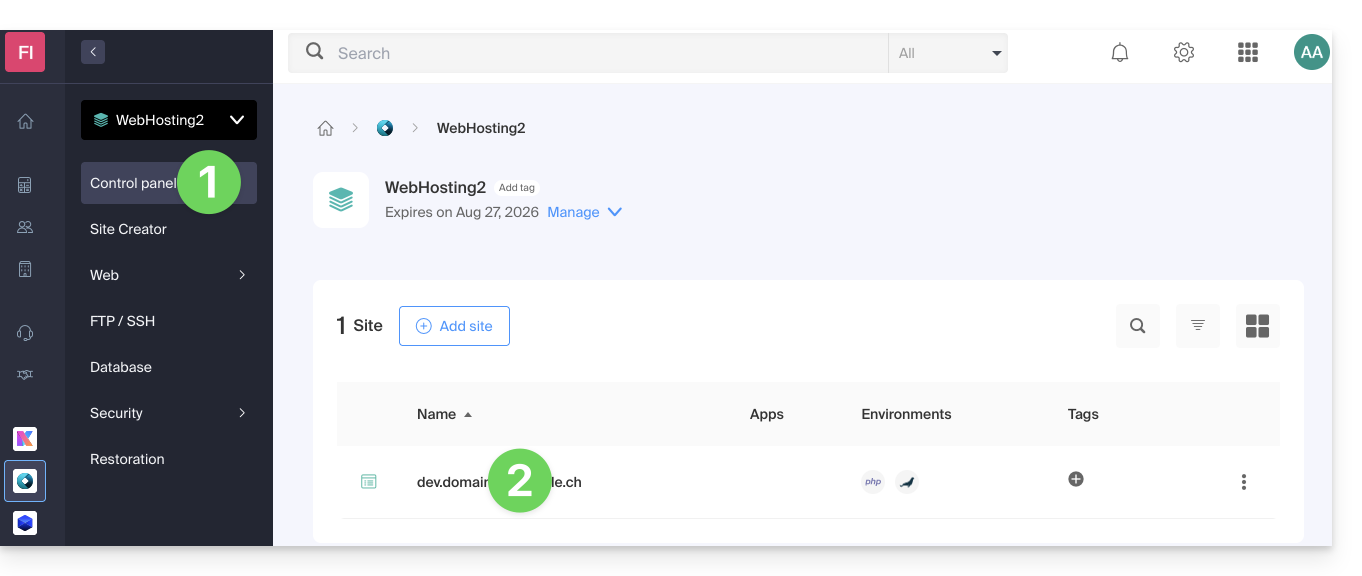

- Haga clic aquí para acceder a la gestión de su sitio en el Manager Infomaniak (¿necesita ayuda?).

- Haga clic directamente en el nombre asignado al sitio correspondiente:

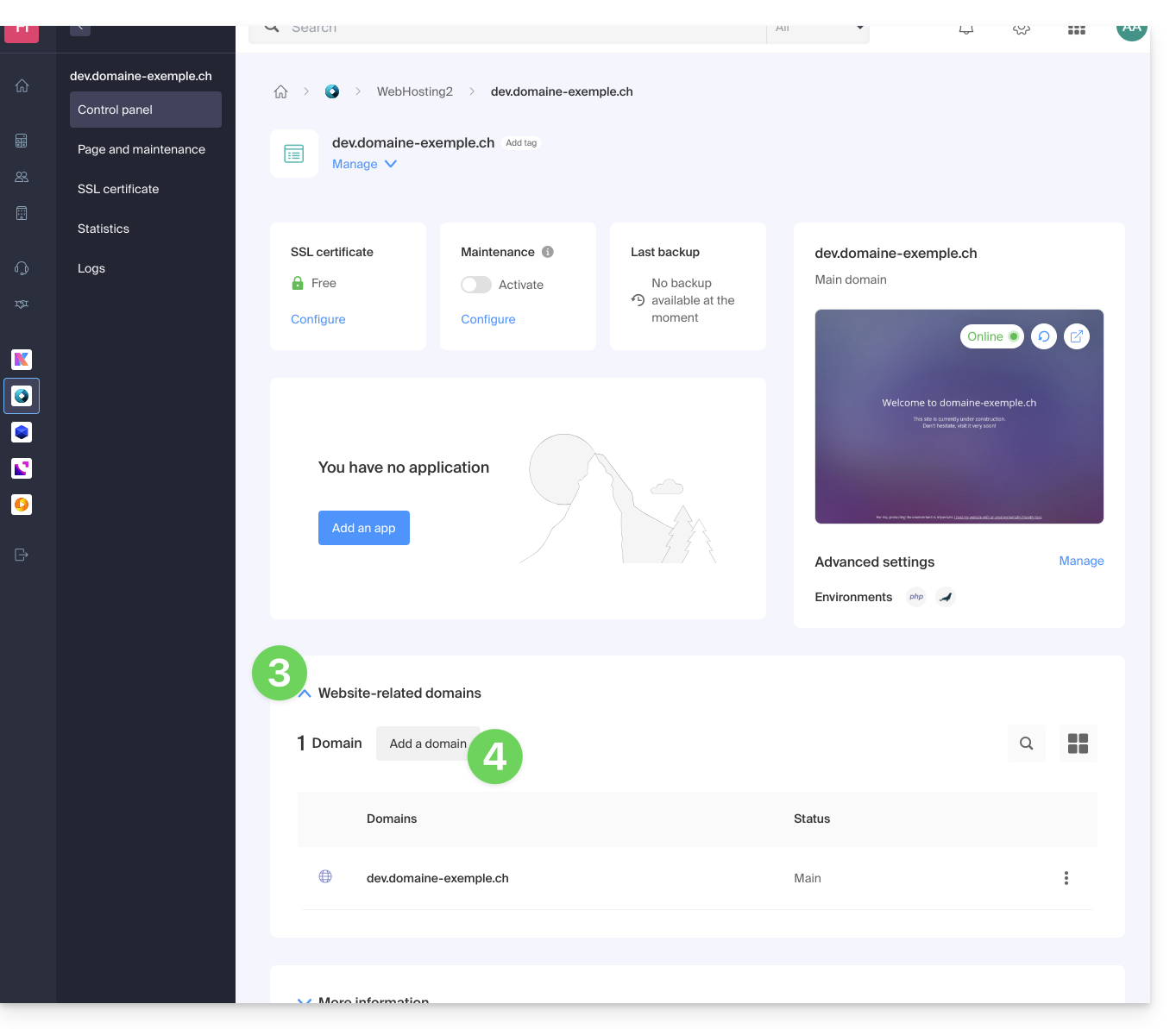

- Luego, haga clic en la flecha para desarrollar la sección Dominios de este sitio:

- Haga clic en el botón Agregar un dominio:

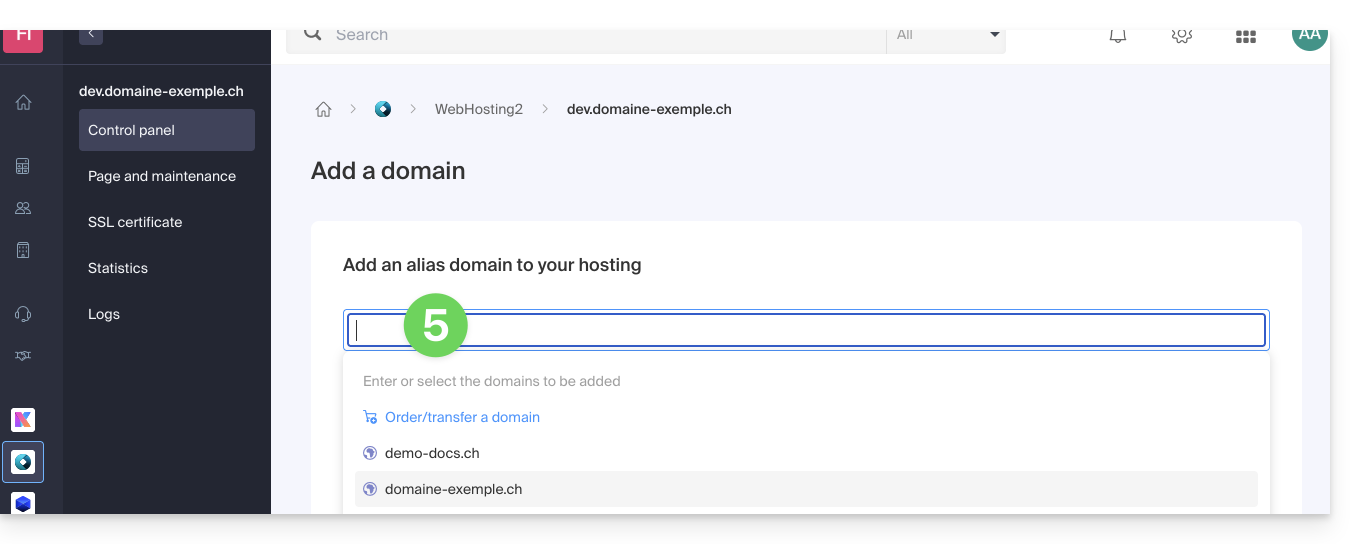

- Agregue el nuevo nombre deseado (si el nombre de dominio a agregar se encuentra en la misma Organización, se le propondrá en la lista, de lo contrario, ingrese su ortografía):

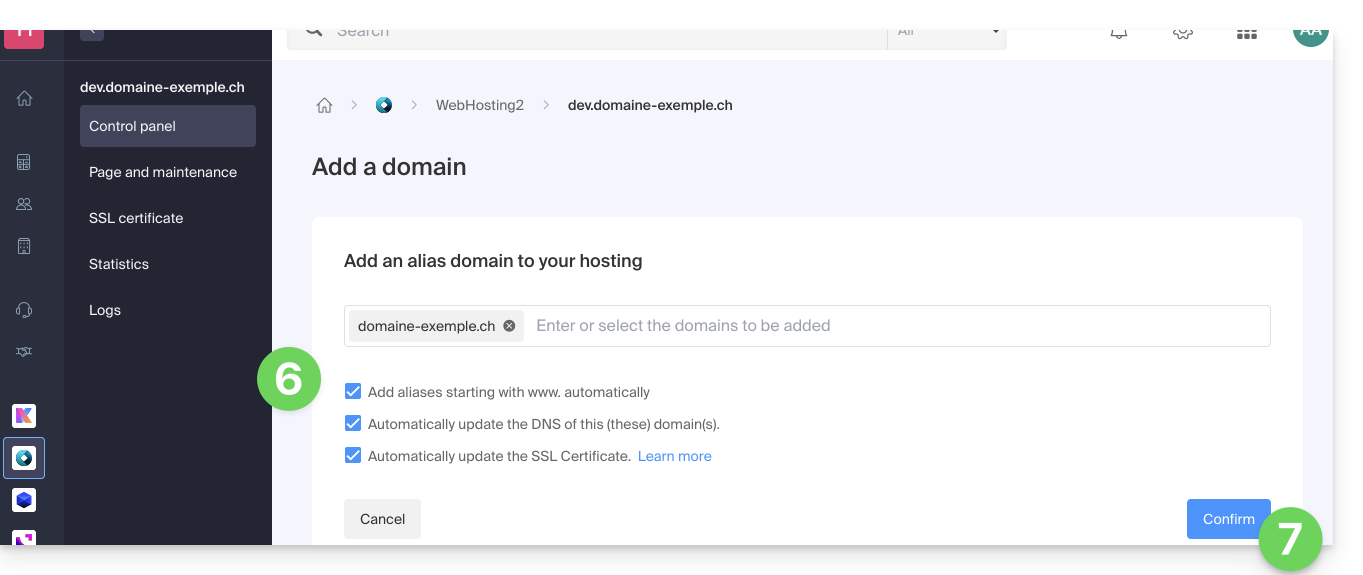

- Active o desactive las casillas de verificación:

- Si el dominio agregado no está en forma de subdominio, es posible solicitar agregar automáticamente la versión

wwwdel dominio. - Actualizar automáticamente (si es posible) los registros DNS de los dominios agregados.

- Actualizar automáticamente los certificados SSL relacionados (si es posible).

- Si el dominio agregado no está en forma de subdominio, es posible solicitar agregar automáticamente la versión

- Haga clic en el botón para Confirmar y espere:

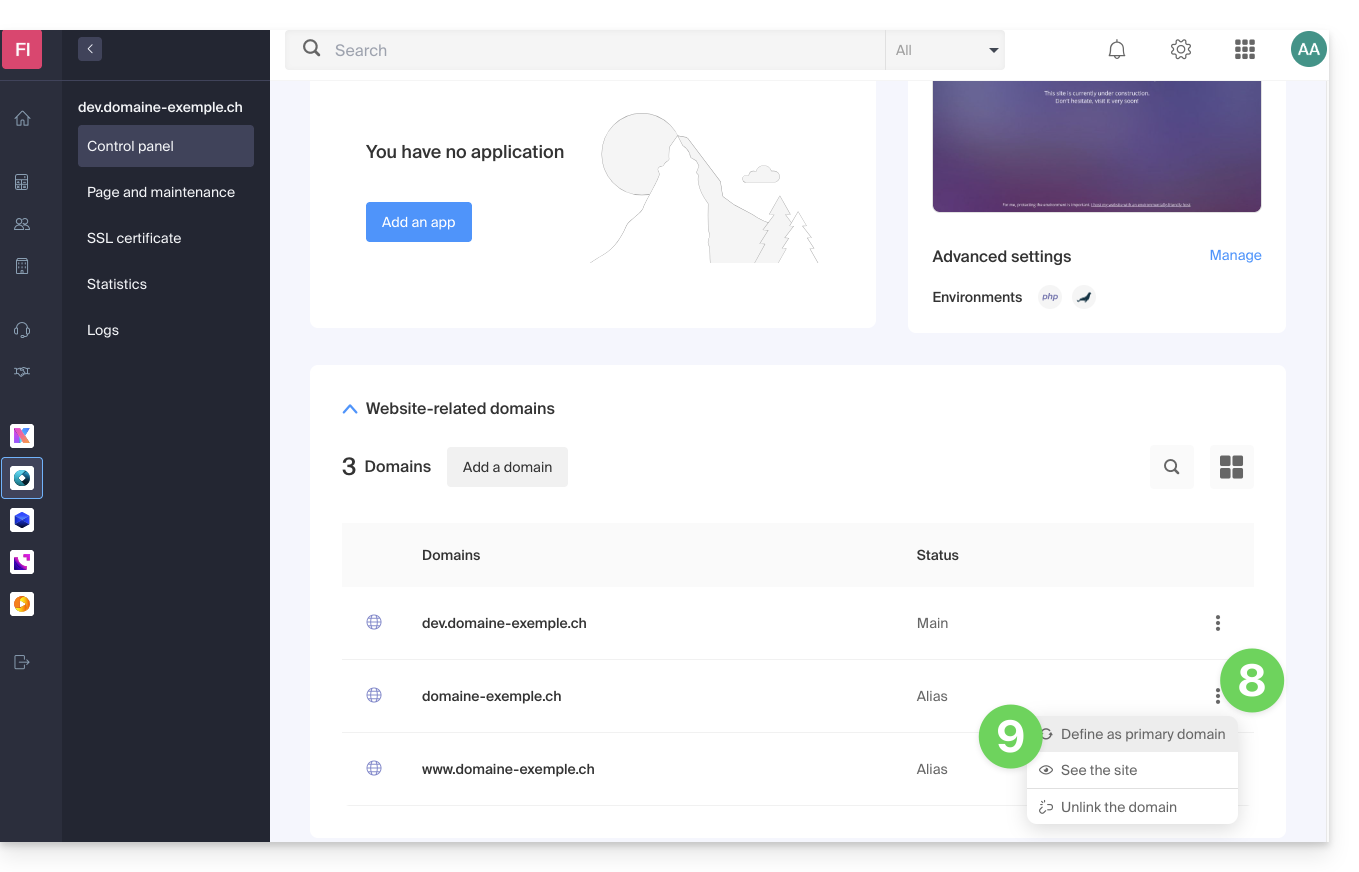

- Una vez realizado el añadido, haga clic en el menú de acción ⋮ situado a la derecha del dominio que acaba de ser añadido y que desea colocar como dominio principal:

- Elija definir el elemento como dominio principal:

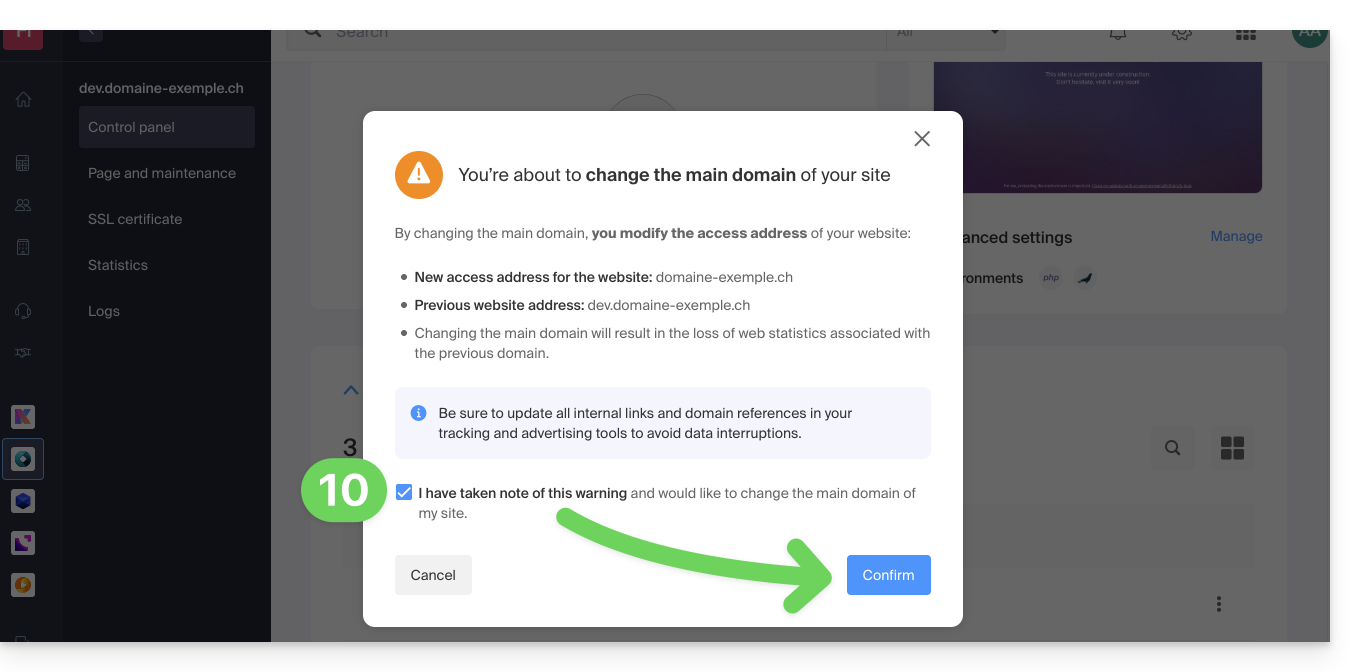

- Valide la operación para proceder a la inversión de los dominios:

Esta guía explica qué son las direcciones de correo electrónico de tipo spamtrap.

Prólogo

- Un spamtrap, también conocido como honeypot, es una herramienta utilizada para detectar y atrapar a los spammers.

- Se trata esencialmente de una dirección de correo electrónico o de un sistema que se crea con el propósito de atraer mensajes no deseados, como los spams.

Funcionamiento de una dirección Spamtrap

Una dirección spamtrap funciona atrayendo spams e identificando a los remitentes de correos no deseados. Aquí se explica cómo puede ocurrir:

- Se crea una dirección de correo electrónico específicamente para actuar como una trampa de spams; generalmente, se configura de manera que no reciba comunicaciones legítimas.

- La dirección spamtrap se oculta o difumina de manera que no sea visible para los usuarios legítimos, sino solo para los spammers; esto se puede hacer colocándola en páginas web ocultas, en foros inaccesibles para el público o haciéndola invisible para los humanos (por ejemplo, utilizando texto blanco sobre fondo blanco).

- Los spammers utilizan técnicas automatizadas para extraer direcciones de correo electrónico de diversas fuentes, como sitios web, foros, redes sociales o listas de direcciones robadas; durante este proceso, pueden incluir involuntariamente o intencionalmente spamtraps en sus listas.

- Cuando un spammer envía un mensaje a una dirección spamtrap, este es capturado y registrado; dado que la dirección no se utiliza para la comunicación legítima, todo correo recibido se considera no deseado.

- Cuando una spamtrap recibe un spam, esto dispara una alerta para los proveedores de servicios de mensajería como Infomaniak; estos pueden así identificar al remitente del spam examinando los encabezados del mensaje o la información relacionada con la dirección IP de origen.

- Una vez que un spammer es identificado gracias a una dirección spamtrap, se pueden tomar medidas para bloquear o filtrar sus mensajes no deseados; Infomaniak podrá agregar la dirección IP del spammer a una lista negra, implementar filtros anti-spam más estrictos o tomar otras medidas para proteger a sus usuarios.

En términos de software libre que permite manipular archivos multimedia, FFmpeg es una herramienta poderosa y flexible. Puede utilizarse para convertir, editar y transmitir videos y audios.

Sin embargo, el uso de FFmpeg en alojamientos compartidos plantea ciertos problemas y limitaciones, tanto para los usuarios como para los proveedores de alojamiento.

Debe orientarse hacia la oferta de Servidor Cloud para un uso de FFmpeg.

También puede orientarse hacia el servicio de VOD/AOD Infomaniak.

Esta guía explica cómo acceder a la configuración de un sitio web de Infomaniak para mostrar información técnica como la versión de PHP, de Apache o las extensiones y módulos de PHP activados.

Visualizar la información técnica del sitio

Para acceder a la gestión del sitio web:

- Haga clic aquí para acceder a la gestión de su producto en el Administrador de Infomaniak (¿Necesita ayuda?).

- Haga clic directamente en el nombre asignado al producto correspondiente.

- Haga clic en el botón Gestionar bajo Configuración avanzada:

- Tome nota de la información del sitio web en las pestañas General, PHP / Apache y Extensiones de PHP:

- Haga clic en la flecha hacia atrás en el menú lateral izquierdo.

- Haga clic en Bases de datos en el menú lateral izquierdo para obtener la versión de MySQL del alojamiento web:

Esta guía presenta el uso de MySQL en los alojamientos de Infomaniak, en particular el funcionamiento de las procedimientos almacenados.

Prólogo

- Las “stored procedures” y “stored routines” no están disponibles en un alojamiento web compartido.

Comprender los procedimientos y rutinas almacenados

Si los procedimientos almacenados son indispensables para su proyecto y actualmente utiliza un alojamiento compartido, se recomienda considerar un VPS o un servidor dedicado, que ofrecen más control y recursos.

Los procedimientos almacenados constituyen un medio eficaz de automatizar tareas e integrar la lógica de negocio directamente en la base de datos. De esta manera, se obtienen aplicaciones más eficientes y más fáciles de mantener.

En un Servidor Cloud, siempre que el usuario tenga los derechos de administrador sobre la base de datos MySQL en cuestión, posee las autorizaciones necesarias para ejecutar instrucciones SQL, incluidas la orden EXECUTE, utilizada para lanzar procedimientos almacenados ya presentes en la base de datos.

El usuario también dispone de los privilegios necesarios para crear nuevos procedimientos almacenados. La creación de un procedimiento almacenado se realiza mediante una sintaxis SQL específica que define las instrucciones a ejecutar, seguida de su registro en la base de datos.

Ejemplo

DELIMITER //

CREATE PROCEDURE GetUserCount()

BEGIN

SELECT COUNT(*) AS total_users FROM users;

-- Returns the total number of users in the table

END //

DELIMITER ;

-- Execute the stored procedure

CALL GetUserCount();Esta guía permite resolver un problema en el CMS Prestashop v9.x relacionado con la generación de facturas PDF desde el panel de administración (Back Office), especialmente cuando se utiliza el idioma francés.

El problema

Al intentar visualizar o descargar una factura PDF para un pedido en idioma francés, PrestaShop (en versión 9.x) devuelve un Error 500. Este fallo se debe a una incompatibilidad entre la librería de generación de PDF (TCPDF) que utiliza la fuente por defecto (helvetica) y las configuraciones de alojamiento.

Definir una fuente compatible

La solución consiste en forzar el uso de la fuente freesans, más compatible, a través de un archivo de configuración personalizado.

Se recomienda encarecidamente crear un archivo defines_custom.inc.php. Este método es el más seguro, ya que asegura que la corrección no se perderá durante las actualizaciones del núcleo de PrestaShop.

Para ello:

- Acceda a su instalación de PrestaShop 9.x a través de FTP o el Gestor de archivos.

- Navegue hasta el directorio

/config/. - Cree un nuevo archivo llamado

defines_custom.inc.php. Edite el archivo

defines_custom.inc.phpy agregue el siguiente contenido:<?php /** * Eviter erreur PDF, forcer 'freesans'. */ define('PDF_FONT_NAME_MAIN', 'freesans');- Guarde el archivo y pruebe la generación de una factura en francés.

Esta guía le acompañará en la instalación en Infomaniak de n8n, una solución de automatización de flujos de trabajo (workflow) potente y extensible.

Prólogo

- A diferencia de herramientas como Zapier o Make, n8n puede ser autoalojado, lo que le permite mantener un control total sobre sus datos mientras conecta cientos de servicios a través de una interfaz visual intuitiva.

- Para obtener ayuda adicional contacte a un socio o inicie una solicitud de oferta gratuita — también descubra el papel del proveedor de alojamiento.

Instalación de n8n

Requisitos previos

- Tener instalado un sitio web de tipo Node.js en un alojamiento web o un Servidor Cloud Infomaniak.

- Crear un acceso SSH.

- ¡Detenga su aplicación Node.js antes de proceder con la instalación!

Para instalar la aplicación:

- Conéctese al servidor a través de SSH (¿Necesita ayuda?).

Ejecute el siguiente comando para instalar n8n y el motor de base de datos sqlite3:

npm install n8n@2.3.3 sqlite3

La instalación puede tardar unos instantes. Una vez finalizada, los archivos estarán presentes en su carpeta node_modules.

Configurar su alojamiento (a través del Manager Infomaniak)

Una vez que el script haya finalizado, vaya a su Panel de control Infomaniak:

- Haga clic aquí para acceder a la gestión de su producto en el Manager Infomaniak (¿Necesita ayuda?).

- Haga clic directamente en el nombre asignado al producto correspondiente.

- Haga clic en Gestionar bajo Configuración avanzada:

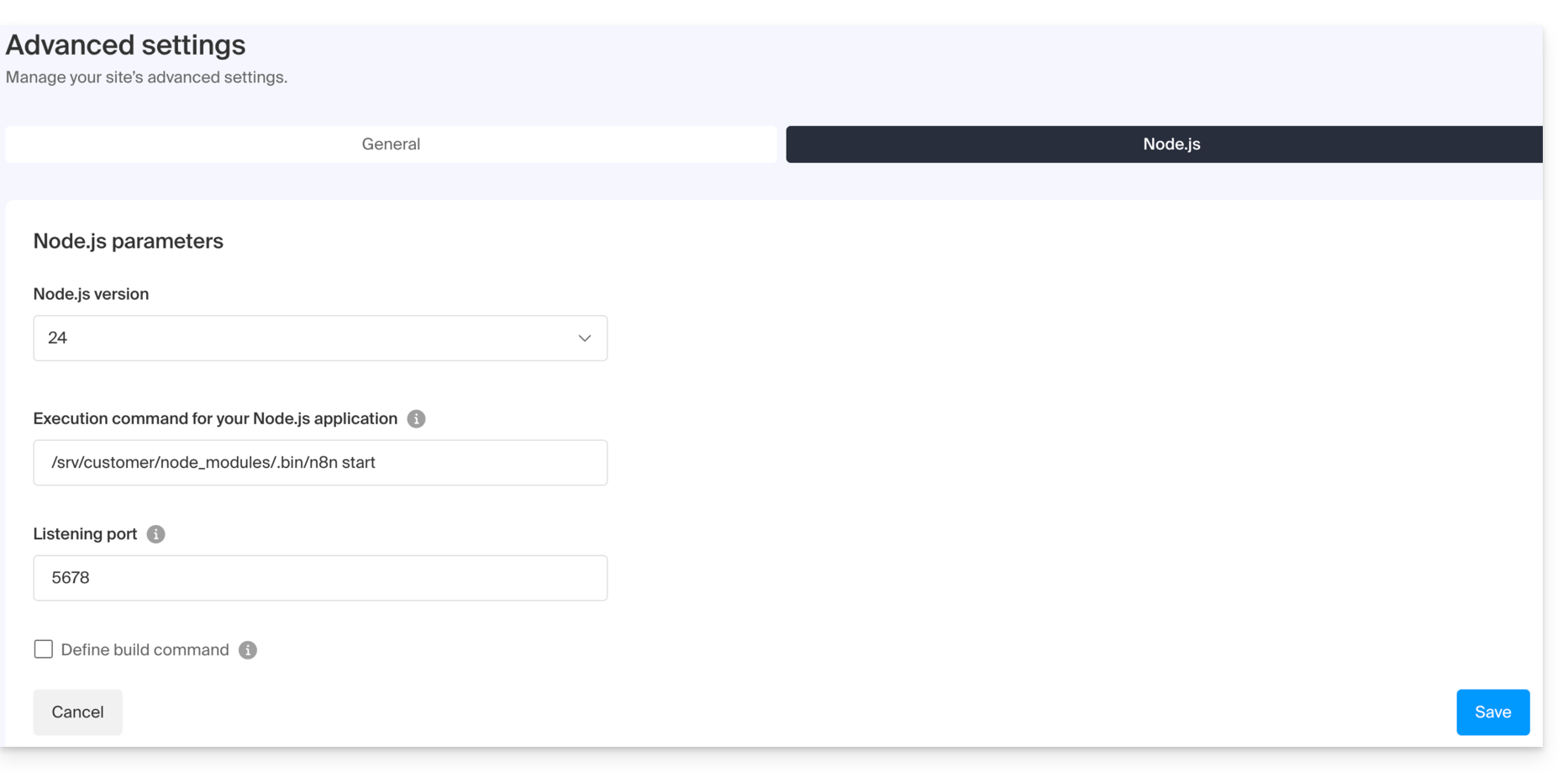

- Haga clic en la pestaña Node.js para acceder a la configuración.

En el campo Comando de ejecución para su aplicación Node.js, ingrese la siguiente línea (adapte las variables según sea necesario):

N8N_RELEASE_TYPE="stable" NODE_ENV="production" N8N_EDITOR_BASE_URL="https://${SITE_HOST}" WEBHOOK_URL="https://${SITE_HOST}" GENERIC_TIMEZONE="Europe/Zurich" /srv/customer/node_modules/.bin/n8n start- En el campo Puerto de escucha, ingrese:

5678. - Asegúrese de que la casilla Definir el comando de compilación esté desmarcada.

- Haga clic en el botón Guardar en la parte inferior de la página:

Inicio y acceso a n8n

- En la página principal de su sitio, haga clic en el botón Iniciar (o Reiniciar).

- Espere unos segundos y luego vaya a la URL de su sitio (por ejemplo:

https://domain.xyz). - Al conectarse por primera vez, n8n le pedirá que cree una cuenta propietaria para asegurar su instancia.

¡Su instancia de n8n ahora está operativa! Puede comenzar a crear sus automatizaciones.

El módulo CGID para Apache ha sido desactivado en las ofertas de alojamiento web compartido de Infomaniak.

Si es necesario, debe considerar cambiar de oferta a un Servidor Cloud si actualmente está en un alojamiento web compartido, esto se hace de manera transparente: consulte esta otra guía sobre el tema.

Esta guía explica cómo proteger su sitio web y sus visitantes contra el uso malicioso de la detección de tipo MIME.

Prólogo

- La detección de tipo MIME, o sniffing de tipo MIME, es una técnica utilizada por los navegadores web para determinar el tipo de contenido de un recurso cuando el tipo MIME proporcionado por el servidor es ambiguo, falta o es incorrecto.

- Aunque esto puede mejorar a veces la experiencia del usuario al hacer que el contenido sea accesible a pesar de errores de configuración del servidor, esta funcionalidad también introduce vulnerabilidades de seguridad importantes:

- Cuando un navegador realiza una detección de tipo MIME, puede interpretar un archivo de texto como un script ejecutable, abriendo así la puerta a ataques de cross-site scripting (XSS).

- Por ejemplo, un archivo destinado a ser tratado como texto plano podría ser interpretado como JavaScript, permitiendo a un atacante ejecutar código malicioso en el navegador del usuario.

- Al desactivar la detección de tipo MIME, protege a los visitantes contra la ejecución no autorizada de scripts maliciosos y también refuerza la seguridad general de su sitio web al reducir los vectores potenciales de ataque.

Desactivar la detección de tipo MIME

Para proteger a los usuarios y las aplicaciones web contra este tipo de vulnerabilidades, es posible desactivar la detección automática del tipo de recursos a través del archivo .htaccess de sus sitios para indicar al navegador que se atenga estrictamente al tipo MIME especificado por el servidor sin intentar adivinarlo.

Al colocar el código a continuación en su archivo .htaccess, asegura que la detección de tipo MIME esté desactivada siempre que el módulo mod_headers (que permite agregar la cabecera a continuación) esté activado en su servidor Apache:

- Abra el archivo

.htaccessdel sitio correspondiente desde el FTP Manager o un software/cliente FTP. Agregue el siguiente código:

<IfModule mod_headers.c> Header always set X-Content-Type-Options "nosniff" </IfModule>- Guarde el archivo

.htaccess.

El SafeMode, o modo seguro, es un mecanismo de protección que limita ciertas funcionalidades del servidor para reducir los riesgos de explotación maliciosa.

Este modo fue eliminado a partir de PHP 5.3.0 porque se consideró ineficaz para reforzar la seguridad y susceptible de causar disfunciones con ciertas aplicaciones.

Infomaniak utilizaba anteriormente la directiva open_basedir en sus antiguas ofertas de alojamiento, pero esta ya no se aplica en las fórmulas actuales.

Esta guía trata sobre las regulaciones de protección de datos en Suiza y Europa y las medidas adoptadas por Infomaniak para asegurar sus datos de clientes y los datos dentro de los alojamientos web y Servicios de Correo.

Comprender la diferencia entre la seguridad y la confidencialidad de los datos

La seguridad de los datos tiene como objetivo evitar cualquier acceso no autorizado a sus informaciones. Se basa en medidas como el cifrado, los cortafuegos o las VPN. Una brecha de seguridad puede tener consecuencias desastrosas: imagine que un hacker roba toda su base de datos de clientes y exige un rescate para recuperarla. Este tipo de ataque – el ransomware – puede paralizar una empresa de la noche a la mañana.

La confidencialidad de los datos se refiere a quién puede acceder a sus informaciones y cómo se utilizan. Aunque sus datos estén protegidos contra el pirateo, pueden ser recopilados, analizados y revendidos… de manera completamente legal.

Ejemplo: guarda cuidadosamente las informaciones de tus clientes, pero sin saberlo, un servicio que utilizas comparte – de manera anónima – estos datos con terceros. Resultado? Tus competidores pueden obtener análisis valiosos sobre tu mercado y dirigirse a tus propios clientes sin haber necesitado nunca un pirateo.

LPD & RGPD

En Suiza, la LPD (Ley Federal sobre la Protección de Datos) y nLPD (para la "nueva Ley" en vigor desde septiembre de 2023) defiende la confidencialidad de los residentes al regular la recopilación y el tratamiento de los datos personales por parte de las organizaciones.

Por su parte, el RGPD (Reglamento General de Protección de Datos) de la UE, en vigor desde mayo de 2018, influye en las empresas mundiales que tratan los datos de los residentes europeos, incluidas las de Suiza. Mientras que la LPD se aplica a los datos de los residentes suizos, el RGPD se refiere a los de los residentes de la UE. Las empresas suizas que gestionan datos europeos deben cumplir con los requisitos del RGPD, entre ellos la designación de un Delegado de Protección de Datos y la realización de Evaluaciones de Impacto en caso de tratamiento de riesgo.

Su papel como Cliente de Infomaniak

En lo que respecta a los datos alojados que le pertenecen —y especialmente si estos contienen datos personales de sus visitantes, contactos o clientes— le corresponde a usted asegurarse de su conformidad.

Al tratar estos datos personales, es esencial informar a los usuarios sobre el propósito y las modalidades de este tratamiento. Esto generalmente se hace mediante una política de privacidad o un acuerdo de tratamiento de datos (DPA).

Acuerdo entre el responsable del tratamiento y el subcontratista

Un DPA (Data Processing Agreement), llamado en alemán AVV (Auftragsverarbeitungsvertrag), en italiano ATD (Accordo di Trattamento dei Dati) y en español CTA (Contrato de Tratamiento de Datos), se traduce por Acuerdo de tratamiento de datos o Contrato de subcontratación de datos personales.

Se trata de un contrato obligatorio previsto por el RGPD entre un responsable del tratamiento y un subcontratista. Define el propósito, la duración, la naturaleza del tratamiento, así como las obligaciones y medidas de seguridad. Su objetivo es proteger los datos personales confiados a un proveedor.

Este certificado RGPD (en formato PDF) puede generarse y descargarse desde el Manager (accesible a los usuarios de la organización que son propietarios o administradores):

- Haga clic aquí para acceder a la gestión de los DPA en el Manager de Infomaniak (¿necesita ayuda?).

- Haga clic en el botón Generar para descargar el documento PDF personalizado:

Aquí tiene algunos consejos al respecto:

- Informe sobre todos los tratamientos de datos, y no solo sobre los relacionados con el sitio web.

- Asegúrese de que la declaración de confidencialidad sea de fácil acceso en el sitio web, por ejemplo, en el pie de página ("footer") de cada página.

- En general, no es necesario obtener la aprobación del usuario para las declaraciones de privacidad (por ejemplo, para los formularios); basta con indicar dónde encontrar la declaración (ejemplo Site Creator).

- Tenga en cuenta que las nuevas reglas de información más detalladas podrían exigir ajustes en las declaraciones de privacidad existentes.

Es crucial diferenciar entre la seguridad de las infraestructuras donde se alojan sus datos y la gestión y la implementación de los datos por su parte. Como proveedor de alojamiento, Infomaniak actúa como subcontratista para sus obligaciones relacionadas con el RGPD. En este contexto, sus políticas de privacidad y uso de cookies, así como sus términos y condiciones, le ofrecen las garantías necesarias sobre su conformidad como subcontratista.

Si es necesario, puede encontrar profesionales o guías en línea para ayudarle en el proceso de conformidad.

El papel de Infomaniak

Al igual que las empresas que trabajan con datos de usuarios, Infomaniak debe cumplir con la LPD y, dado que entre estos usuarios hay ciudadanos europeos, también con el RGPD:

- la política de privacidad de datos detalla los datos que Infomaniak conserva para proporcionar y ejecutar sus servicios

- la política relacionada con la protección de sus datos personales describe los compromisos de Infomaniak en su calidad de subcontratista que aloja todos sus datos, incluidos los datos personales

Estos compromisos, reflejados en las condiciones generales y condiciones particulares, son los siguientes:

- conservar sus datos dentro de los centros de datos ubicados exclusivamente en Suiza y nunca transferir sus informaciones fuera de estas infraestructuras

- aplicar normas de seguridad rigurosas y mejorar constantemente los procesos para garantizarle un alto nivel de seguridad en todos los servicios

- informarle de inmediato en caso de violación de sus datos

- asegurar la transparencia hacia usted cuando Infomaniak recurre a subcontratistas que puedan tratar sus datos

- fortalecer y desarrollar las medidas de seguridad física para evitar cualquier acceso no autorizado a las infraestructuras donde se almacenan sus datos

- implementar sistemas de aislamiento físico y/o lógico (según los servicios) para separar los alojamientos de los diferentes clientes; además, Infomaniak realiza pruebas de intrusión anuales para garantizar la estanqueidad de los datos entre los clientes

- demostrar una gran reactividad en la actualización segura de los sistemas bajo su responsabilidad

Gestionar las cookies del sitio infomaniak.com

Cuando visite la página infomaniak.com debe hacerse una elección para la aceptación de ciertos cookies. Para modificar esta elección más tarde, acceda a sus preferencias desde el pie de la página del sitio:

Esta guía trata sobre la ejecución del lenguaje C# y el framework .NET a través de la implementación Mono en los alojamientos de Infomaniak.

Tecnologías para el desarrollo de software

Para utilizar el lenguaje C# y el framework .NET con la implementación Mono, con el fin de desarrollar aplicaciones de software desplegables y ejecutables en múltiples plataformas, fuera del entorno Windows, se recomienda optar por soluciones como:

La flexibilidad y portabilidad ofrecidas por estos entornos multiplataforma significan que un alojamiento web compartido no permite la ejecución de proyectos basados en C#, .NET o Mono.

Esta guía se refiere a la redirección del tráfico web a un puerto específico, incluso en caso de uso de una IP dedicada y una aplicación web específica (como Node o Varnish, por ejemplo).

Requisitos previos

- Agregar un sitio a su alojamiento.

- Instalar

HAProxyen el Servidor Cloud.

Redirigir el tráfico web a un puerto específico

Por defecto, en el Servidor Cloud, el tráfico web se envía a Apache. Para enviar las solicitudes a un script Node o a otro servicio (siempre que "escuche" en un puerto entre 4000 y 4009), es necesario pasar por HAProxy.

Esto se aplica especialmente a los servidores Express, Socket.IO, Meteor.js, Nuxt.js, Django, Flask, Ruby on Rails, incluso posiblemente Java (J2E), etc.

Para ello, debe asegurarse de que el servicio esté escuchando en un puerto entre 4000 y 4009 (especialmente con server.listen(4000) para Express o un servidor HTTP Node básico, pero según el tipo de proyecto, por otros medios, un archivo de configuración, en el código o cualquier otro).

También será necesario configurar HAProxy como en el ejemplo a continuación:

- Haga clic aquí para acceder a la gestión de su Servidor Cloud en el Gestor Infomaniak (¿necesita ayuda?).

- Haga clic directamente en el nombre asignado al Servidor Cloud correspondiente.

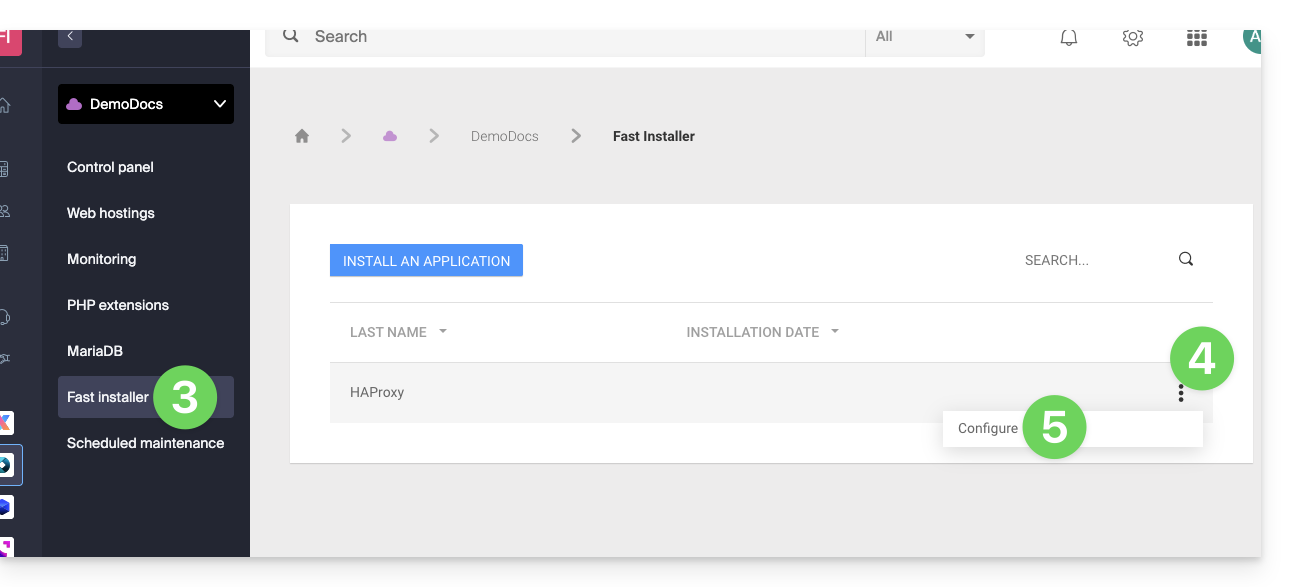

- Haga clic en Fast installer en el menú lateral izquierdo.

- Haga clic en el menú de acción ⋮ situado a la derecha de

HAProxy. - Haga clic en Configurar:

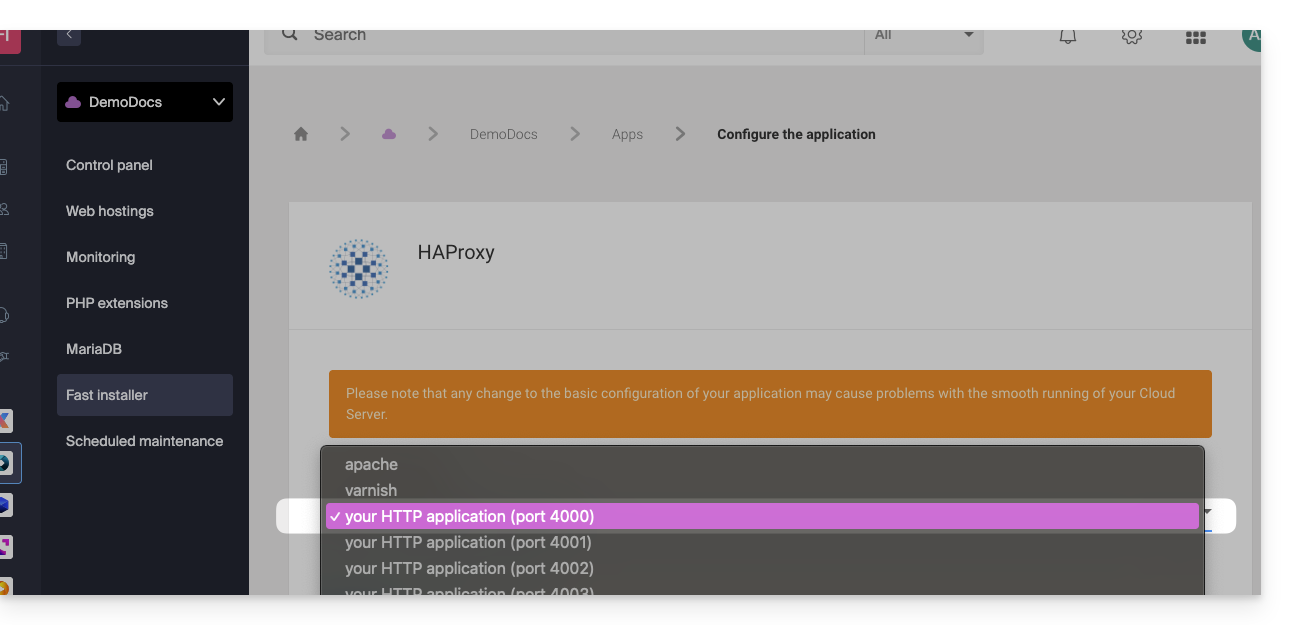

- Elija la información deseada y guárdela:

Recuperación de la IP de origen de una solicitud

Cuando redirige el tráfico web a su aplicación web, el procesamiento de las solicitudes cambia y la solicitud es recibida primero por un reverse proxy (local al servidor) que luego transfiere la solicitud al puerto elegido. Por lo tanto, debido a la transferencia de la solicitud, los métodos que habitualmente permiten recuperar la IP del visitante devolverán la IP del reverse proxy en lugar de la del visitante.

Por lo tanto, para recuperar la IP de origen real del visitante en estos casos, debe consultar un encabezado HTTP llamado X-Forwarded-For, que contendrá las IPs de origen acumuladas durante cada redirección. Este encabezado contendrá, por último, la dirección IP original del cliente, permitiendo identificar al visitante real.

Atención: Es importante tener en cuenta que los encabezados HTTP pueden ser manipulados, lo que presenta riesgos de seguridad. Para minimizar estos riesgos, se recomienda verificar que la solicitud provenga de un servidor confiable antes de confiar en el contenido del encabezado X-Forwarded-For. Esta verificación puede implicar asegurarse de que la solicitud haya sido transmitida por un servidor intermedio de confianza, identificado por una lista preestablecida de direcciones IP. En el caso de que el sitio utilice una IP dedicada, los servidores de confianza son:

- 83.166.133.15

- 83.166.133.17

- 83.166.133.16

- 84.16.92.5

- 84.16.92.43

- 10.2.32.255

- 10.2.34.164

Esta guía trata sobre la caché de consultas MySQL que, cuando está activada, almacena en memoria los resultados de las consultas ya ejecutadas.

Prólogo

- MySQL Query Cache permite acelerar las consultas idénticas posteriores evitando ejecutarlas nuevamente.

- Esto puede mejorar el rendimiento general del servidor de base de datos al reducir la carga y disminuir el tiempo de respuesta para las consultas frecuentes.

¿query_cache_type ON o OFF?

En los Alojamientos Web compartidos (es decir, fuera de Servidor Cloud) MySQL Query Cache no está ni activado ni activable.

En Servidor Cloud, active MySQL Query Cache a través de Fast Installer.

Webalizer solo muestra las estadísticas de los últimos 12 meses. Con las antiguas ofertas de alojamiento de Infomaniak, debe ingresar una URL específica para acceder a las estadísticas anteriores.

Mostrar estadísticas anteriores

Para ello:

- Ingrese la dirección de su dominio seguida de

/stats(por ejemplohttp://www.domaine.xyz/stats)… - Ingrese su acceso FTP administrador…

- Agregue

/usage_AAAAMM.htmldespués de la dirección (por ejemplohttp://www.domaine.xyz/stats/usage_AAAAMM.html) respetando AAAA = año 2017 y MM = mes 01 por ejemplohttp://www.domaine.xyz/stats/usage_201701.html

Esta guía trata sobre "browscap.ini", un archivo de configuración utilizado por la biblioteca PHP "browscap" que contiene información sobre los navegadores web y sus características, como su nombre, su versión, los sistemas operativos compatibles, las capacidades de navegación, etc.

Información sobre el archivo

El archivo "browscap.ini" refleja las últimas informaciones sobre los navegadores web. Puede ser utilizado con los scripts PHP que requieren la biblioteca "browscap".

El phpinfo indica dónde se encuentra el archivo browscap.ini, a saber:

/opt/php/lib/php/browscap.iniPuede obtener usted mismo el contenido del archivo a través de un script PHP, por ejemplo:

<?php

header("Content-type: text/plain");

print file_get_contents("/opt/php/lib/php/browscap.ini");

?>Tenga en cuenta que la biblioteca "browscap" ya no se utiliza ampliamente y que muchos desarrolladores prefieren otras soluciones para detectar los navegadores, como la función nativa PHP "get_browser()".

Esta guía detalla las reglas específicas a seguir al crear una contraseña de usuario con mysqli_connect() que contiene el carácter “dólar” $ en las plataformas Infomaniak.

Prólogo

- Si al utilizar

mysqli_connect(), recibe el mensaje de error "Acceso denegado para el usuario" y su contraseña de usuario de la base de datos contiene un signo$, el problema puede deberse al funcionamiento de las cadenas de caracteres en PHP. - El problema también puede ocurrir con scripts de mensajería.

Reglas a seguir

Cuando se utiliza el carácter especial $ en una contraseña de usuario y este es seguido por cualquier carácter que no sea un número, el nombre de la variable no es válido y la sustitución no se realiza correctamente.

Aquí hay soluciones para corregir esto:

- Coloque la contraseña entre comillas simples:

'$******' - Asegúrese de que un número siga directamente al dólar:

"$2*****" - Utilice una barra invertida para "escapar" el dólar en la contraseña:

"\$****"