Base de connaissances

1 000 FAQ, 500 tutoriels et vidéos explicatives. Ici, il n'y a que des solutions !

Ce guide explique comment télécharger ou exporter un certificat SSL depuis le Manager Infomaniak.

Préambule

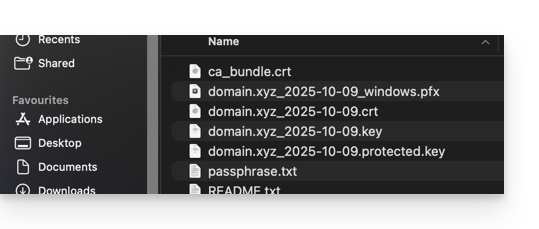

- Le téléchargement du certificat produit un fichier au format

.zip. - L'archive contient les fichiers

.keyet.crt(ainsi que_windows.pfx&.protected.keyselon le type de certificat):

- Il est recommandé de stocker ce certificat et sa clé privée dans un lieu sécurisé, car cette dernière pourrait permettre d’accéder à vos données chiffrées.

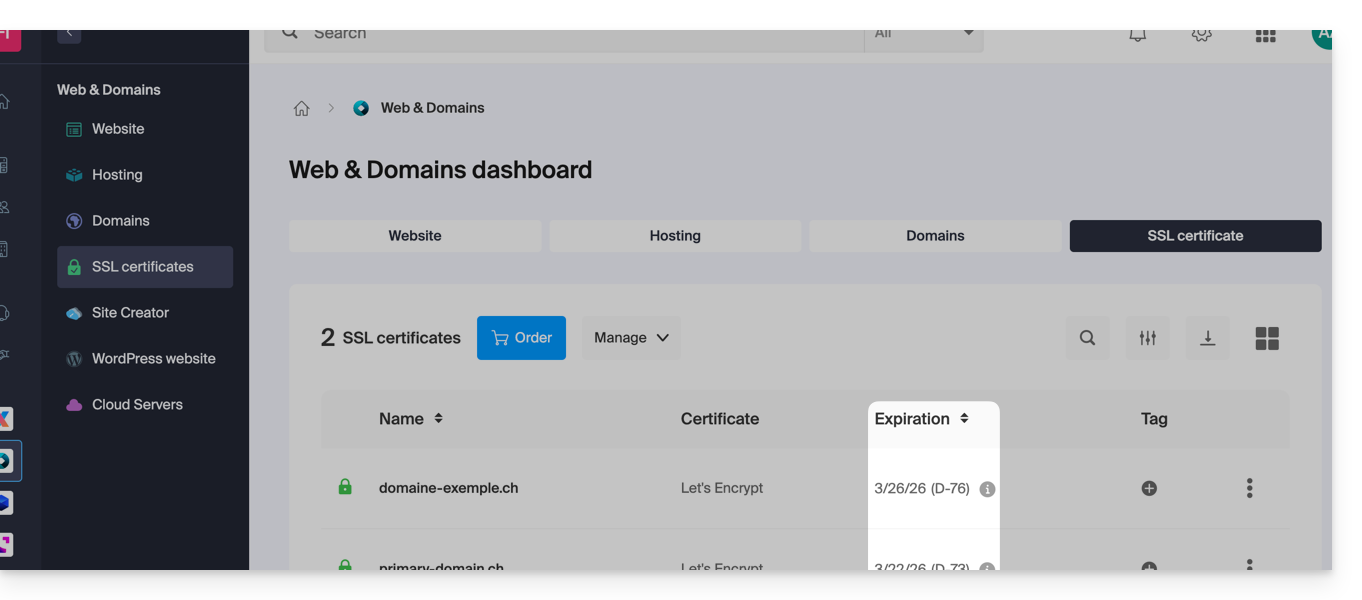

Exporter ou télécharger un certificat SSL

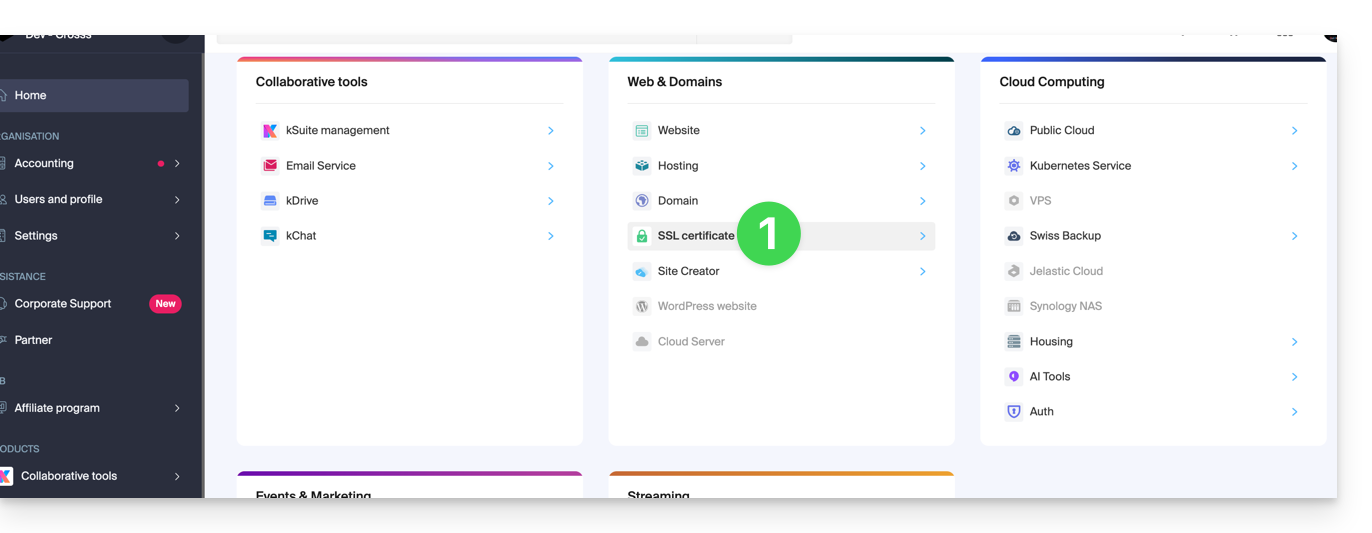

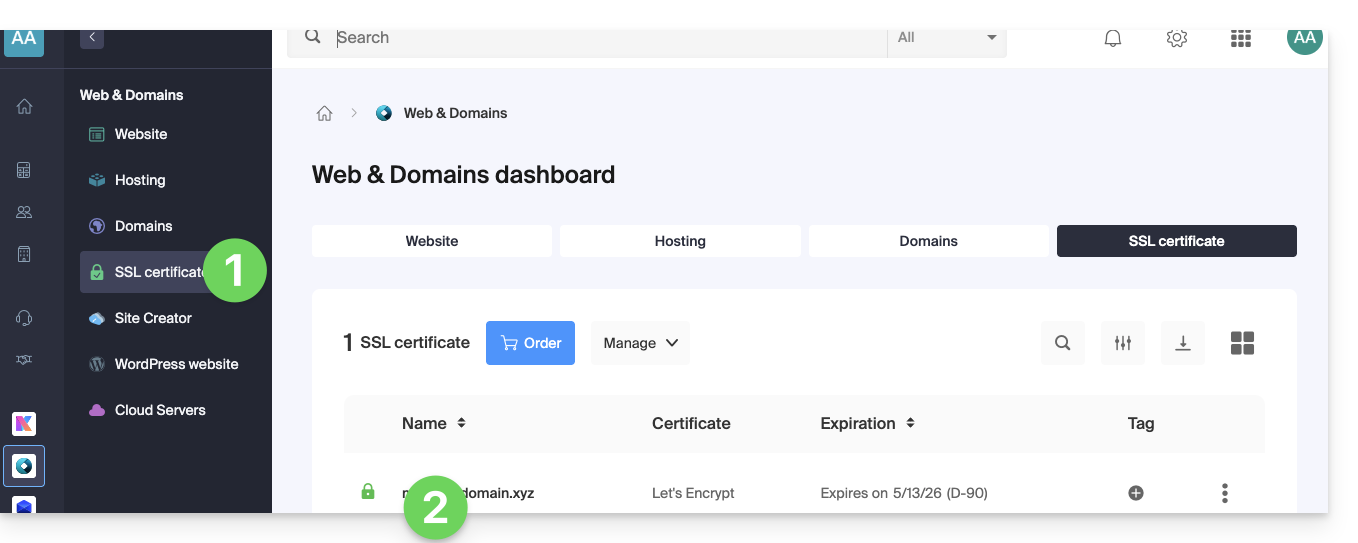

Pour accéder à la gestion de vos certificats :

- Cliquez ici afin d'accéder à la gestion de votre produit sur le Manager Infomaniak (besoin d'aide ?):

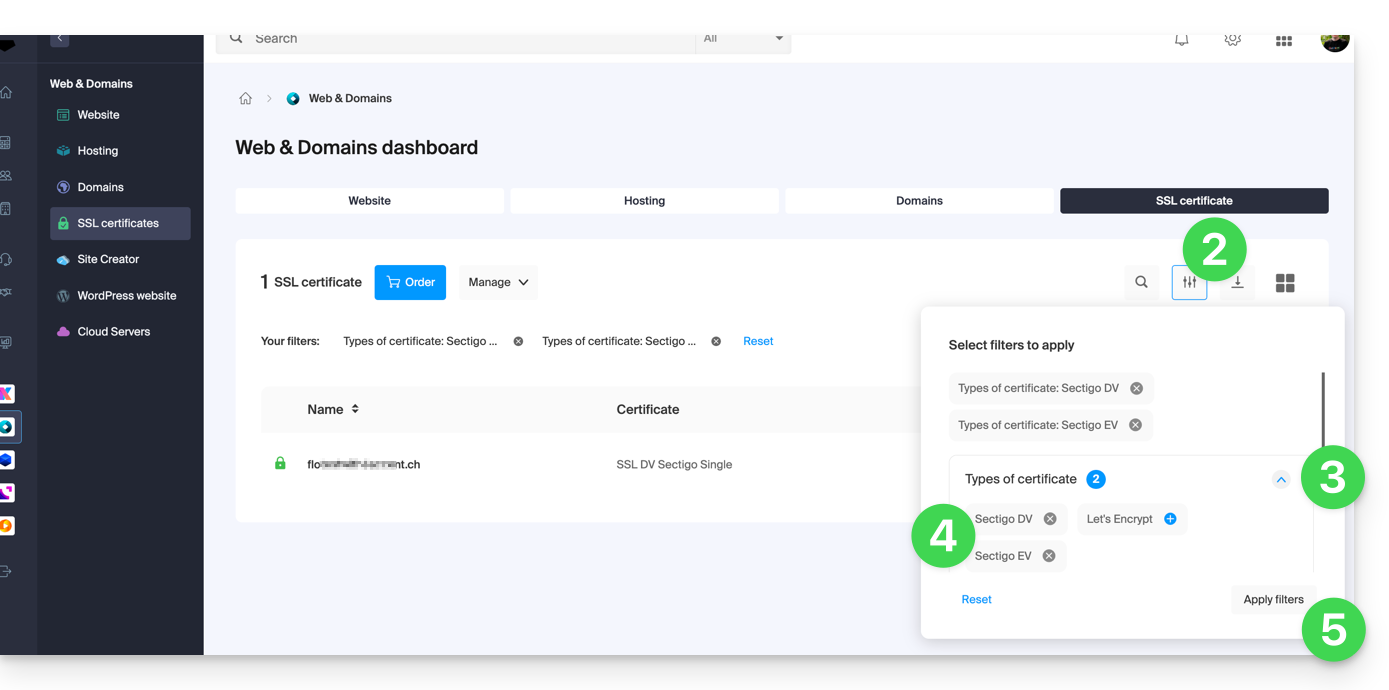

- Filtrez si nécessaire vos types de certificats en cliquant sur l'icône dédiée à cet effet.

- Affichez les différents types de certificats comme Let's Encrypt, Sectigo DV & EV...

- Ajoutez les certificats qui devront être affichés.

- Appliquez les filtres:

- Le tableau n'affiche plus que les types de certificats que vous avez sélectionné.

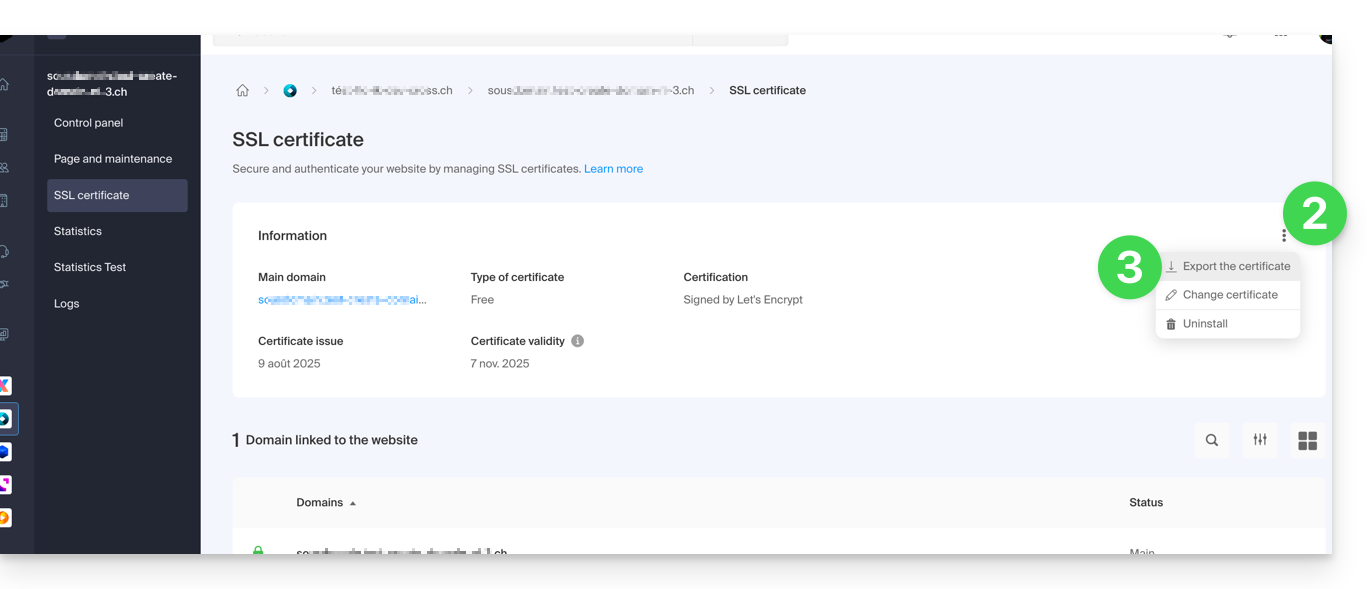

Exporter un certificat Let's Encrypt

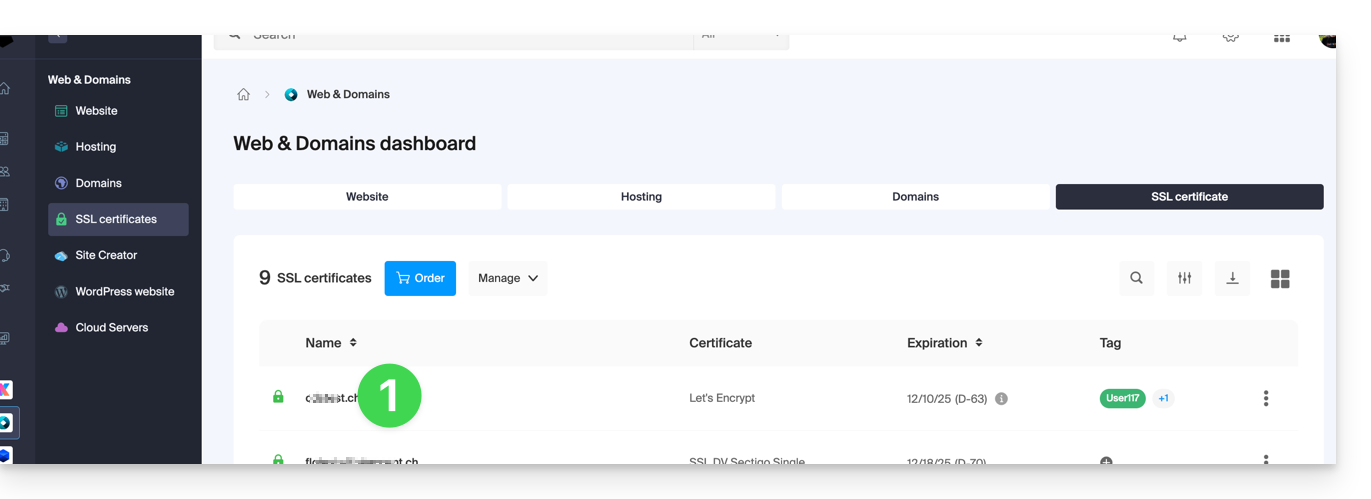

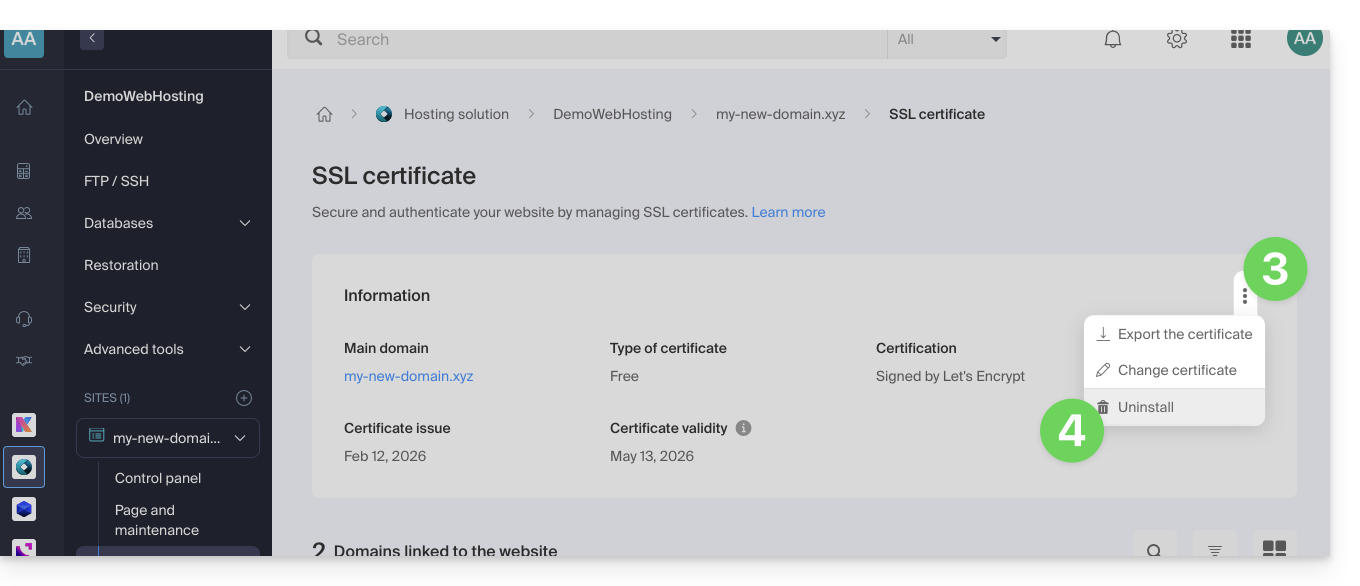

- Cliquez directement sur le nom attribué au certificat Let's Encrypt dans la liste:

- Cliquez sur le menu d'action ⋮ à droite de l'objet concerné dans le tableau qui s'affiche.

- Choisissez Exporter le certificat et suivez les instructions pour télécharger l'archive sur votre appareil:

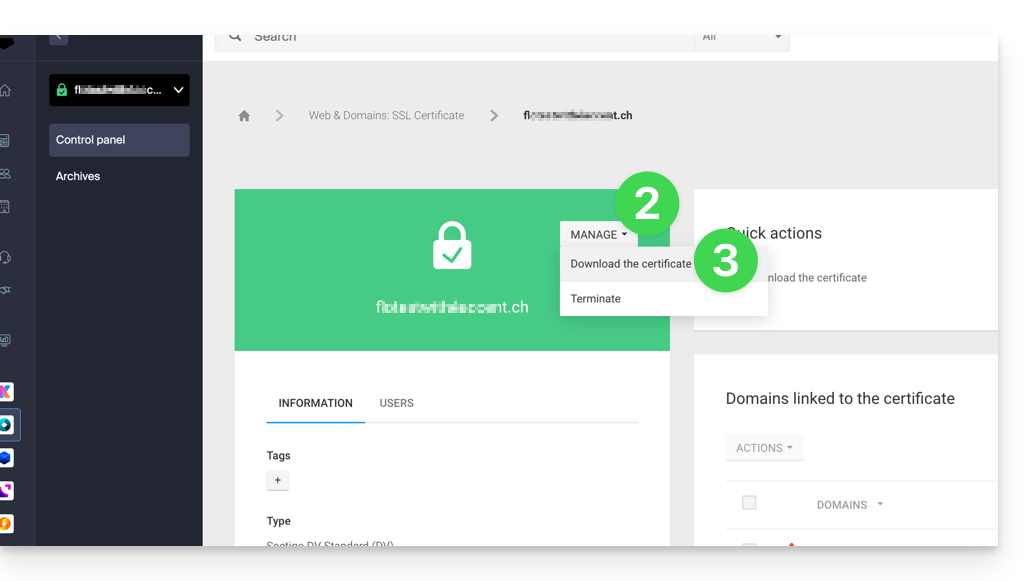

Exporter un certificat Sectigo

- Cliquez directement sur le nom attribué au certificat dans la liste de certificats.

- Cliquez sur le bouton Gérer.

- Cliquez sur Télécharger le certificat et suivez les instructions pour télécharger l'archive sur votre appareil:

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide explique comment ajouter ou modifier un ou plusieurs enregistrements de type CAA dans la zone DNS (d'un nom de domaine) gérée sur le Manager Infomaniak.

Préambule

- Un enregistrement CAA permet de spécifier une autorité de certification autorisée à délivrer des certificats pour un domaine.

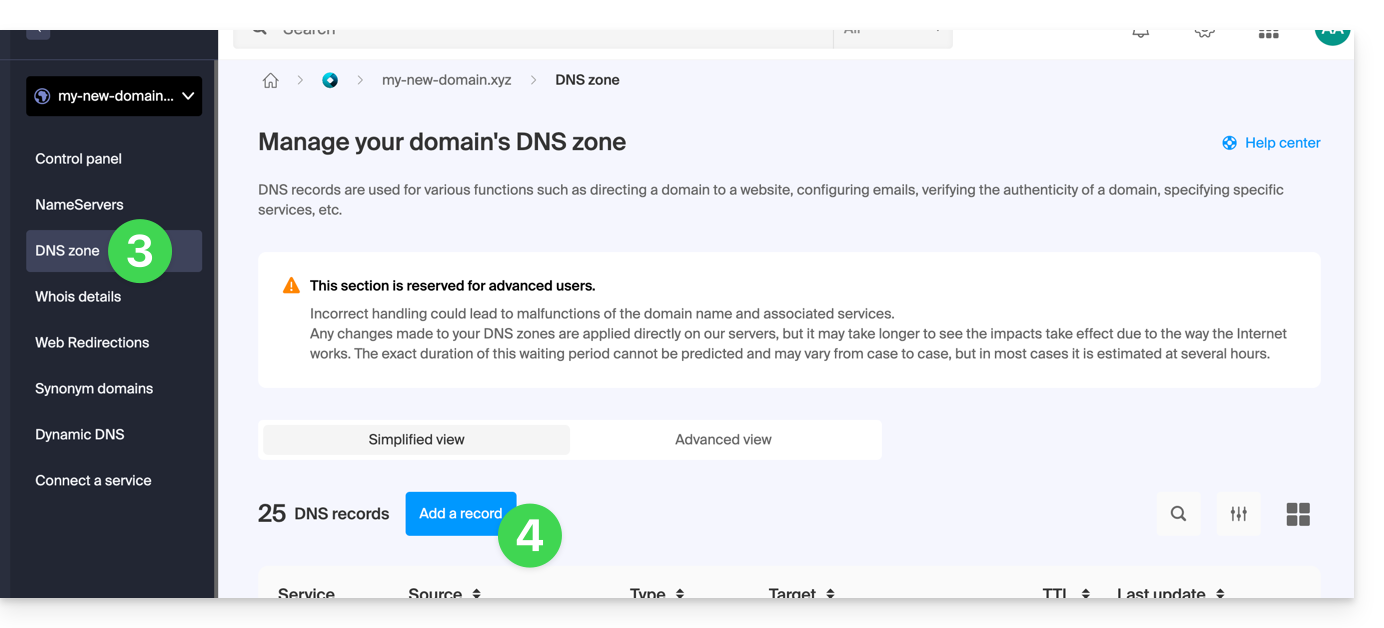

Ajouter un CAA

Afin de gérer ce type d'enregistrement dans une zone DNS:

- Cliquez ici afin d'accéder à la gestion de votre domaine sur le Manager Infomaniak (besoin d'aide ?).

- Cliquez directement sur le nom attribué au domaine concerné.

- Cliquez sur Zone DNS dans le menu latéral gauche.

- Cliquez le bouton pour ajouter un enregistrement:

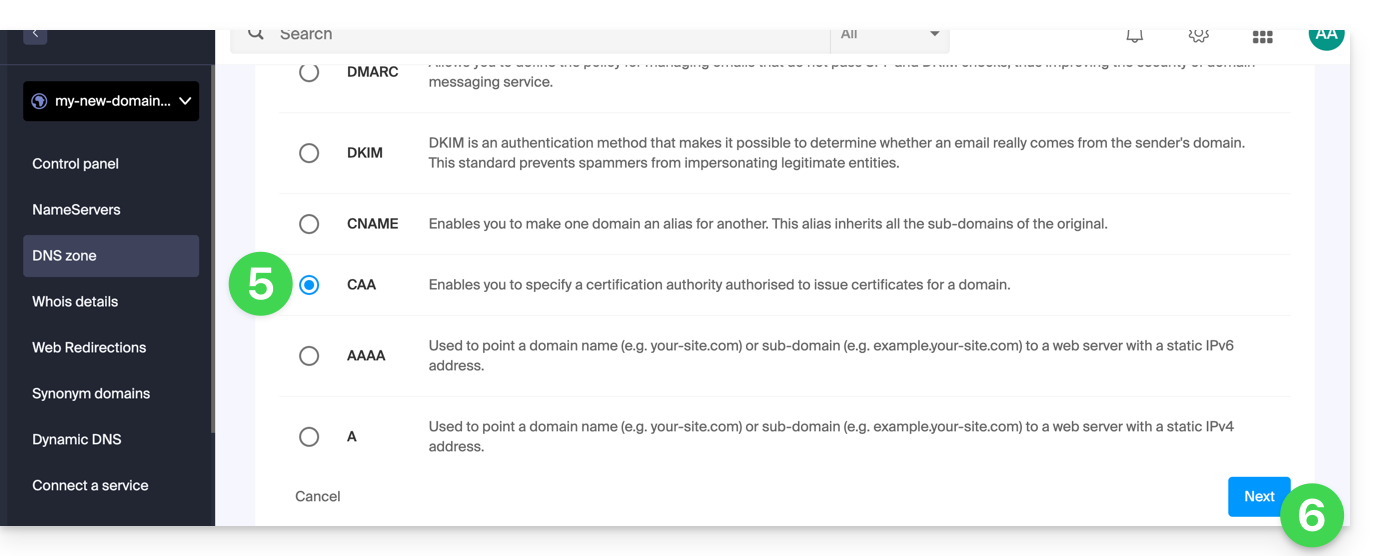

- Cliquez sur le bouton radio CAA pour ajouter un enregistrement.

- Cliquez sur le bouton Suivant:

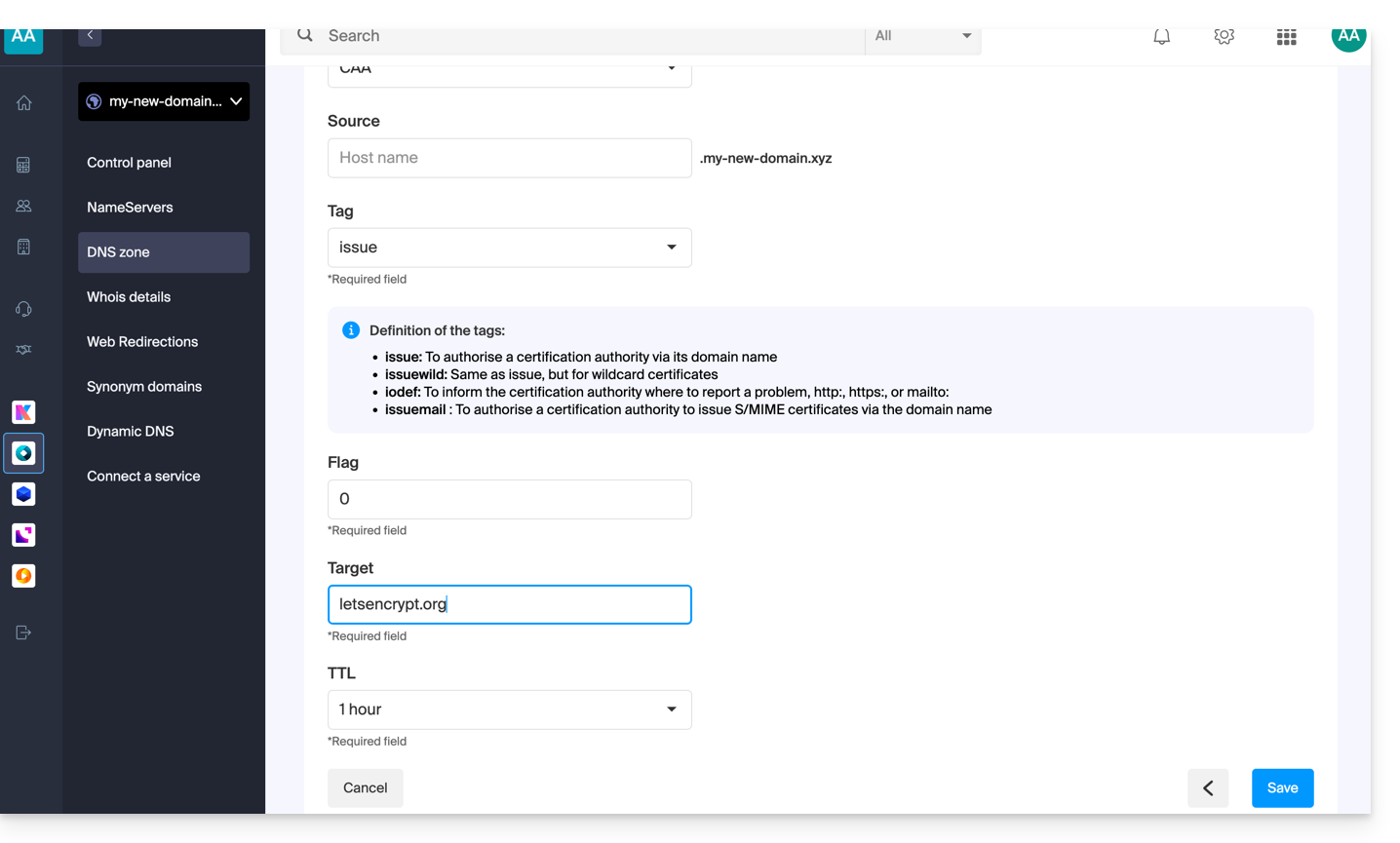

- Entrez les valeurs du CAA nécessaire à votre zone DNS: s'il s'agit de faire valider un certificat SSL, prenez connaissance des informations ci-dessous.

- Enregistrez vos informations en cliquant sur le bouton en bas de page.

Ajout de CAA pour valider un certificat SSL…

… Sectigo

Dans le cas d'une validation de certificat SSL Sectigo, suivez le guide générique mais entrez spécifiquement les données suivantes:

- Choisissez “Issue pour autorité de certification”.

- Entrez le drapeau/flag:

0. - Spécifiez

sectigo.com.

… Let's Encrypt

Dans le cas d'une validation de certificat SSL Let's Encrypt, suivez le guide générique mais entrez spécifiquement les données suivantes:

- Choisissez “Issue pour autorité de certification”.

- Entrez le drapeau/flag:

0. - Spécifiez

letsencrypt.org.

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide explique comment interpréter correctement les informations détaillées fournies par Qualys SSL Labs (https://www.ssllabs.com/ssltest/) qui peuvent parfois sembler techniques ou alarmantes sans contexte approprié.

Préambule

- Qualys SSL Labs est un outil d'analyse largement utilisé pour évaluer la configuration SSL/TLS des sites Web.

- Les avertissements dans leurs rapports ne sont souvent que des détails techniques sans impact sur la sécurité ou le SEO du site.

Certificats multiples dans les rapports SSL Labs

Lorsque SSL Labs analyse un site, il peut afficher plusieurs certificats numérotés (certificat #1, certificat #2, etc.). Cela se produit pour plusieurs raisons:

- Certificat principal (#1): Le certificat présenté lorsque le SNI (Server Name Indication) est utilisé.

- Le SNI est une extension TLS qui permet à un serveur d'héberger plusieurs certificats SSL pour différents domaines sur une même adresse IP. Quand un navigateur se connecte, il indique le nom de domaine qu'il souhaite joindre.

- Certificat secondaire (#2): Le certificat présenté lorsque le SNI n'est pas utilisé ou lors d'une connexion directe par IP.

Une indication "No SNI" dans le certificat #2 n'est pas une erreur. Elle signifie simplement que SSL Labs a testé ce qui se passe lorsqu'un client se connecte sans fournir d'information SNI. Dans ce cas:

- Le serveur sert un certificat de secours (souvent un certificat générique ou de prévisualisation).

- Cette situation concerne uniquement des clients très obsolètes qui ne supportent pas le SNI.

- Les navigateurs modernes utilisent tous le SNI et recevront donc le certificat #1.

Problèmes de chaîne de certificats

"Chain issues: Incorrect order, Extra certs, Contains anchor"

Ces avertissements ne signifient pas nécessairement que le certificat est défectueux:

Incorrect order: Les certificats intermédiaires ne sont pas présentés dans l'ordre optimal.Extra certs: Des certificats supplémentaires non nécessaires sont inclus.Contains anchor: Le certificat racine est inclus dans la chaîne.

Le protocole TLS permet d'omettre le certificat racine car il est normalement déjà présent dans les magasins de certificats des navigateurs. L'inclure n'est pas une erreur, mais une redondance.

“Alternative names mismatch”

Pour le certificat de secours (#2), l'avertissement "MISMATCH" est normal car:

- Ce certificat est conçu pour un autre domaine (

preview.infomaniak.website). - Il est présenté uniquement lorsque le SNI n'est pas utilisé.

- Le navigateur recevant ce certificat l'identifierait comme ne correspondant pas au domaine demandé, mais cela n'affecte pas les connexions normales avec SNI.

Concernant des inquiétudes SEO:

- Google et les autres moteurs de recherche utilisent des navigateurs modernes supportant le SNI.

- Ils reçoivent le certificat #1 qui est valide pour votre domaine.

- Les avertissements concernant le certificat #2 n'ont pas d'impact sur le référencement.

- Seuls des problèmes avec le certificat principal (#1) pourraient affecter le SEO.

Cette configuration est parfaitement adaptée pour un hébergement mutualisé où plusieurs sites partagent la même infrastructure, avec un certificat de prévisualisation servant de solution de repli.

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide explique comment générer et renouveler automatiquement un certificat wildcard via un challenge DNS en utilisant Certbot et le plugin dns-infomaniak.

1. Installation des outils requis

Le plugin DNS Infomaniak n'est pas inclus par défaut. Pour éviter l'erreur plugin does not appear to be installed, installez certbot et son extension en suivant les instructions officielles.

Assurez-vous de sélectionner l'onglet Wildcard sur le site de Certbot après avoir choisi votre système.

2. Génération manuelle initiale

Exécutez cette commande pour lancer la première génération du certificat :

certbot certonly --manual \

-d *.example.com \

--preferred-challenges dns-01 \

--server https://acme-v02.api.letsencrypt.org/directory

3. Validation du challenge DNS (Enregistrement TXT)

Pour prouver que vous possédez le domaine, accédez à votre Manager Infomaniak et créez l'enregistrement TXT suivant :

- Nom :

_acme-challenge - Valeur : (celle fournie par la commande Certbot)

4. Préparation de l'API Infomaniak

Pour automatiser le processus, générez un token d'API avec le scope domain dans votre interface de gestion. Ce token permettra au script de mettre à jour vos DNS automatiquement.

5. Script d'authentification (infomaniak-auth.sh)

Créez le fichier /root/infomaniak-auth.sh. Ce script sera appelé par Certbot lors du renouvellement :

#!/bin/bash

# API Token for Infomaniak

INFOMANIAK_API_TOKEN="YOUR_API_TOKEN_HERE"

# Update DNS record via Infomaniak API plugin

/usr/bin/certbot \

--authenticator dns-infomaniak \

--server https://acme-v02.api.letsencrypt.org/directory \

-d "$CERTBOT_DOMAIN" \

--agree-tosRendez le script exécutable :

chmod +x /root/infomaniak-auth.sh

6. Script de nettoyage (infomaniak-clean.sh)

Créez le fichier /root/infomaniak-clean.sh pour finaliser la procédure :

#!/bin/bash

# Optional: Cleanup operations after challenge

exit 0Rendez le script exécutable :

chmod +x /root/infomaniak-clean.sh

7. Configuration du renouvellement automatique

Éditez ou créez le fichier de configuration suivant : /etc/letsencrypt/renewal/example.com.conf.

cert = /etc/letsencrypt/live/example.com/cert.pem

privkey = /etc/letsencrypt/live/example.com/privkey.pem

chain = /etc/letsencrypt/live/example.com/chain.pem

fullchain = /etc/letsencrypt/live/example.com/fullchain.pem

[renewalparams]

authenticator = manual

manual_auth_hook = /root/infomaniak-auth.sh

manual_cleanup_hook = /root/infomaniak-clean.sh

server = https://acme-v02.api.letsencrypt.org/directory

pref_challs = dns-01

account = YOUR_ACCOUNT_ID

key_type = rsa

8. Test et Automatisation (Cron)

Avant de l'automatiser, vérifiez que tout fonctionne correctement avec une simulation :

certbot renew --dry-runSi le test réussit, ajoutez cette tâche Cron pour vérifier le renouvellement tous les X jours :

0 0 */30 * * /usr/bin/certbot renew --quiet --config /etc/letsencrypt/renewal/example.com.confModifiez 30 jours ci-dessus selon la fréquence désirée. Le cron utilisera automatiquement :

- le fichier

domain.tld.conf - le script d'authentification

infomaniak-auth.sh - le plugin

dns-infomaniak

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide explique comment…

- … générer une

CSRet clé privée pour faire la demande d'un certificat tiers auprès d'une autorité de certification (CA), - … importer ce certificat pour votre site Infomaniak, grâce au

CRTobtenu auprès de laCA.

Préambule

- Bien qu'Infomaniak propose tous les certificats SSL dont vous pourriez avoir besoin…

- certifs gratuits Let's Encrypt pour les sites personnels (uniquement possible avec les sites hébergés chez Infomaniak),

- certifs DV de Sectigo pour les sites professionnels/particuliers qui ne sont pas inscrits au registre du commerce,

- certifs EV de Sectigo pour les entreprises inscrites au registre du commerce,

- … il est également possible d'installer un certificat SSL obtenu ailleurs (certificat intermédiaire/intermediate d'un organisme de certification de votre choix), certificats personnalisés ou auto-signés.

1. Générer une CSR (Certificate Signing Request)

Une CSR (Certificate Signing Request ou Demande de Signature de Certificat) est un fichier encodé contenant des informations nécessaires pour demander un certificat SSL/TLS.

Elle doit être générée de votre côté, afin de garantir que la clé privée reste sous votre contrôle, en utilisant par exemple OpenSSL.

Adaptez et exécutez la commande suivante depuis une application de type Terminal (interface en ligne de commande, CLI /Command Line Interface) sur votre appareil:

openssl req -utf8 -nodes -sha256 -newkey rsa:2048 -keyout domain.xyz.key -out domain.xyz.csr -addext "subjectAltName = DNS:domain.xyz, DNS:www.domain.xyz"

Explications

newkey rsa:2048: Génère une nouvelle clé RSA de 2048 bits.keyout domain.xyz.key: Spécifie le fichier où sera sauvegardée la clé privée.out domain.xyz.csr: Spécifie le fichier où sera enregistrée la CSR.addext “subjectAltName = ...”: Ajoute des domaines supplémentaires via l'extensionSAN (Subject Alternative Name), nécessaire pour inclure tous les domaines souhaités dans le certificat (le domaine principal domain.xyz + tout autre domaine ou sous-domaine associé, comme www.domain.xyz).

Après génération, vous pouvez vérifier le contenu de la CSR avec la commande suivante :

openssl req -in domain.xyz.csr -noout -textCela permet de vérifier que tous les domaines listés dans subjectAltName sont correctement inclus.

Une fois la CSR générée, vous pouvez la transmettre à l'autorité de certification (CA) pour obtenir votre certificat SSL/TLS.

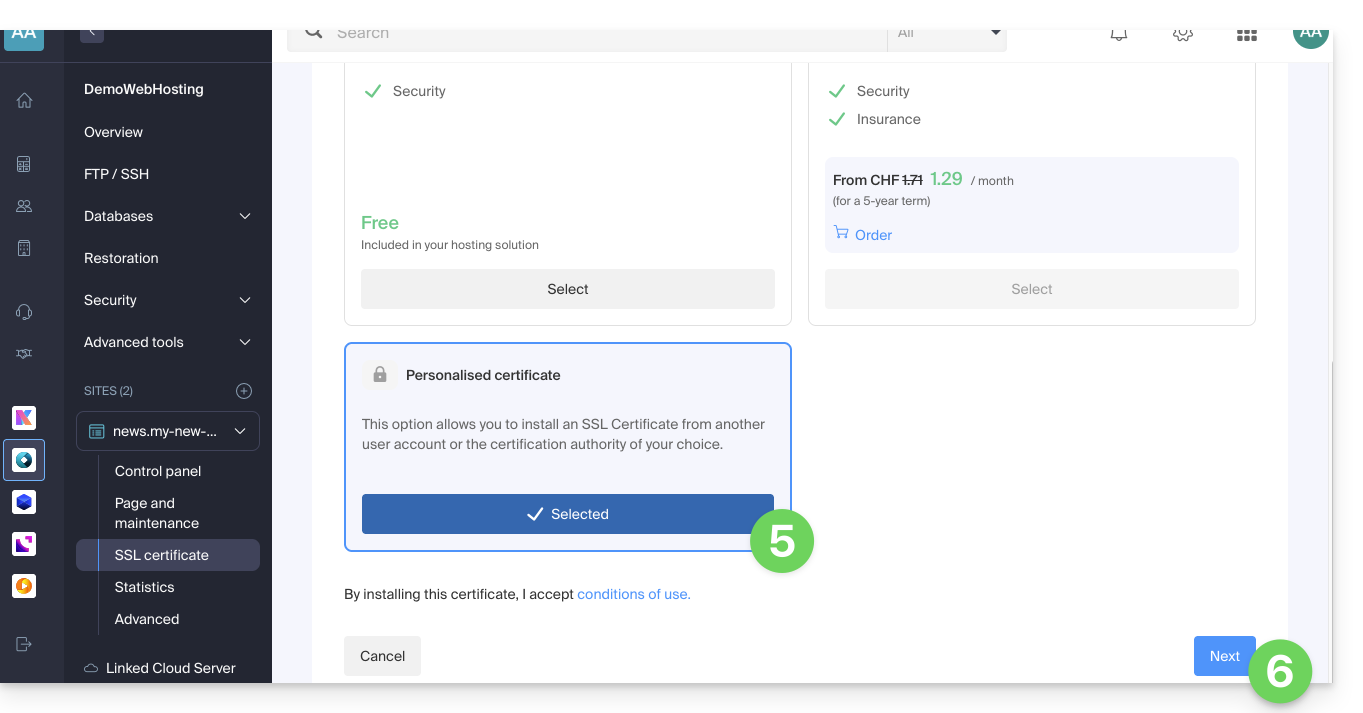

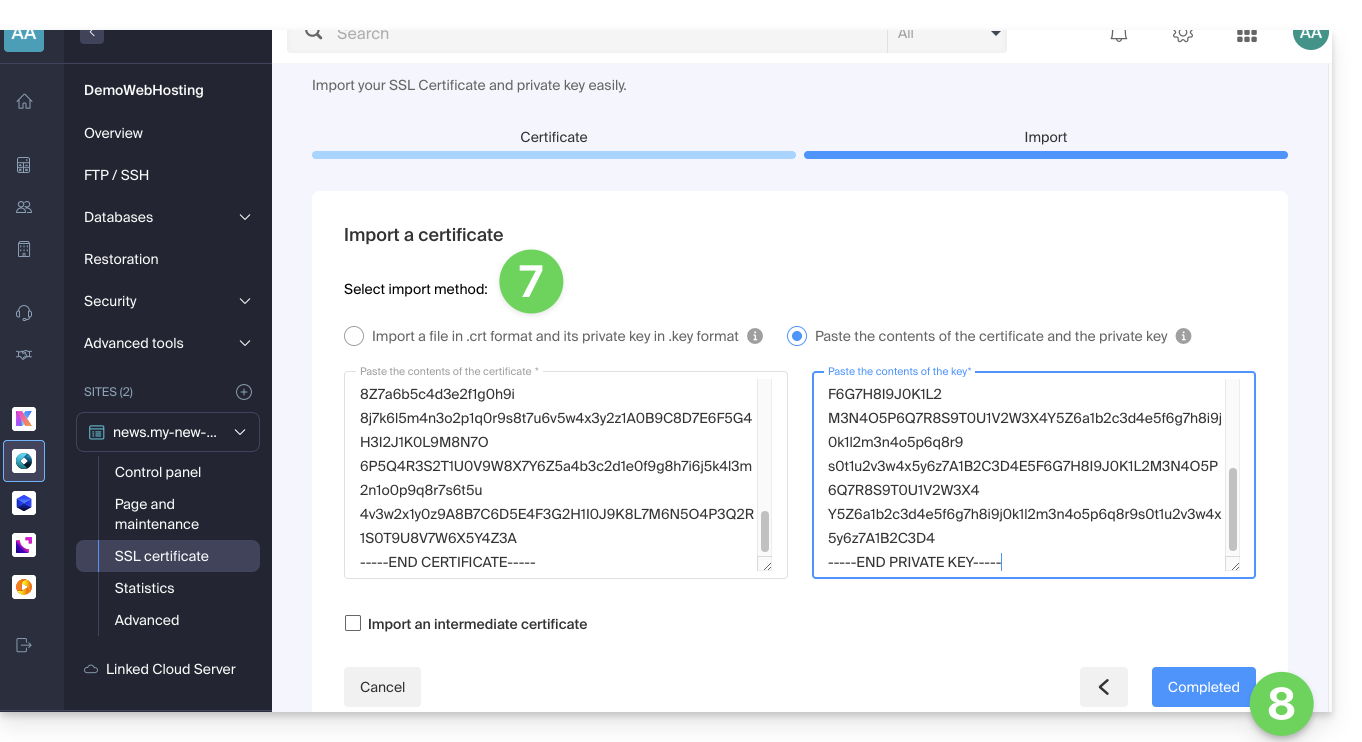

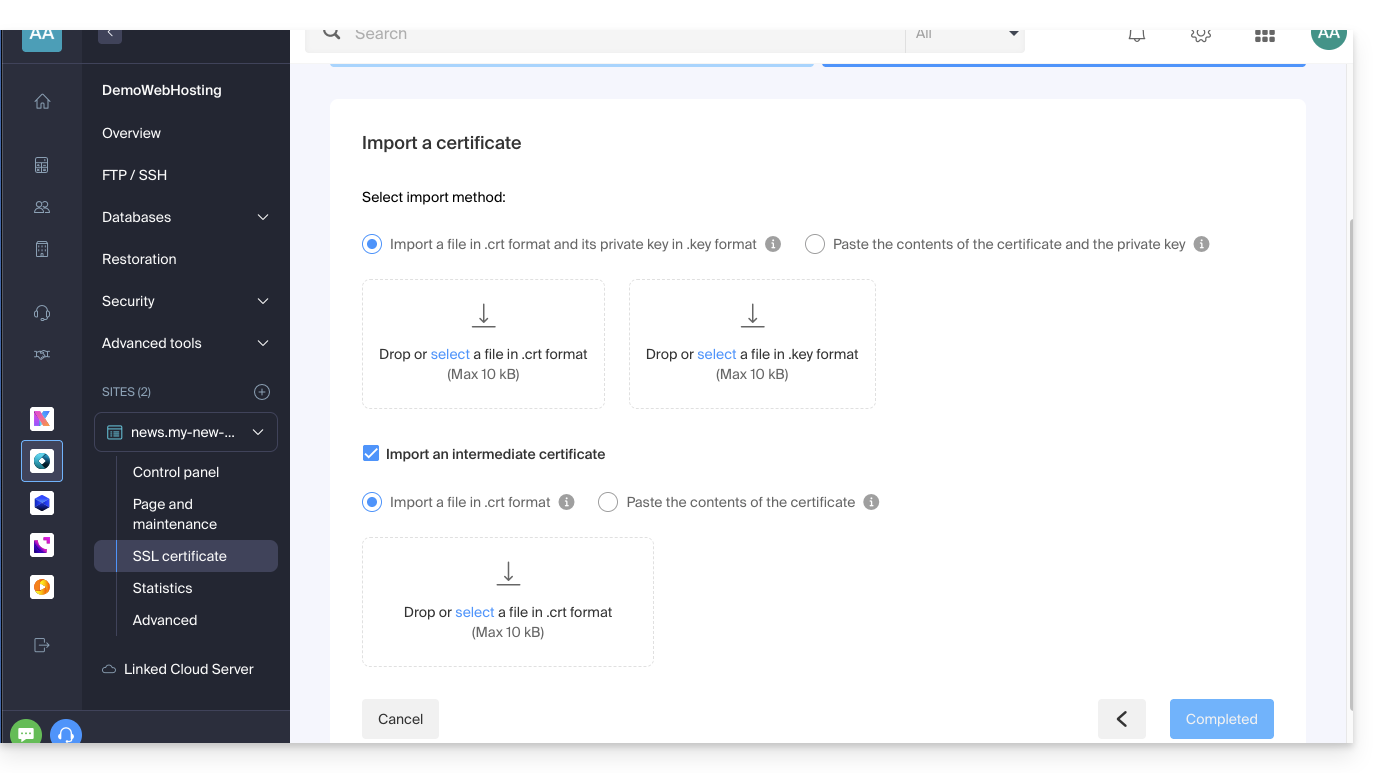

2. Importer le certificat externe

Une fois validée, la CA vous délivre un certificat (domain.xyz.crt) et parfois un certificat intermédiaire (ca_bundle.crt).

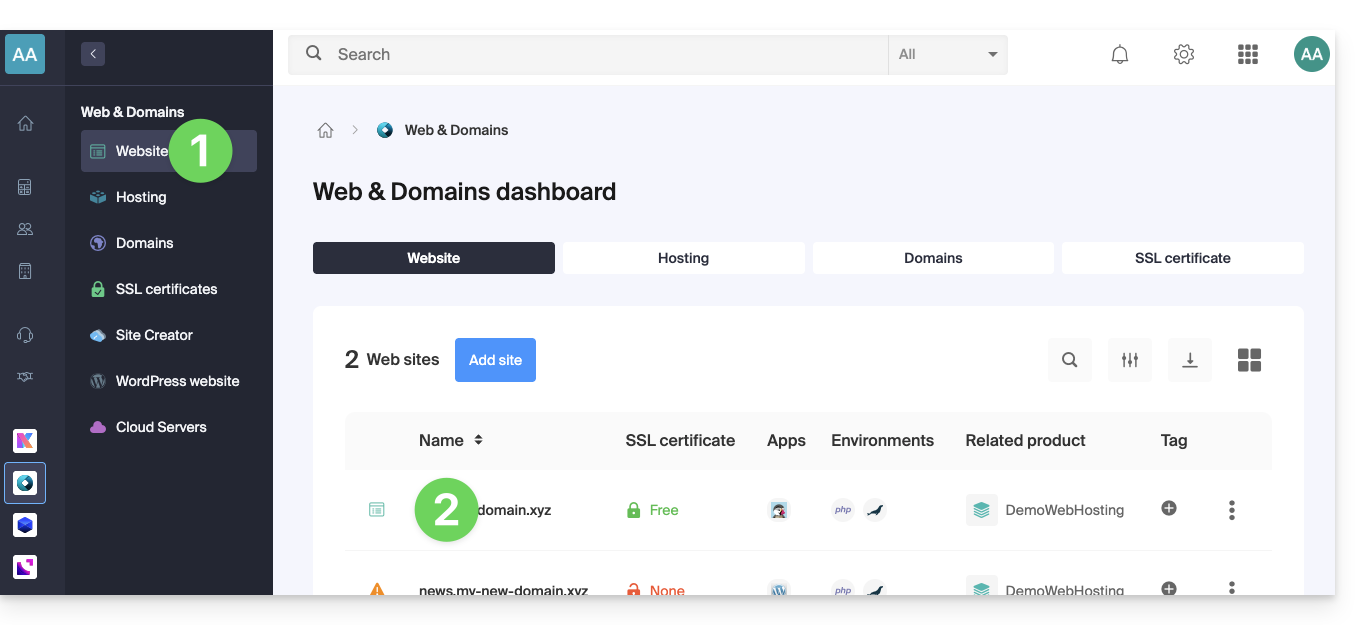

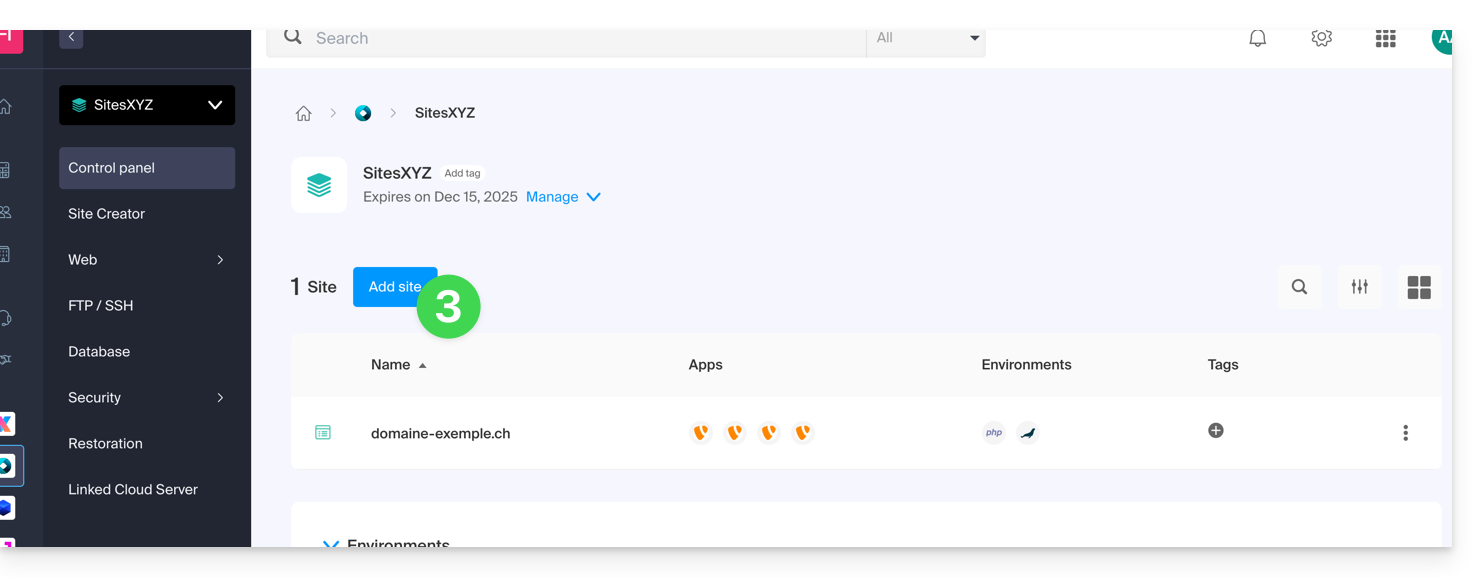

Pour accéder à la gestion des certificats SSL :

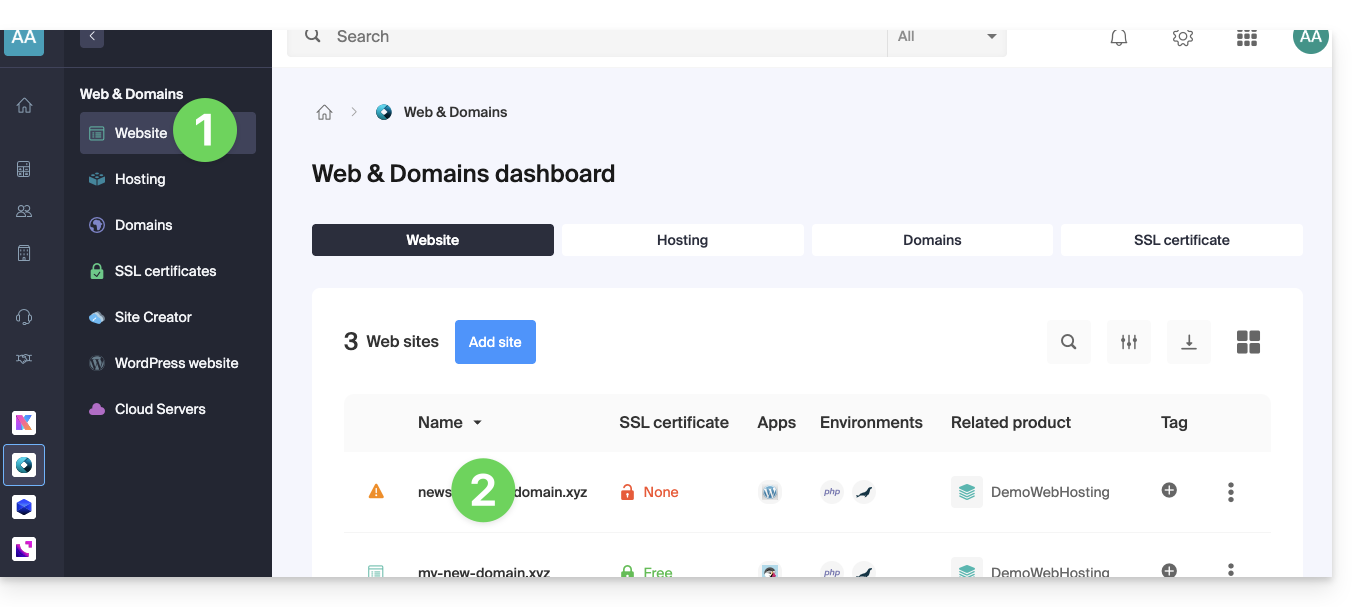

- Cliquez ici afin d'accéder à la gestion de votre site sur le Manager Infomaniak (besoin d'aide ?).

- Cliquez directement sur le nom attribué au site concerné:

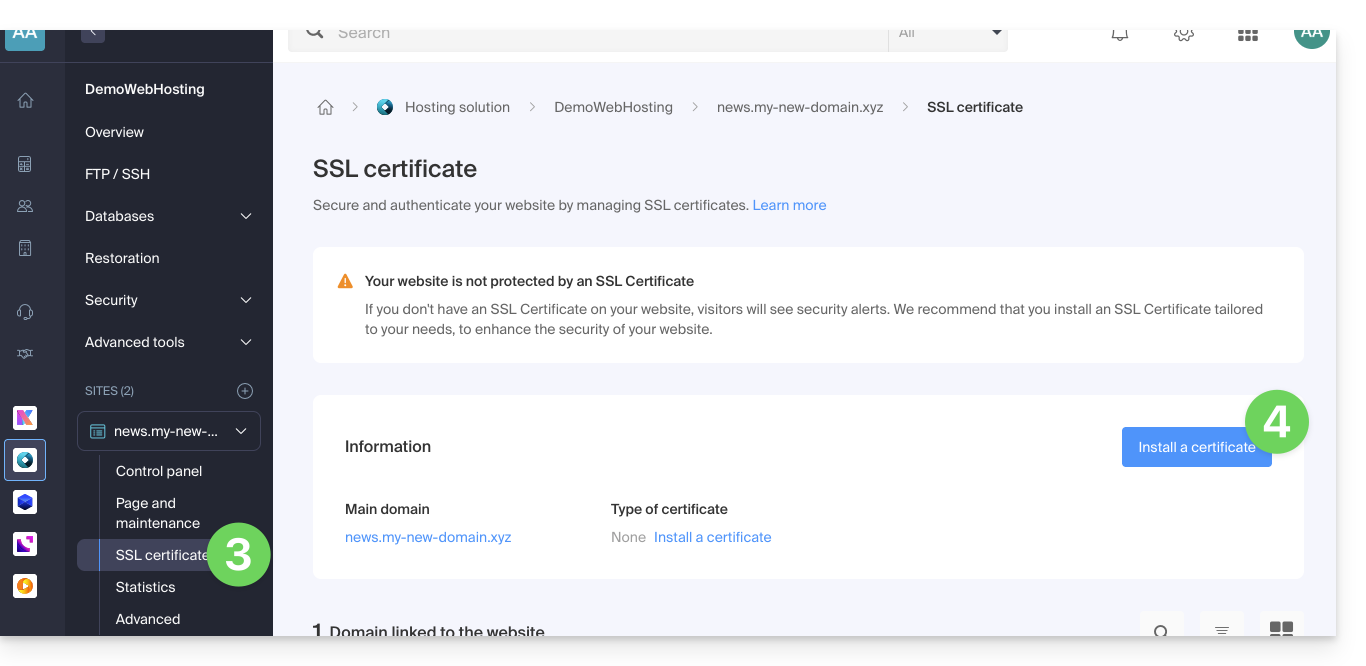

- Cliquez sur Certificats SSL dans le menu latéral gauche.

- Cliquez sur le bouton bleu Installer un certificat:

- Choisissez le certificat personnalisé.

- Cliquez sur le bouton Suivant:

- Importez votre certificat et clé privée, soit par importation des fichiers

.crtet.keysoit par copier-coller. - Cliquez sur Compléter:

Commande alternative pour générer un certificat auto-signé (facultatif)

Si vous souhaitez un certificat local uniquement pour des tests ou sans passer par une CA (non recommandé pour la production), vous pouvez utiliser cette commande :

openssl req -x509 -nodes -days 365 -newkey rsa:2048 -keyout domain.xyz.key -out domain.xyz.crt -addext “subjectAltName = DNS:domain.xyz, DNS:www.domain.xyz”Cela génère à la fois un certificat auto-signé (domain.xyz.crt) et une clé privée (domain.xyz.key). Cependant les certificats auto-signés ne sont pas reconnus comme valides par les navigateurs ou systèmes publics. Ils ne conviennent qu'à des environnements internes ou de développement.

Importer un certificat intermédiaire

Lors de l'ajout d'un certificat SSL personnalisé, il est possible d'importer le certificat intermédiaire (par importation du fichier .crt ou copier-coller des données fournies par l'organisme de certification):

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide explique comment générer une demande de certificat (CSR) pour un nom de domaine et tous ses sous-domaines avec un Hébergement Web (hors hébergement gratuit de type Starter).

Cela permet de chiffrer la connexion à votre nom de domaine et tous ses sous-domaines par SSL.

Mettre en place un certificat Wildcard

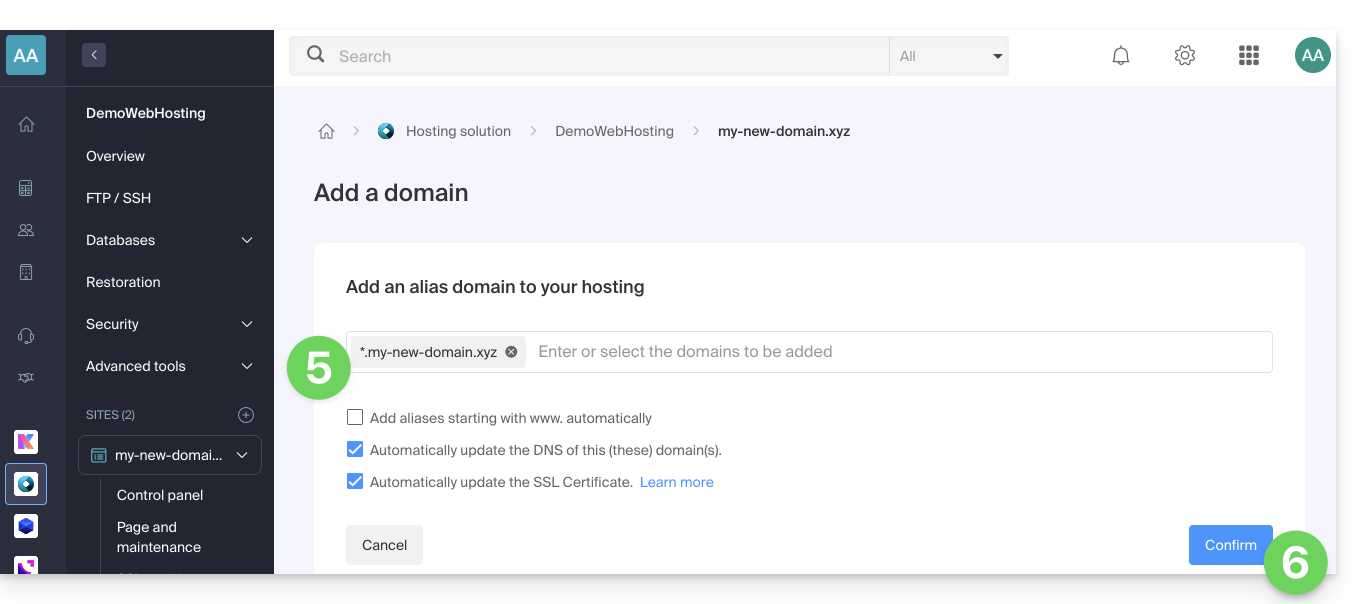

1. Ajouter un domaine alias avec astérisque *

Afin d'ajouter un alias de type * à votre site Web:

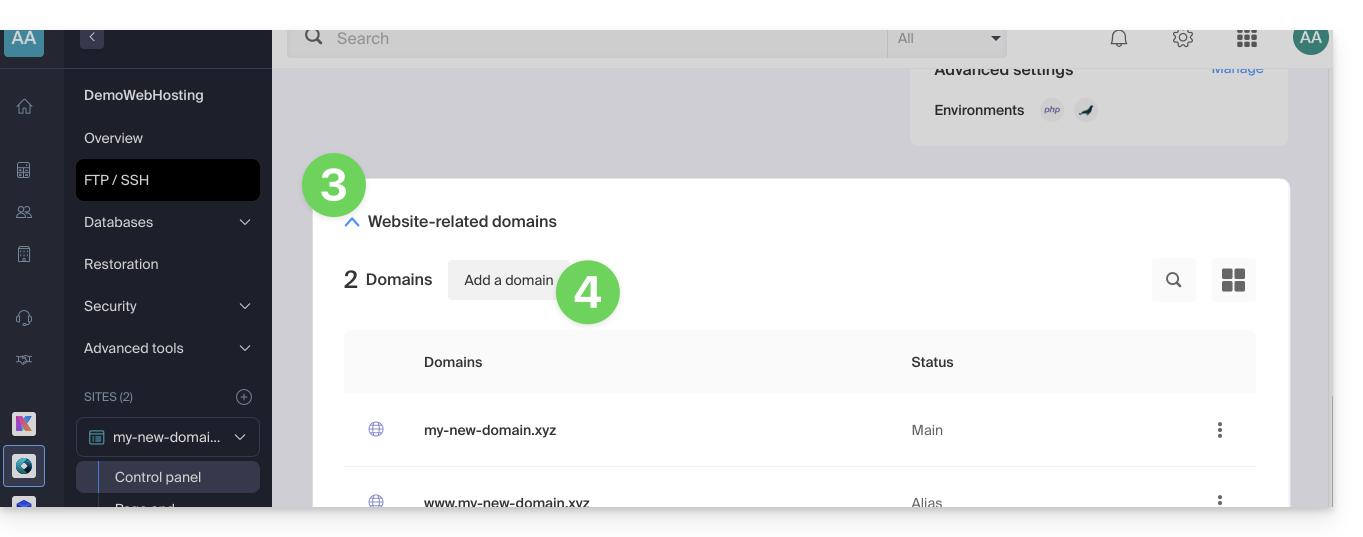

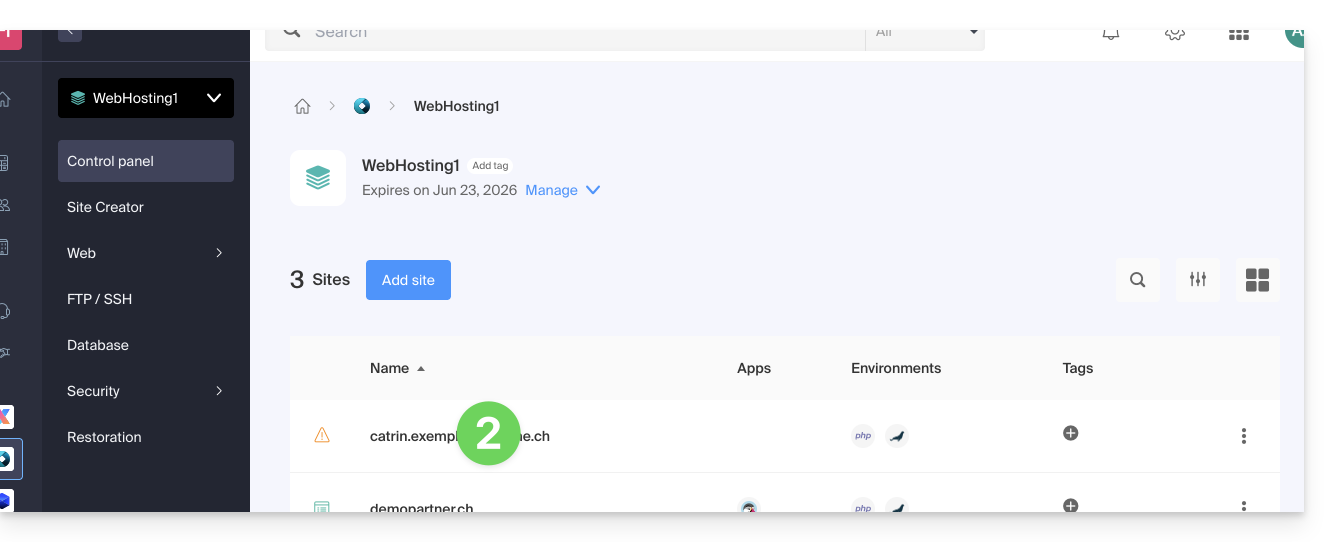

- Cliquez ici afin d'accéder à la gestion de votre site sur le Manager Infomaniak (besoin d'aide ?).

- Cliquez directement sur le nom attribué au site concerné:

- Cliquez ensuite sur le chevron pour développer la partie Domaines de ce site.

- Cliquez sur le bouton Ajouter un domaine:

- Saisissez le nom de domaine à ajouter sous cette forme:

*.domain.xyz(l'astérisque est indispensable, suivie d'un point, puis du nom de domaine du site Web qui est dans cet exemple domain.xyz)

- Cliquez sur le bouton Confirmer pour terminer la procédure:

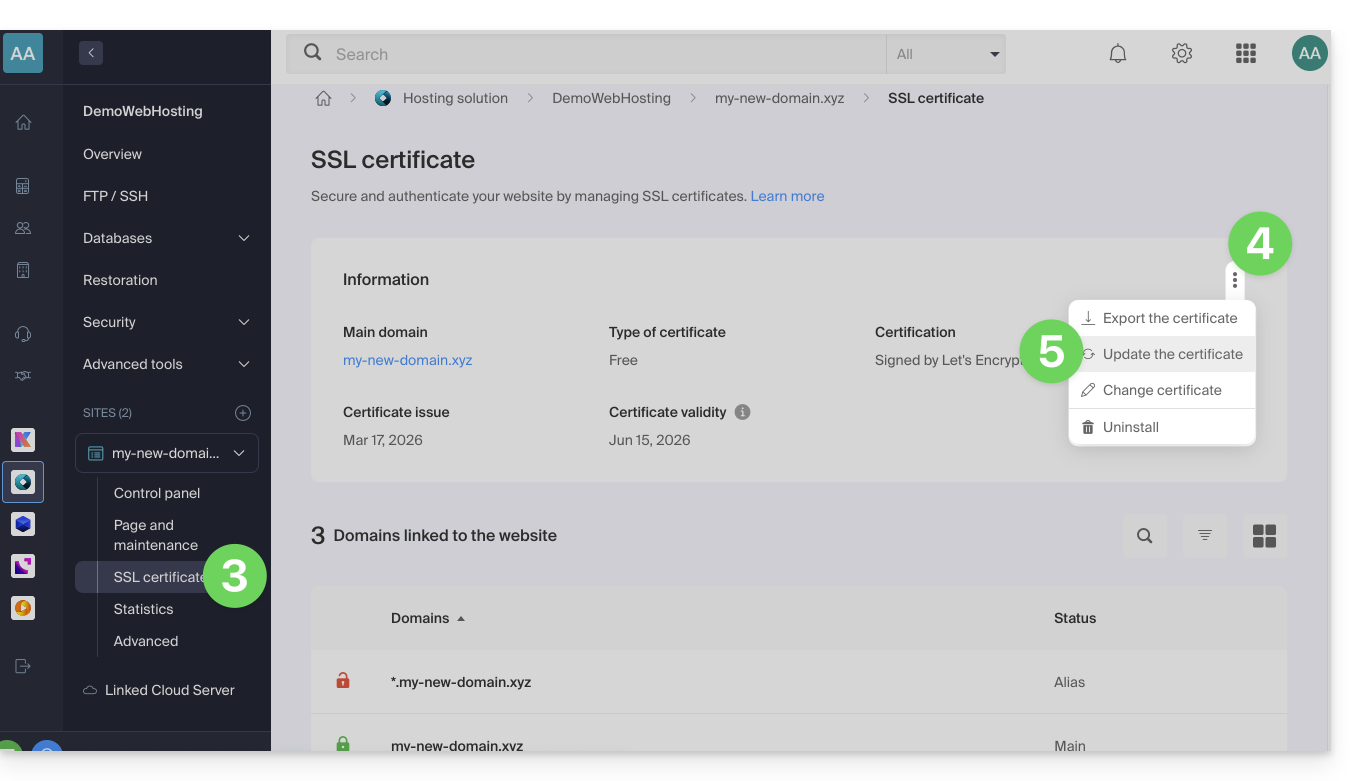

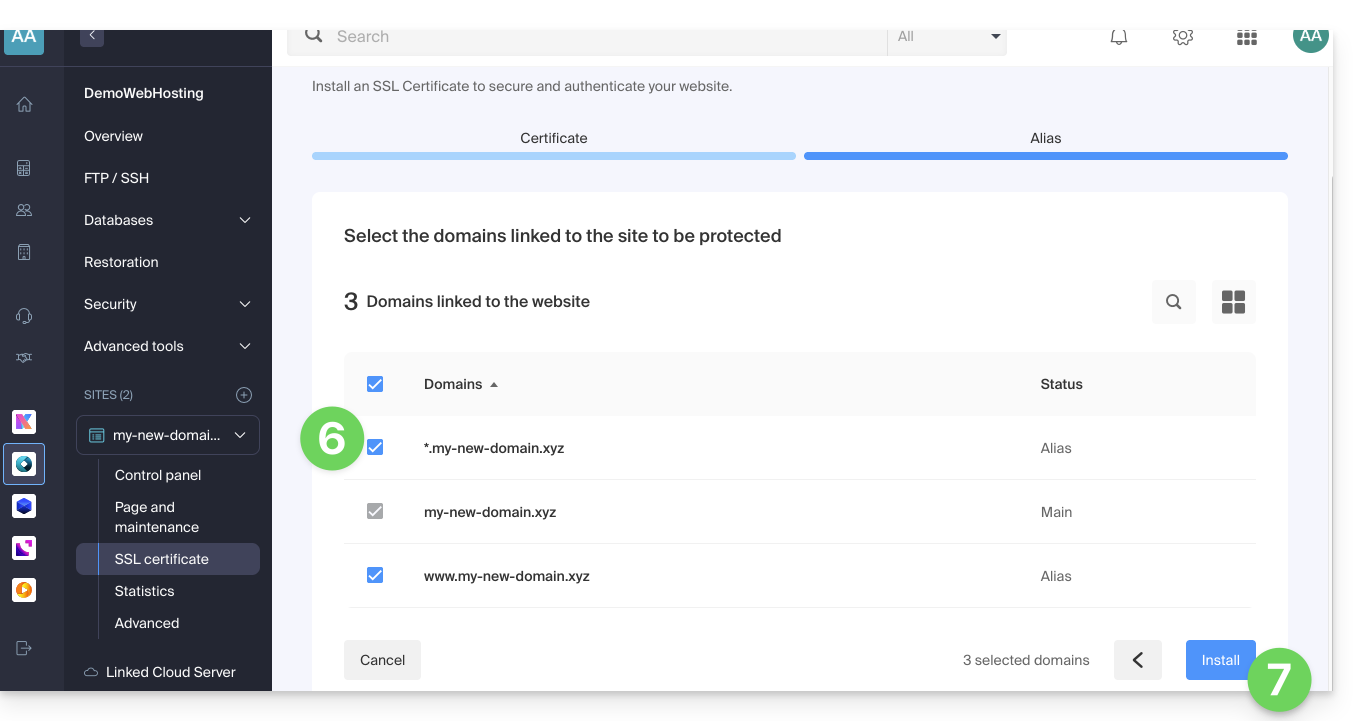

2. Installer un certificat SSL ou le mettre à jour

Exemple de mise à jour du certificat existant afin d'inclure le sous-domaine * wildcard:

- Cliquez ici afin d'accéder à la gestion de votre site sur le Manager Infomaniak (besoin d'aide ?).

- Cliquez directement sur le nom attribué au site concerné.

- Cliquez sur Certificat SSL dans le menu latéral gauche.

- Cliquez sur le menu d'action ⋮ situé à droite.

- Cliquez sur Mettre à jour le certificat:

- Veillez à ce que le sous-domaine récemment ajouté soit bien sélectionné.

- Cliquez sur le bouton Installer en bas:

- Patientez le temps de la création ou de la mise à jour.

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide explique comment installer un certificat SSL gratuit de Let's Encrypt sur un site Web hébergé par Infomaniak.

Préambule

- Une fois le certificat installé, votre site Web sera accessible en

httpethttps… - Si vous souhaitez inclure un nom de domaine alias récemment ajouté à votre site qui possédait déjà un certificat, il faut le mettre à jour.

- Pour de multiples sous-domaines, prenez connaissance de cet autre guide.

- Let's Encrypt limite l'installation de certificats à:

- 100 sous-domaines

- 20 certificats pour 7 jours par domaine enregistré

- 5 demandes infructueuses par compte par nom d'hôte par heure

Installer un certificat SSL gratuit sur un site

Prérequis

- Pour que l'installation soit possible, les DNS du nom de domaine doivent être correctement configurés pour pointer sur le site en question.

- Si un changement vient d'être effectué à ce niveau, certaines opérations ne seront peut-être pas fonctionnelles de suite.

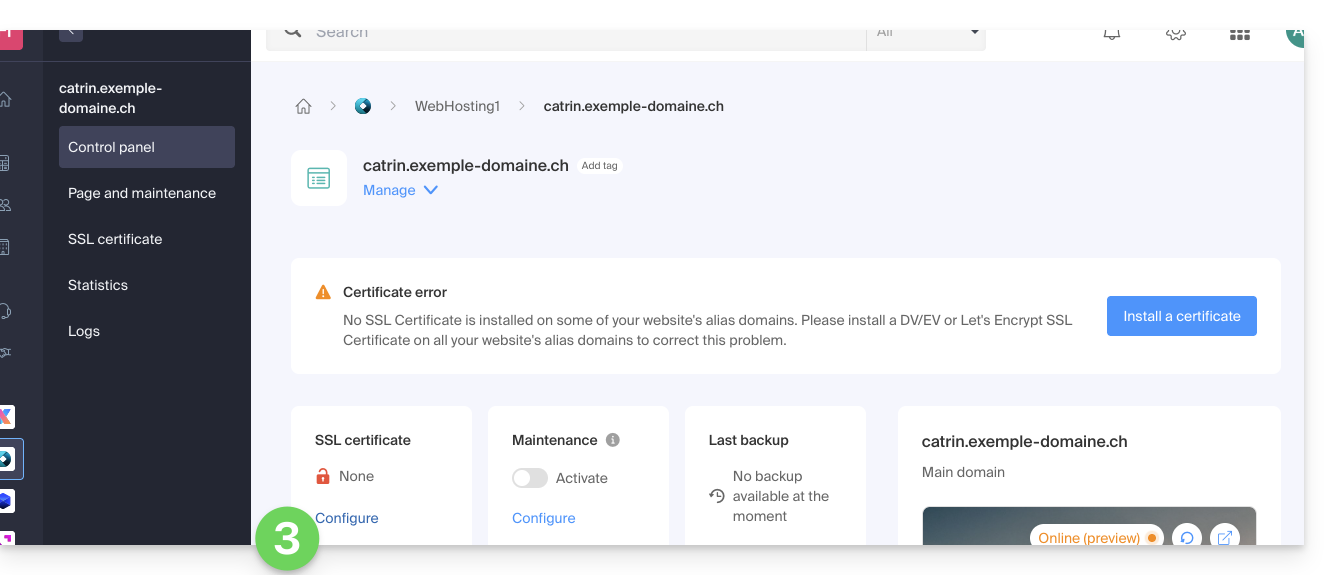

Afin d'accéder aux sites Web pour y installer un certificat SSL :

- Cliquez ici afin d'accéder à la gestion de votre produit sur le Manager Infomaniak (besoin d'aide ?).

- Cliquez directement sur le nom attribué au produit concerné:

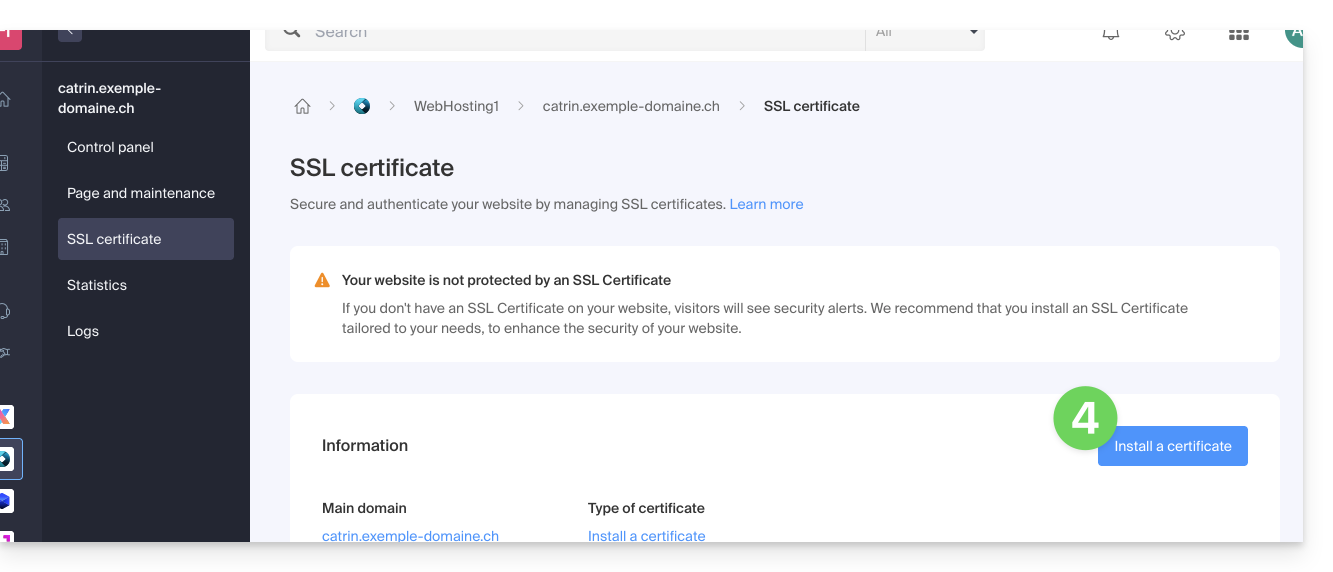

- Cliquez sur Configurer sous Certificat SSL:

- Cliquez sur le bouton Installer un certificat:

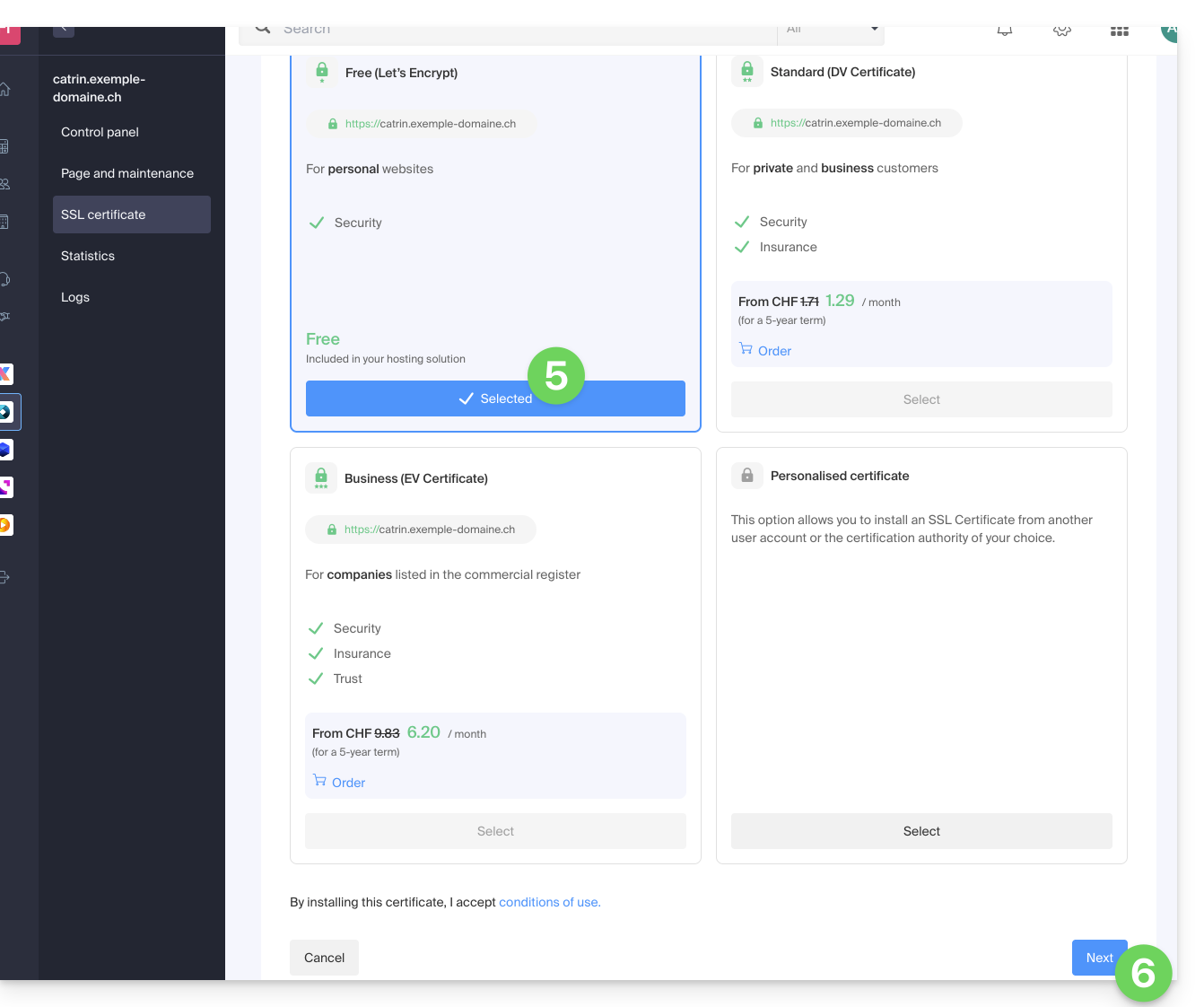

- Choisissez le certificat gratuit.

- Cliquez sur le bouton Suivant:

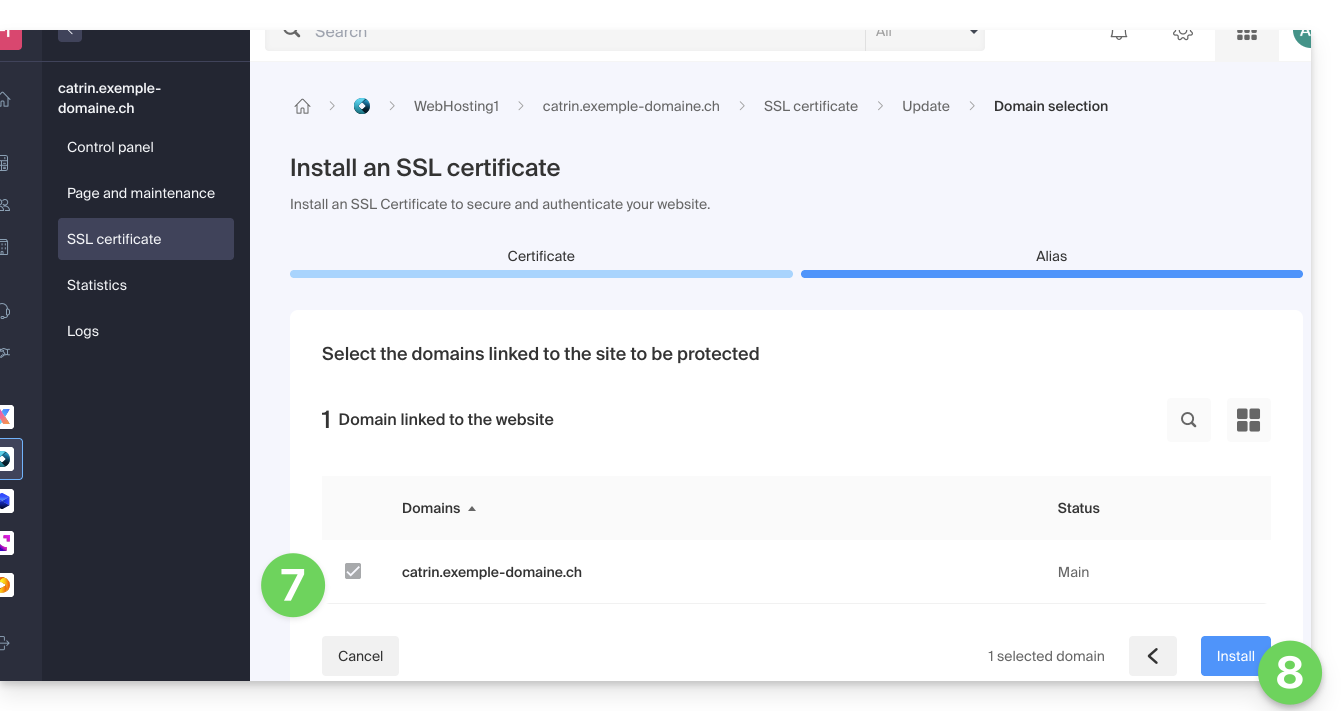

- Vérifiez ou sélectionnez les domaines concernés.

- Cliquez sur le bouton Installer:

- Patientez quelques minutes jusqu'à l'obtention du certificat sur le site.

Prenez connaissance de cet autre guide si vous rencontrez des erreurs SSL et de cet autre guide spécifiquement si vous utilisez Cloudflare.

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide suggère des solutions pour résoudre les problèmes courants et erreurs fréquentes qui peuvent survenir lorsque vous tentez d'afficher votre site Web en https après avoir activé un certificat SSL.

Le navigateur Web affiche automatiquement la version http du site lorsque vous tentez d'y accéder en https

Il est recommandé d'effectuer les actions suivantes:

- Videz le cache de vos applications ou de votre site.

- Vérifiez que les pages et les scripts du site ne contiennent pas de redirections sur la version

httpdu site. - Vérifiez que le fichier

.htaccessdu site ne contienne pas de redirections sur la versionhttpdu site. - Définissez l’adresse

httpsdu site comme celle par défaut:

Le site Web s'affiche mal (images manquantes, feuilles de style non prises en charge, etc.) ou affiche un avertissement dans la barre d'adresse

Il est recommandé d'effectuer les actions suivantes:

- Videz le cache de vos applications ou de votre site.

- Vérifiez que les pages et les scripts ne pointent pas sur des ressources externes en

http; le site whynopadlock.com peut vous aider à identifier les éléments non sécurisés de votre site. - Prenez également connaissance de cet autre guide à ce sujet.

"Cette page Web présente une boucle de redirection", "ERR_TOO_MANY_REDIRECTS"

Si votre navigateur Web affiche cette erreur, il est recommandé d'effectuer les actions suivantes :

- Si le site fonctionne avec une application Web comme WordPress ou Joomla, désactivez les extensions une par une pour identifier celle qui pose problème.

- Vérifiez que les pages et les scripts du site ne contiennent pas de redirections sur la version http du site.

- Essayez de désactiver HSTS.

- Si Prestashop est utilisé, il faut activer le SSL sur toutes les pages:

- Ajoutez votre domaine SSL :

- Allez dans Préférences > SEO & URLs.

- Dans la section "URL de la boutique", entrez l'adresse de votre site dans le champ "Domaine SSL" (sans le

https://, justewww.domain.xyz).

- Activez le SSL :

- Allez dans Préférences > Paramètres généraux.

- En haut de la page, cliquez sur "Cliquez ici pour utiliser le protocole HTTPS avant d'activer le mode SSL."

- Une nouvelle page s'ouvrira avec votre site en version sécurisée HTTPS.

- Forcez l'utilisation du SSL sur tout le site :

- Revenez dans Préférences > Paramètres généraux.

- Mettez l'option "Activer le SSL" sur OUI.

- Mettez également "Forcer l'utilisation de SSL pour toutes les pages" sur OUI.

- Ajoutez votre domaine SSL :

Un ancien certificat SSL s'affiche - vider le cache SSL

Les navigateurs Web mettent en cache les certificats SSL pour accélérer la navigation. Normalement, ce n'est pas un problème. Cependant, lorsque vous développez des pages pour votre site web ou que vous installez un nouveau certificat, l'état SSL du navigateur peut vous gêner. Par exemple vous pourriez ne pas voir l'icône du cadenas dans la barre d'adresse du navigateur après avoir installé un nouveau certificat SSL.

La première chose à faire dans ce cas c'est de s'assurer que le domaine pointe bien sur l'adresse IP du serveur (enregistrements A et AAAA) et si c'est toujours le mauvais certificat SSL qui est retourné, videz le cache SSL:

- Chrome: se rendre dans les Paramètres et cliquer sur Paramètres. Cliquez sur Afficher les paramètres avancés. Sous Réseau, cliquez sur Modifier les paramètres du proxy. La boîte de dialogue Propriétés Internet s'affiche. Cliquez sur l'onglet Contenu. Cliquez sur Effacer l'état SSL, puis cliquez sur OK. Prenez connaissance d'autres pistes dans cet autre guide.

- Firefox: se rendre dans Historique. Cliquez sur Effacer l'historique récent puis sélectionnez Connexions actives et cliquez sur Effacer maintenant.

Perte de mise en forme CSS

Si le site Web s'affiche sans style CSS, analysez le chargement des pages avec la Console du navigateur. Des erreurs de contenu mixte (mixed content) en rapport avec vos styles .css, s'y trouvent peut-être, qu'il faudra résoudre pour qu'ils soient à nouveau chargés correctement.

Cloudflare

Si vous utilisez Cloudflare, prenez connaissance de cet autre guide à ce sujet.

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide explique comment désinstaller un Certificat SSL quel que soit son type, initialement installé depuis le Manager Infomaniak. Si votre certificat est de type payant et que vous souhaitez plutôt résilier l'offre en cours, prenez connaissance de cet autre guide.

Supprimer un certificat SSL

Pour désinstaller un certificat Infomaniak :

- Cliquez ici afin d'accéder à la gestion de votre certificat SSL sur le Manager Infomaniak (besoin d'aide ?).

- Cliquez directement sur le nom attribué au produit concerné:

- Cliquez sur le menu d'action ⋮ situé à droite de l'élément concerné.

- Cliquez sur Désinstaller:

- Confirmez la désinstallation du certificat.

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide détaille les conditions et la procédure permettant d'obtenir un certificat SSL EV de Sectigo via Infomaniak.

Préambule

- Les certificats SSL à validation étendue (EV) sont exclusivement réservés aux organisations, entreprises et entités légalement enregistrées auprès d'une autorité gouvernementale reconnue (telle qu'un registre du commerce).

- Les certificats DV de Sectigo et Let's Encrypt ne sont pas soumis à cette contrainte.

- Comparer les certificats SSL disponibles

- En cas de difficulté lors de la validation d'un certificat DV ou EV, prenez connaissance de cet autre guide.

Procédure de validation des certificats EV

L'obtention d'un certificat SSL EV peut nécessiter jusqu'à 24 heures et repose sur l'exactitude des informations fournies par le client.

Cette procédure est renouvelée à intervalles réguliers (prenez connaissance de cet autre guide pour plus de détails), indépendamment de la durée de l'abonnement choisie pour le certificat.

1. Vérification des coordonnées de l’entreprise

Les données intégrées au certificat doivent être préalablement vérifiées auprès d'une source indépendante :

- Raison sociale (nom légal) ou nom commercial

- Forme juridique

- Adresse physique du siège

- Code postal

- Région / Canton / Département

- Pays / Code pays

Points d'attention :

- La raison sociale doit correspondre scrupuleusement à celle inscrite au registre du commerce ; la demande ne pourra être traitée que si le nom est officiellement enregistré.

- Seul le nom légal ou le nom de marque suivi du nom légal entre parenthèses est autorisé [ex : Nom commercial (Nom légal)]. Pour les entités sans raison sociale distincte, le nom commercial peut être utilisé.

- L'utilisation d'une simple boîte postale (BP) est proscrite ; une adresse physique est requise.

Compte tenu de ces exigences, une nouvelle demande avec des données corrigées dans le CSR est parfois nécessaire. Infomaniak pourra également solliciter votre approbation pour modifier les informations transmises lors de la commande.

2. Vérification des données dans l'annuaire WHOIS

L’annuaire WHOIS répertorie les informations du propriétaire d'un nom de domaine. Ces données doivent impérativement concorder avec les informations fournies lors de la commande du certificat SSL EV.

Pour mettre à jour les informations WHOIS d'un domaine :

- Si votre domaine est géré par Infomaniak, prenez connaissance de cet autre guide.

- Si votre domaine est géré par un autre prestataire, contactez votre registrar actuel.

3. Signature du contrat et validation finale

Une fois la commande du certificat EV finalisée, la personne de contact désignée recevra un e-mail de l'autorité de certification Sectigo contenant les documents suivants :

- Le formulaire de demande de certificat

- Le contrat de souscription

Ces documents sont préremplis. La validation s'effectue en ligne via un code de vérification transmis oralement par un système d'appel automatisé de Sectigo (généralement depuis le numéro néerlandais +31 88 775 77 77).

L'appel est passé au numéro de téléphone officiellement enregistré auprès du registre du commerce.

Chaque demande de certificat fait l'objet d'une validation téléphonique, y compris pour les renouvellements et les réémissions de certificats multi-domaines.

Pour toute question relative au processus de validation, merci de contacter directement Sectigo.

4. Vérification du domaine (sites externes uniquement)

Cette étape confirme votre contrôle sur le domaine concerné (si celui-ci n'est pas hébergé chez Infomaniak — les domaines pointant sur des sites hébergés chez Infomaniak bénéficient d'une validation automatique).

Chaque domaine ou sous-domaine doit être approuvé individuellement selon l'une des méthodes décrites dans cet autre guide.

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide détaille les conditions et procédure pour utiliser un certificat Sectigo Infomaniak sur un site hébergé ailleurs, auprès d'un hébergeur tiers.

Préambule

- Vous avez la possibilité de bénéficier des tarifs avantageux d'Infomaniak pour vos certificats SSL tout en gérant vos sites chez un autre hébergeur.

Installer un certificat Sectigo

Du fait des différents prestataires, l'installation de votre certificat ne sera pas automatique:

1. Obtenir le CSR

Exportez le fichier de configuration CSR depuis votre hébergeur et le saisir à la commande de votre certificat chez Infomaniak.

2. Confirmer la propriété du domaine

Validez les domaines inclus dans le certificat via l'une des méthodes suivantes:

- Saisie d'un code de validation reçu à l'une des adresses mail suivantes (l'adresse mail complète doit exister sur le domaine à valider, ici “

domain.xyz” par exemple):- admin@domain.xyz

- administrator@domain.xyz

- hostmaster@domain.xyz

- postmaster@domain.xyz

- webmaster@domain.xyz

- Création d'un enregistrement CNAME unique dans les DNS du domaine.

- Fichier txt de validation à charger via FTP sur votre site.

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide explique les principales différences entre un certificat EV et DV.

Certificats SSL EV : pour les sociétés

Le certificat SSL EV de Sectigo peut uniquement être délivré aux entreprises enregistrées dans un registre officiel.

Il assure le plus haut niveau de confiance auprès de vos clients et offre des avantages uniques en plus d'inclure les bénéfices d'un certificat DV :

nom de votre société dans labarre de navigation- cadenas dans la barre de navigation

- sceau de site sécurisé dynamique

- validation de votre nom de domaine

- authentification manuelle des coordonnées et de l'identité de votre société

- garantie allant jusqu'à $1'750'000 pour les utilisateurs finaux

- support 7/7

L'activation d'un certificat SSL EV peut prendre jusqu'à 24h et nécessitera des actions de votre part.

Certificats SSL DV : pour sociétés et particuliers

Le certificat DV de Sectigo est ouvert aux particuliers et aux sociétés. Il ne comprend pas certains avantages évoqués ci-dessus, mais il offre des bénéfices supplémentaires par rapport aux certificats SSL gratuits de Let's Encrypt :

- sceau de site sécurisé dynamique

- validation de votre nom de domaine

- garantie allant jusqu'à $10'000 pour les utilisateurs finaux

- support 7/7

L'activation d'un certificat SSL DV est immédiate.

Et les certificats Let's Encrypt ?

Un certificat gratuit de Let's Encrypt garantit le même niveau de chiffrement qu'un certificat EV ou DV. En revanche, les certificats de Let's Encrypt n'offrent pas les bénéfices suivants:

- validation manuelle des coordonnées et de l'authenticité de votre société (EV)

- garantie pour les utilisateurs finaux en cas de fraude (EV/DV)

- support en cas de questions

En résumé, les certificats de Let's Encrypt assurent le chiffrement des échanges entre vos utilisateurs et votre site, mais ils ne garantissent pas aux internautes qu'ils se trouvent sur un site légitime dont l'identité a été authentifiée par une autorité de certification.

Lien vers cette FAQ:

Cette FAQ a été utile?

La garantie Sectigo est un engagement financier de Sectigo, l'Autorité de Certification (AC), visant à protéger l'utilisateur final.

Elle s'applique uniquement si l'utilisateur subit une perte financière due à une erreur de validation de Sectigo lors de l'émission du certificat.

Elle ne couvre pas les failles de sécurité de votre serveur ou les mauvaises configurations de votre part.

Plus le niveau de validation est élevé (DV < OV < EV), plus le montant de la garantie Sectigo est généralement élevé.

Lien vers cette FAQ:

Cette FAQ a été utile?

Merci d'avoir choisi Infomaniak pour sécuriser vos sites avec un certificat SSL EV ou DV de Sectigo.

Un certificat SSL sécurise tous les échanges entre votre serveur et vos visiteurs, affiche un cadenas et ajoute le https à votre site.

Principaux guides SSL

- Commander un certificat SSL EV de Sectigo

- Comprendre la différence entre certificat EV et DV

- Utiliser un certificat Sectigo sur site externe (autre hébergeur)

- Comprendre la garantie Sectigo des Certificats SSL

- Résoudre un problème lié à SSL/https

- Installer un certificat SSL gratuit Let's Encrypt sur un site

- Installer un certificat SSL "wildcard" gratuit

- Désinstaller un certificat SSL

- Mettre à jour un certificat SSL Let's Encrypt (par exemple après avoir ajouté/supprimé des alias)

Aide supplémentaire

- Prenez connaissance de toutes les FAQ sur le SSL

- Contacter le support Infomaniak

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide explique comment ajouter un sceau de confiance dynamique sur un site sécurisé avec un certificat SSL de Sectigo.

Préambule

- Infomaniak, en tant qu’hébergeur, propose des certificats SSL pour sécuriser les sites Web de ses clients

- Sectigo (anciennement connu sous le nom de Comodo) est un fournisseur de certificats SSL reconnu qui offre différents niveaux de sécurité

- Le "sceau de confiance dynamique", ou "Sectigo Trust Seal" / "Sectigo Trust Logo" est un visuel que les propriétaires de sites Web peuvent afficher sur leurs pages pour indiquer aux visiteurs que leur connexion est sécurisée, un signe de confiance qui informe les utilisateurs que les transactions et les échanges d'informations effectués sur le site sont cryptés et protégés par un certificat SSL émis par Sectigo.

- En utilisant un certificat SSL de Sectigo et en affichant le sceau de confiance dynamique, un site Web chez Infomaniak bénéficie donc non seulement d'une sécurisation des échanges de données, mais aussi d'une augmentation de la confiance des utilisateurs, essentielle dans le commerce électronique et pour la protection des informations personnelles.

Ajouter un sceau de confiance

Voici comment fonctionne un sceau de confiance dynamique :

- Validation : pour obtenir un tel sceau, le propriétaire du site doit d'abord obtenir un certificat SSL valide auprès de Sectigo, ce qui nécessite un processus de validation; selon le niveau de certificat choisi (Domain Validation - DV, Organization Validation - OV ou Extended Validation - EV), cette validation peut être plus ou moins approfondie

- Installation : une fois le certificat SSL obtenu et installé sur le serveur web d'Infomaniak, le site Web est alors capable d'établir des connexions sécurisées en HTTPS

- Affichage du sceau : Sectigo fournit un code HTML ou un script que le propriétaire du site peut ensuite intégrer à son site Web ; ce code permet d'afficher le sceau de confiance dynamique de Sectigo

- Mise à jour : le sceau est souvent mis à jour en temps réel pour refléter la situation actuelle du certificat SSL ; si le certificat venait à expirer ou à être révoqué, le sceau le refléterait également, avertissant ainsi les visiteurs potentiels que le site pourrait ne plus être sécurisé

Le sceau de confiance se compose d'une image et d'un code HTML. Ce dernier fonctionne uniquement si un certificat Sectigo est installé sur le site et génère dans ce cas un logo interactif qui affiche les données du certificat.

Enregistrer l'une des images ci-dessous

Cliquez avec le bouton droit de la souris sur l'image à enregistrer puis cliquez sur Enregistrer l'image sous...

- Petit

- Moyen

- Grand

Téléverser l'image sur votre site

Envoyez l'image sur votre serveur Web (via FTP ou votre CMS) et notez l'URL d'accès vers cette image pour la prochaine étape (par exemple https://domain.xyz/wp-content/uploads/sectigo.png).

Obtenir le code à intégrer dans vos pages

Entrez l'adresse complète de votre image sur la page https://www.trustlogo.com/install/index2.html afin de vérifier si l'image est bien joignable.

Cliquez sur le bouton Continuer sur la même page pour obtenir les 2 codes à copier-coller dans l'en-tête de votre (ou vos) page(s) Web:

Important:

- Dans le code,

CL1correspond à un certificat SSLDV; remplacezCL1parSC5pour un certificat SSL de typeEV.

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide détaille les règles de validité des certificats SSL EV et DV, suite aux dernières directives du secteur de la cybersécurité.

Durée de validité des certificats SSL

Sous l'impulsion du CA/B Forum (qui réunit les principaux acteurs du Web comme Apple, Google et Mozilla) et afin de renforcer la sécurité globale des échanges, la durée de validité maximale des certificats SSL a été réduite. Depuis la mi-mars 2026, tout nouveau certificat émis par Sectigo a une durée de validité maximale de 200 jours (environ 6 mois), contre 397 jours précédemment.

Ce raccourcissement du cycle de vie des certificats vise à limiter les risques liés au piratage et à garantir que les informations d'identité des entreprises sont vérifiées plus fréquemment. Cette modification n'impacte ni le tarif, ni la durée d'engagement de votre produit.

Les certificats SSL Let's Encrypt ne sont pas concernés par cette modification (Infomaniak gère automatiquement leur renouvellement). Les certificats émis avant le changement restent valides jusqu'à leur date d'expiration initiale.

Certificats SSL DV de Sectigo

Pour les certificats SSL DV (Validation de Domaine), Infomaniak assure un renouvellement automatique tous les 6 mois (le nouveau certificat est généré durant le mois précédant sa péremption).

- Si votre site est hébergé chez Infomaniak : l'installation du nouveau certificat est totalement transparente et automatique.

- Si votre site est hébergé en dehors d'Infomaniak : vous devrez procéder à la réinstallation manuelle du certificat sur votre serveur à chaque renouvellement (tous les 6 mois).

Certificats SSL EV de Sectigo

En raison de leur niveau de sécurité supérieur, les certificats SSL EV (Validation Étendue) nécessitent une validation manuelle de l'entreprise tous les 6 mois, quelle que soit la durée de l'abonnement choisie.

- Cette procédure implique une nouvelle vérification de vos données et un appel de validation (tel que décrit dans cet autre guide).

- Comme pour les certificats DV, une réinstallation manuelle est impérative si le certificat est utilisé sur un serveur externe à Infomaniak.

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide explique comment résoudre un problème d'installation de certificat SSL (Let's Encrypt ou Sectigo) si vous utilisez Cloudflare avec des règles de sécurité strictes, comme le filtrage par pays ou adresses IP.

Adapter les réglages SSL / geoblocking

Lorsqu’un certificat SSL est demandé via Infomaniak (Let's Encrypt gratuit ou Sectigo), l’autorité de certification doit vérifier que vous êtes bien propriétaire du domaine. Cette vérification peut se faire par HTTP (via des fichiers spéciaux placés sur votre site), DNS ou e-mail :

- Let's Encrypt utilise

/.well-known/acme-challenge/. - Sectigo utilise généralement

/.well-known/pki-validation/(ou DNS / e-mail selon l’option choisie).

Si ces vérifications échouent (par exemple parce que Cloudflare bloque l’accès), le certificat ne peut pas être délivré ou renouvelé. Or, Let's Encrypt ne vérifie plus uniquement depuis un seul endroit. Depuis un certain temps (et plus encore depuis mars 2024), il effectue ses vérifications depuis plusieurs pays en même temps – y compris des nouveaux comme la Suède ou Singapour. Résultat : si l’un de ces pays est bloqué par vos réglages Cloudflare, la demande de certificat peut échouer, même si tout le reste est correctement configuré.

Pire encore : même si vous essayez de faire une exception uniquement pour l’adresse du challenge (.well-known/acme-challenge), cela ne fonctionne pas forcément avec certaines règles Cloudflare. En effet, les règles de blocage par pays ou par IP sont appliquées avant toute exception basée sur des chemins d’URL.

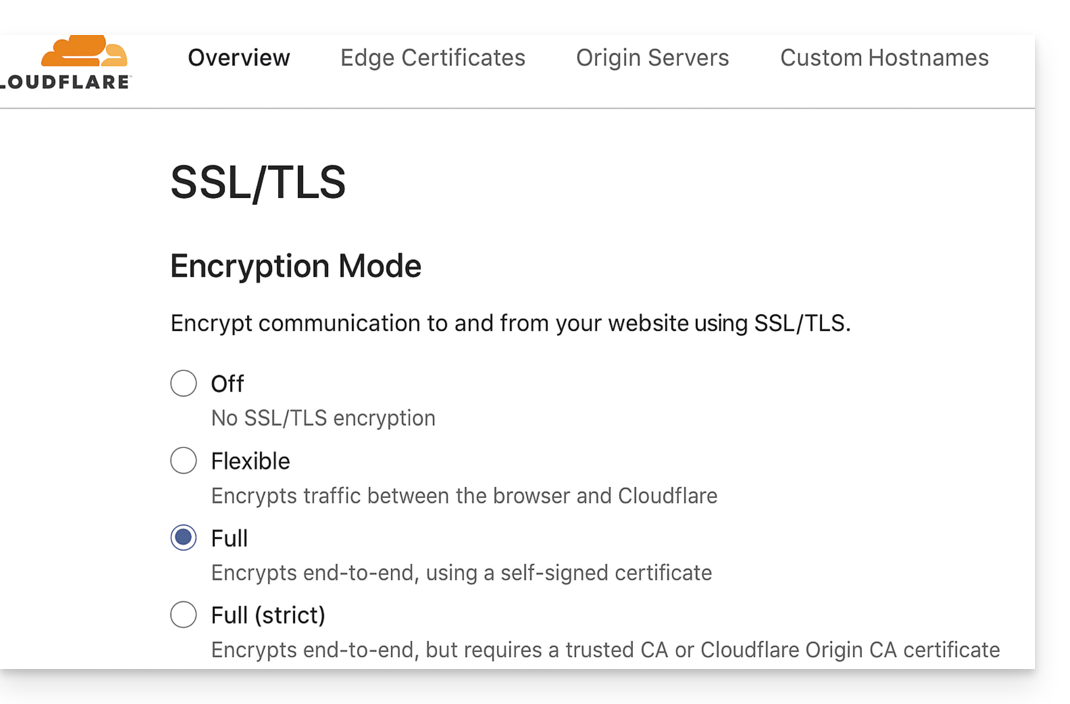

Ajuster le mode SSL/TLS

Dans Cloudflare, utilisez le mode Full ou Full (strict). Ces modes tolèrent temporairement un certificat expiré ou auto-signé, le temps que la validation aboutisse:

Autoriser les chemins de validation

Évitez les "IP Access Rules" bloquantes et préférez des "Custom Rules" qui autorisent sans restriction les chemins :

/.well-known/acme-challenge/(Let's Encrypt)/.well-known/pki-validation/(Sectigo)

Désactiver temporairement le geoblocking

Si nécessaire, désactivez provisoirement le blocage géographique ou IP le temps de la validation, puis réactivez vos protections après l’émission ou le renouvellement du certificat.

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide explique comment ajouter deux Certificats SSL EV ou DV différents sur un même site.

Préambule

- Comme il n'est pas possible d'installer deux certificats SSL sur un même site, il est nécessaire de créer deux sites identiques.

Création du second site

Prérequis

- Retirer tout éventuel nom de domaine alias de votre site.

Afin d'accéder à l'hébergement Web pour y ajouter un site :

- Cliquez ici afin d'accéder à la gestion de votre produit sur le Manager Infomaniak (besoin d'aide ?).

- Cliquez directement sur le nom attribué au produit concerné.

- Cliquez sur le bouton Ajouter un site:

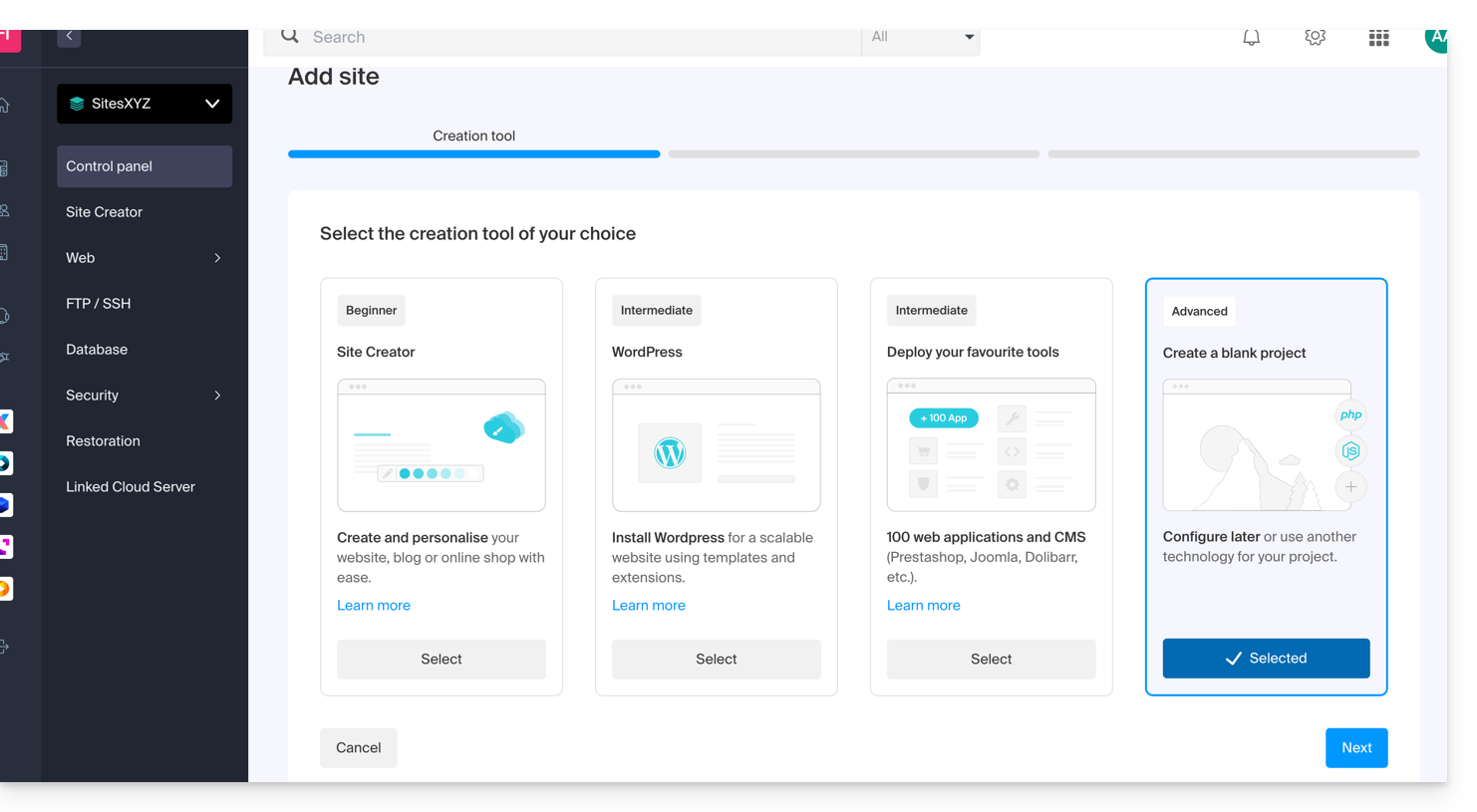

- Continuez sans installer d'outil:

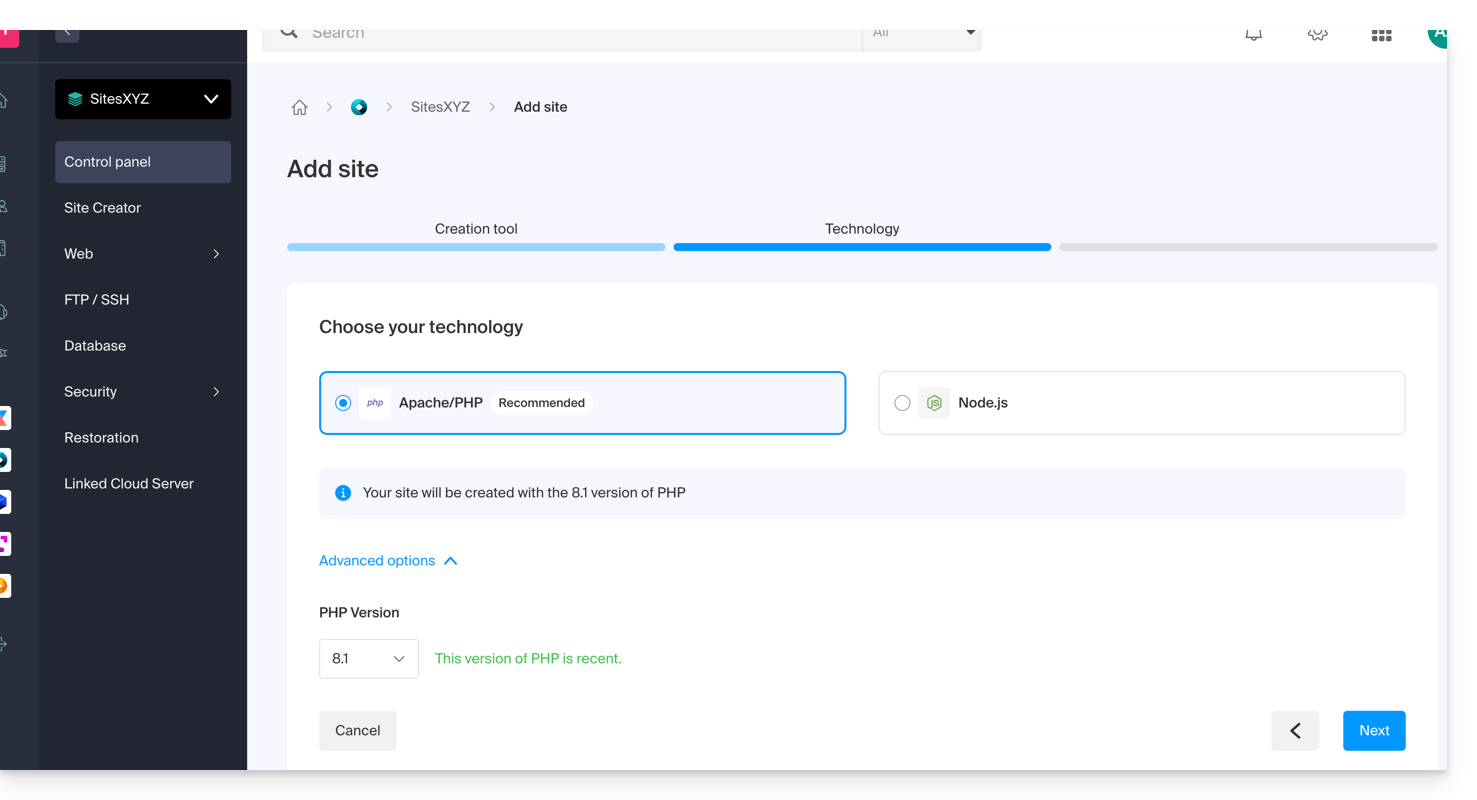

- Cliquez sur Apache et choisissez la même version PHP que le site principal::

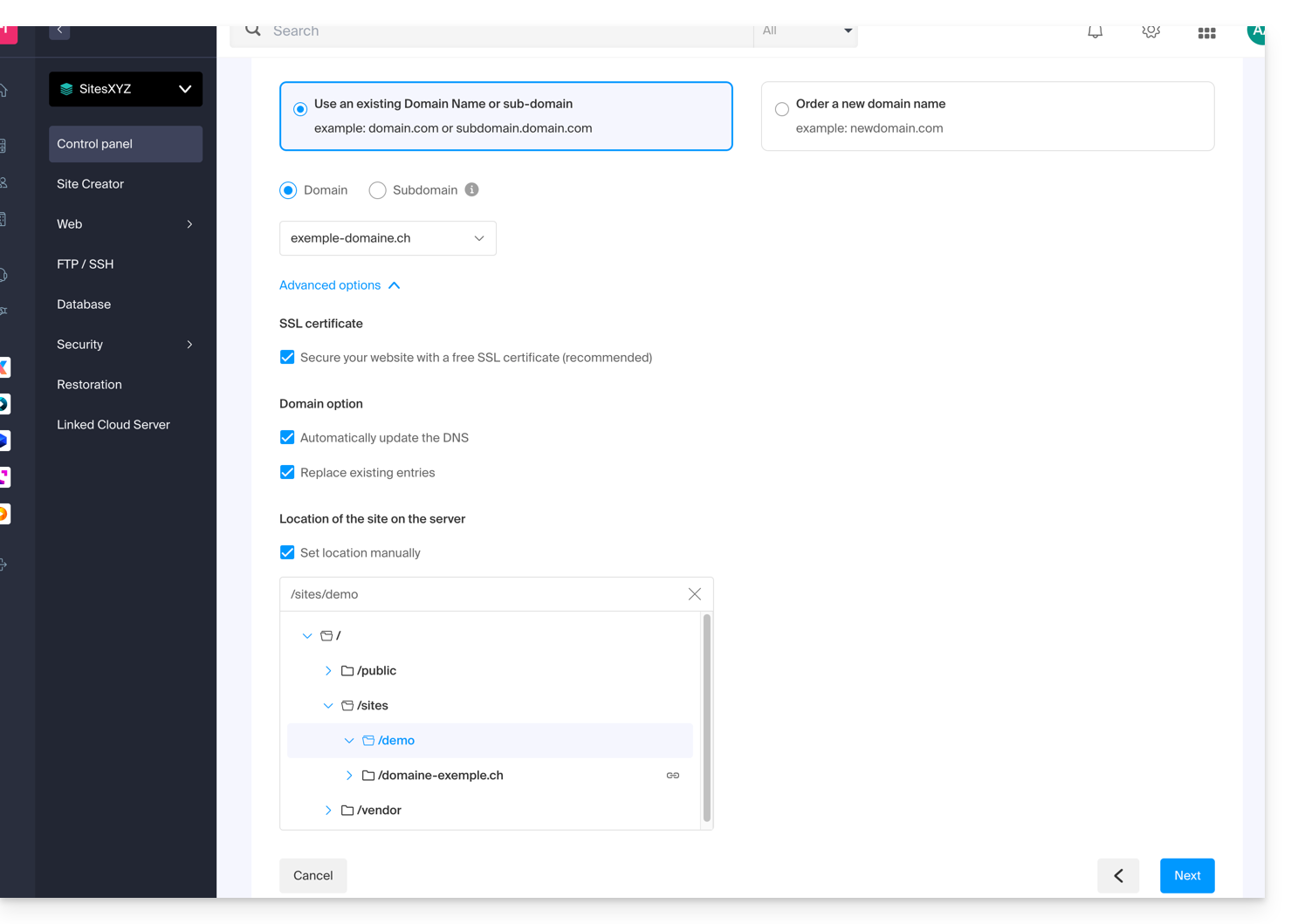

- Choisissez entre l'utilisation d'un nom de domaine ou d'un sous-domaine.

- Indiquez le nom du domaine ou du sous-domaine.

- Cliquez sur Options avancées.

- Activez (ou non) le certificat SSL Let's Encrypt sur le futur site.

- Cochez la case Définir l'emplacement manuellement.

- Choisissez le même emplacement que celui du site principal:

- Cliquez sur le bouton bleu Suivant pour démarrer la création du site.

Installer le certificat SSL

Une fois que le second site est créé (tout ajout / modification peut prendre jusqu'à 48 heures pour se propager), il vous sera possible d'installer un certificat SSL (si vous avez choisi de ne pas installer le certificat au point 9 ci-dessus).

Pour accéder à la gestion du site Web :

- Cliquez ici afin d'accéder à la gestion de votre produit sur le Manager Infomaniak (besoin d'aide ?).

- Cliquez directement sur le nom attribué au produit concerné.

- Cliquez sur Certificats SSL dans le menu latéral gauche.

- Cliquez sur le bouton bleu Installer un certificat SSL et suivre la procédure.

Lien vers cette FAQ:

Cette FAQ a été utile?

Ce guide vous concerne si vous rencontrez des problèmes avec un certificat SSL Sectigo de type DV ou EV.

Modification Sectigo (juin 2025)

Depuis juin 2025, Sectigo utilise une nouvelle infrastructure de validation appelée MPIC, qui réalise les vérifications nécessaires à l'émission des certificats SSL (notamment EV et OV) depuis des serveurs situés dans le monde entier, et plus uniquement depuis les États-Unis.

Un challenge est une méthode utilisée par l'autorité de certification pour vérifier que le demandeur contrôle bien le domaine. Cela peut passer par une requête HTTP, un enregistrement DNS ou un e-mail. Pour les certificats EV et OV, ce challenge est combiné à des vérifications sur l'identité de l'organisation.

Avec cette nouvelle méthode, les requêtes de validation peuvent provenir de n'importe quel pays ou fournisseur d'accès. Si votre site ou serveur utilise des règles de géoblocage, un pare-feu applicatif (WAF), ou un service comme Cloudflare avec des restrictions d'accès par pays ou ASN, ces vérifications risquent d'être bloquées, causant un échec dans la validation.

Même si Sectigo parle principalement des certificats OV et EV, cette évolution peut aussi affecter indirectement les certificats DV, puisque la validation de domaine repose toujours sur la possibilité d'accéder aux ressources nécessaires.

⚠️ Pour éviter tout problème, il est donc recommandé de désactiver temporairement toute restriction géographique ou filtrage réseau lors de la validation du certificat.

Lien vers cette FAQ:

Cette FAQ a été utile?

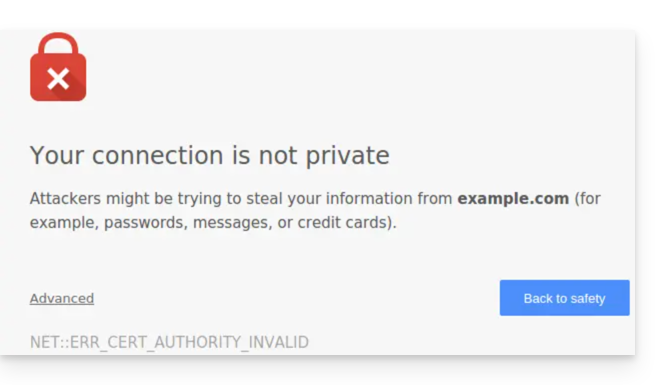

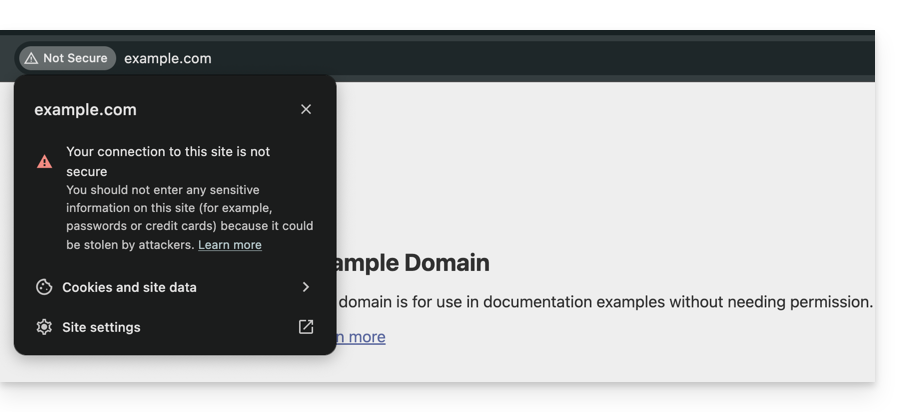

Ce guide vous aide à diagnostiquer et résoudre l'erreur "Votre connexion n'est pas privée" (ou NET::ERR_CERT_AUTHORITY_INVALID). Cette alerte de sécurité peut concerner aussi bien les visiteurs d'un site que ses administrateurs.

Préambule

- Cette alerte est un mécanisme de protection de votre navigateur.

- Elle indique qu'une connexion sécurisée n'a pas pu être établie avec le serveur pour l'une des raisons suivantes :

- Le site ne possède pas de certificat de sécurité SSL/TLS.

- Le certificat installé est expiré ou mal configuré.

- La connexion entre votre appareil et le serveur est interceptée ou perturbée.

- Attention : sur un site présentant cette erreur, les données que vous saisissez (mots de passe, numéros de carte) ne sont pas chiffrées et peuvent être interceptées par des tiers.

Solutions pour les visiteurs

Si vous rencontrez cette erreur sur un site que vous ne gérez pas, le problème peut parfois venir de votre propre configuration. Voici les points à vérifier :

- Vérifiez l'heure de votre appareil : si votre ordinateur ou smartphone n'est pas à la bonne date/heure, la validation du certificat échouera systématiquement.

- Testez en navigation privée : si l'erreur disparaît, videz le cache et les cookies de votre navigateur.

- Vérifiez votre réseau : évitez les réseaux Wi-Fi publics qui peuvent forcer leurs propres portails de connexion.

- Antivirus et Pare-feu : certains logiciels de sécurité analysent les connexions HTTPS et peuvent provoquer de faux positifs.

Solutions pour les propriétaires d'un site Infomaniak

Si vous êtes l'administrateur du site, vous devez vous assurer que votre certificat SSL est actif et valide pour couvrir l'intégralité de vos noms de domaine.

1. Le certificat SSL est-il installé ?

Si votre site est encore en HTTP, vous devez générer un certificat (gratuit via Let's Encrypt ou payant). Prenez connaissance des certificats disponibles chez Infomaniak.

Important : si vous avez ajouté des alias (noms de domaine secondaires) à votre site après l'installation du SSL, vous devez mettre à jour le certificat pour qu'il les intègre.

2. Vérifier la validité et l'expiration

Chez Infomaniak, les certificats se renouvellent automatiquement, mais un blocage technique peut parfois survenir. Pour vérifier l'état de votre certificat :

- Cliquez ici pour accéder à la gestion de vos certificats dans le Manager (besoin d'aide ?).

- Vérifiez le statut et la date d'expiration dans le tableau de bord :

3. Forcer le HTTPS et corriger le "Contenu Mixte"

Si votre certificat est valide mais que l'erreur persiste (ou que le cadenas n'est pas vert), il est possible que votre site charge encore des éléments (images, scripts) en HTTP. Pour corriger cela, prenez connaissance de cet autre guide.

Lien vers cette FAQ:

Cette FAQ a été utile?