Base de connaissances

1 000 FAQ, 500 tutoriels et vidéos explicatives. Ici, il n'y a que des solutions !

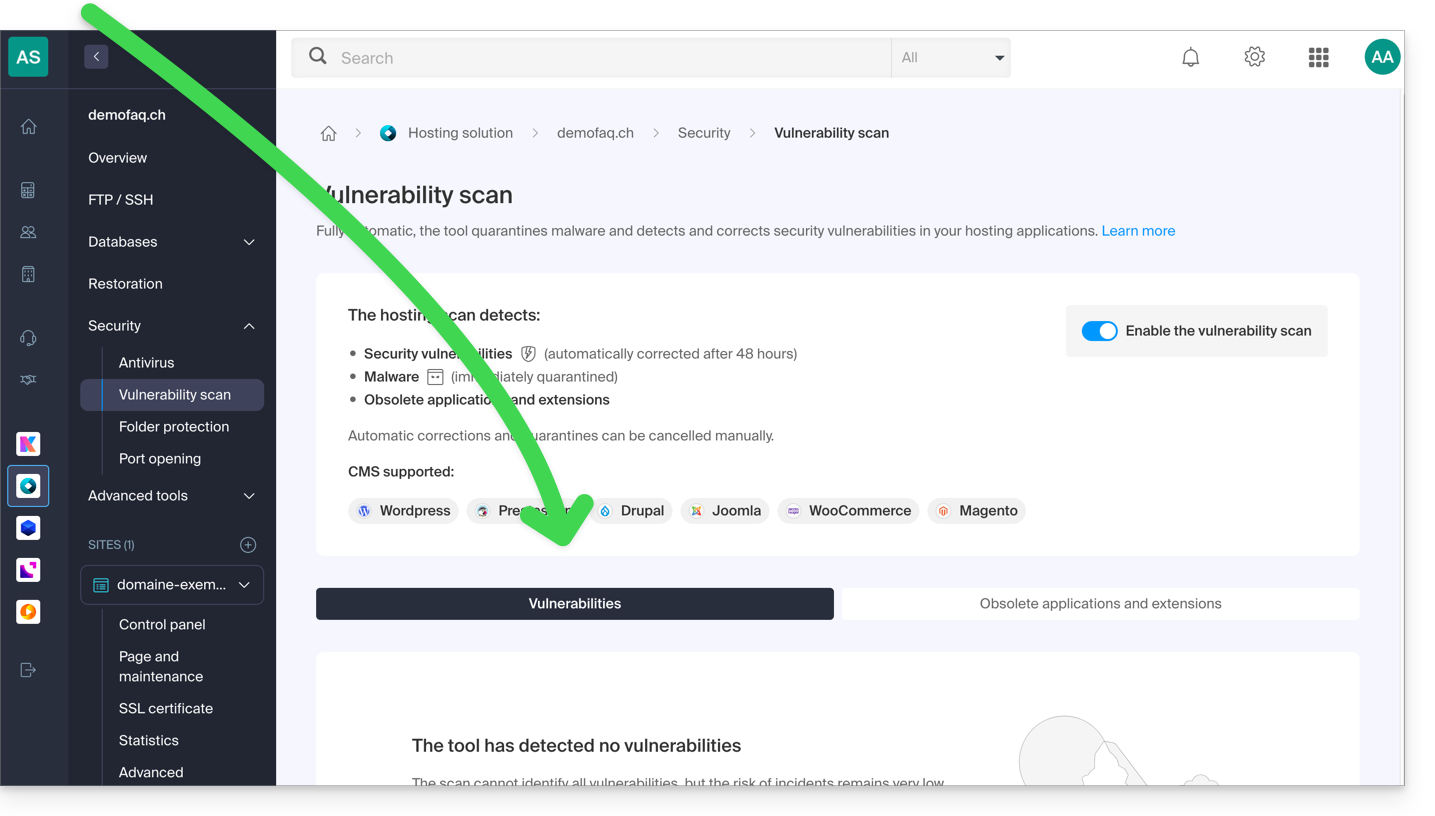

Découvrir l'outil de détection de vulnérabilités

Ce guide présente l'outil de détection des vulnérabilités de votre Hébergement Web.

Préambule

- Il existe des milliers de cybermenaces et si votre site Web devait être infecté, votre entreprise pourrait en souffrir, non seulement en raison de son indisponibilité, mais également de la perte de confiance de vos visiteurs et clients.

- L'outil proposé par Infomaniak est une protection gratuite et complémentaire à l'antivirus qui protège tous les hébergements d'Infomaniak contre les malwares et les failles de sécurité.

- Infomaniak assure la protection des hébergements en analysant exclusivement les dossiers des sites (webroot) ; en dehors aucun scan synchrone n'est réalisé sur le reste de l'hébergement.

Fonctionnement de ce service

L'outil agit en coulisse pour détecter les éventuels problèmes de sécurité. Ces vulnérabilités peuvent permettre à des personnes malveillantes d'altérer le contenu de vos sites, ce qui pourrait nuire à votre réputation auprès de vos clients et des moteurs de recherche.

Sans action de votre part dans un délai de 48 heures suivant la détection, l'outil corrige automatiquement les failles de sécurité de la plupart des CMS et/ou met en quarantaine les logiciels malveillants, sans affecter le bon fonctionnement de vos sites.

En cas de besoin, vous pouvez :

Suite à une détection, il est recommandé de vérifier l'ensemble de votre hébergement, en particulier si vous constatez des modifications suspectes que la protection n'aurait pas détectées automatiquement.

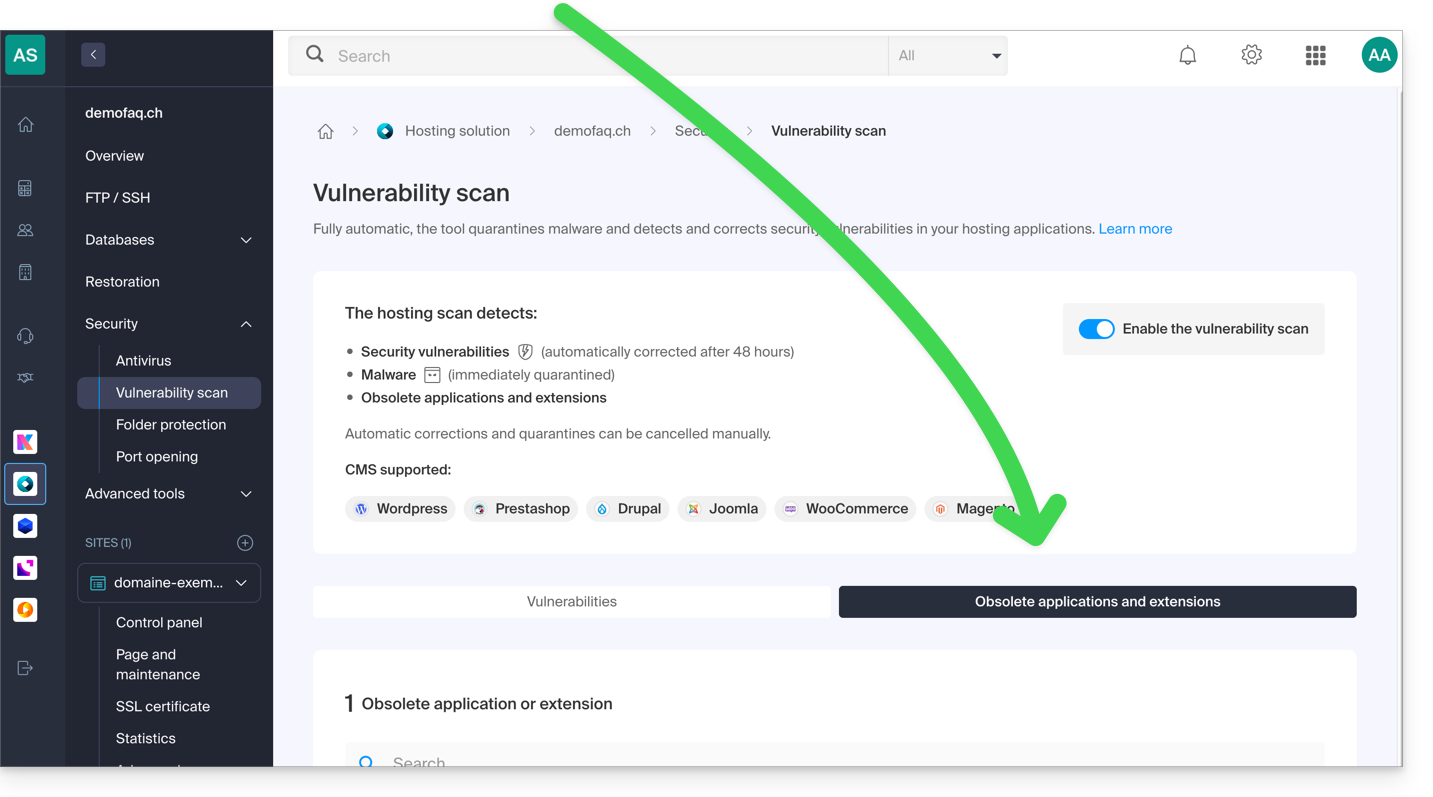

Un second onglet permet d'analyser et d'afficher les applications et extensions obsolètes sur votre hébergement:

Confidentialité des données

À l'instar d'Infomaniak, l'outil est conforme au Règlement général sur la protection des données (RGPD) de l'Union européenne : les analyses sont effectuées en local sur les serveurs d'Infomaniak. Le contenu ou les signatures des fichiers scannés ne sont pas transmis en dehors des infrastructures.

Conformément à la politique de confidentialité, les données traitées sont limitées au strict nécessaire et concernent le nom d'utilisateur, l'adresse mail, le chemin ainsi que le nom des fichiers, principalement afin de communiquer au client les détections.

Lien vers cette FAQ: https://faq.infomaniak.com/2326

Cette FAQ a été utile?