Wissensdatenbank

1 000 FAQs, 500 Anleitungen und erläuternde Videos. Hier gibt es nur Lösungen!

Diese Anleitung behandelt die Unterstützung sicherer Hash-Funktionen (insbesondere SHA-256) durch die Infomaniak-Server sowie den Schwerpunkt auf die Sicherheit von SSL/TLS-Zertifikaten unter Verwendung von mit SHA-256 generierten CSR.

SHA-256-Hash-Algorithmus

Die kryptografische Hash-Funktion SHA-1 ist kompatibel und die Infomaniak-Server unterstützen auch die SHA-256-Funktion, die insbesondere für Paypal und SaferPay (SIX) nützlich ist.

Die CSR (Certificate Signing Requests) sind in SHA-256 und nicht in SHA-1.

Link zu dieser FAQ:

War diese FAQ nützlich?

Dieser Leitfaden erklärt, wie…

- … eine

CSRund einen privaten Schlüssel zum Anfordern eines Zertifikats von einer Zertifizierungsstelle (CA) zu erstellen, - … dieses Zertifikat für Ihre Infomaniak-Website zu importieren, mit dem von der

CAerhaltenenCRT.

Vorwort

- Obwohl Infomaniak alle SSL-Zertifikate anbietet, die Sie benötigen könnten…

- kostenlose Let's Encrypt-Zertifikate für persönliche Websites (nur möglich mit bei Infomaniak gehosteten Websites),

- DV-Zertifikate von Sectigo für geschäftliche/private Websites, die nicht im Handelsregister eingetragen sind,

- EV-Zertifikate von Sectigo für im Handelsregister eingetragene Unternehmen,

- … ist es auch möglich, ein anderswo erhaltenes SSL-Zertifikat zu installieren (Zwischenzertifikat/intermediate eines von Ihnen gewählten Zertifizierungsanbieters), benutzerdefinierte oder selbstsignierte Zertifikate.

1. Eine CSR (Certificate Signing Request) erstellen

Eine CSR (Certificate Signing Request oder Zertifikatsanforderungsdatei) ist eine codierte Datei, die die notwendigen Informationen zum Anfordern eines SSL/TLS-Zertifikats enthält.

Sie muss auf Ihrer Seite erstellt werden, um sicherzustellen, dass der private Schlüssel unter Ihrer Kontrolle bleibt, z. B. mit OpenSSL.

Passen Sie den folgenden Befehl an und führen Sie ihn in einer Anwendung vom Typ Terminal (Kommandoschnittstelle, CLI / Command Line Interface) auf Ihrem Gerät aus:

openssl req -utf8 -nodes -sha256 -newkey rsa:2048 -keyout domain.xyz.key -out domain.xyz.csr -addext "subjectAltName = DNS:domain.xyz, DNS:www.domain.xyz"

Erläuterungen

newkey rsa:2048: Erstellt einen neuen RSA-Schlüssel mit 2048 Bit.keyout domain.xyz.key: Gibt die Datei an, in der der private Schlüssel gespeichert wird.out domain.xyz.csr: Gibt die Datei an, in der die CSR gespeichert wird.addext “subjectAltName = ...”: Fügt zusätzliche Domänen über die ErweiterungSAN (Subject Alternative Name)hinzu, die erforderlich ist, um alle gewünschten Domänen im Zertifikat zu enthalten (die Hauptdomäne domain.xyz + jede andere zugehörige Domäne oder Subdomäne, wie www.domain.xyz).

Nach der Erstellung können Sie den Inhalt der CSR mit dem folgenden Befehl überprüfen:

openssl req -in domain.xyz.csr -noout -textDamit wird überprüft, ob alle in subjectAltName aufgeführten Domänen korrekt enthalten sind.

Sobald die CSR erstellt ist, können Sie sie an die Zertifizierungsstelle (CA) übermitteln, um Ihr SSL/TLS-Zertifikat zu erhalten.

2. Externes Zertifikat importieren

Nach der Validierung stellt die CA Ihnen ein Zertifikat (domain.xyz.crt) und manchmal ein Zwischenzertifikat (ca_bundle.crt) aus.

Um auf das SSL-Zertifikatsmanagement zuzugreifen:

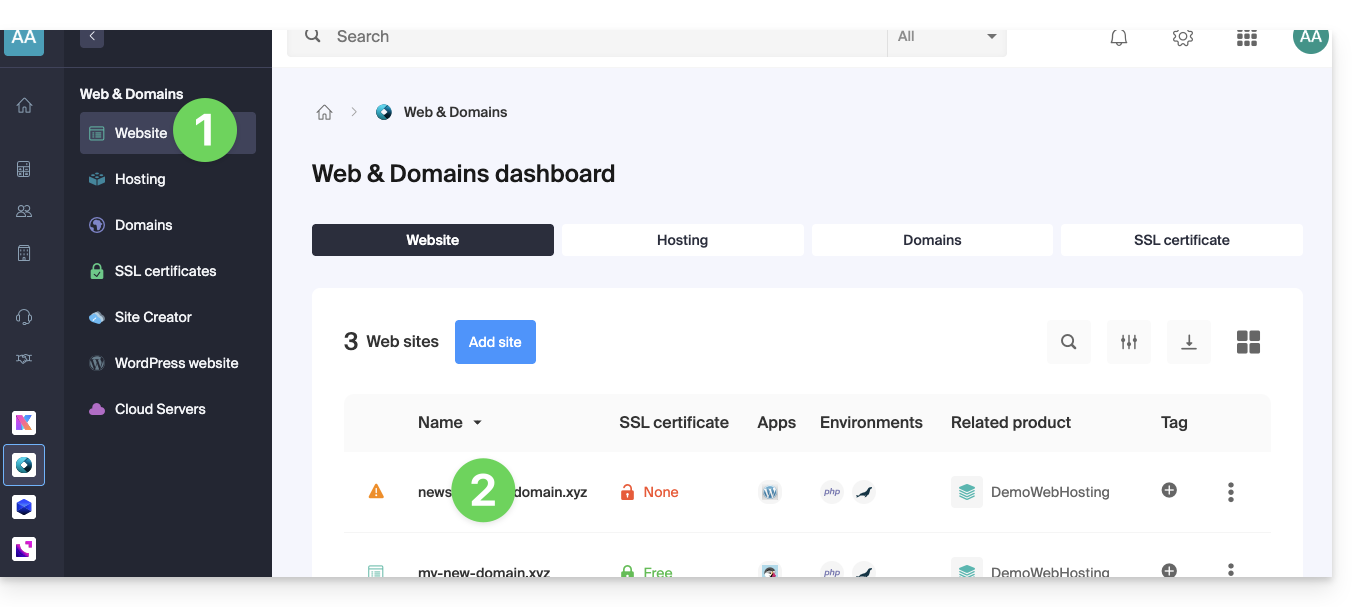

- Klicken Sie hier, um auf die Verwaltung Ihrer Website im Infomaniak Manager zuzugreifen (Hilfe benötigt?).

- Klicken Sie direkt auf den Namen, der der betreffenden Website zugewiesen wurde:

- Klicken Sie im linken Seitenmenü auf SSL-Zertifikate.

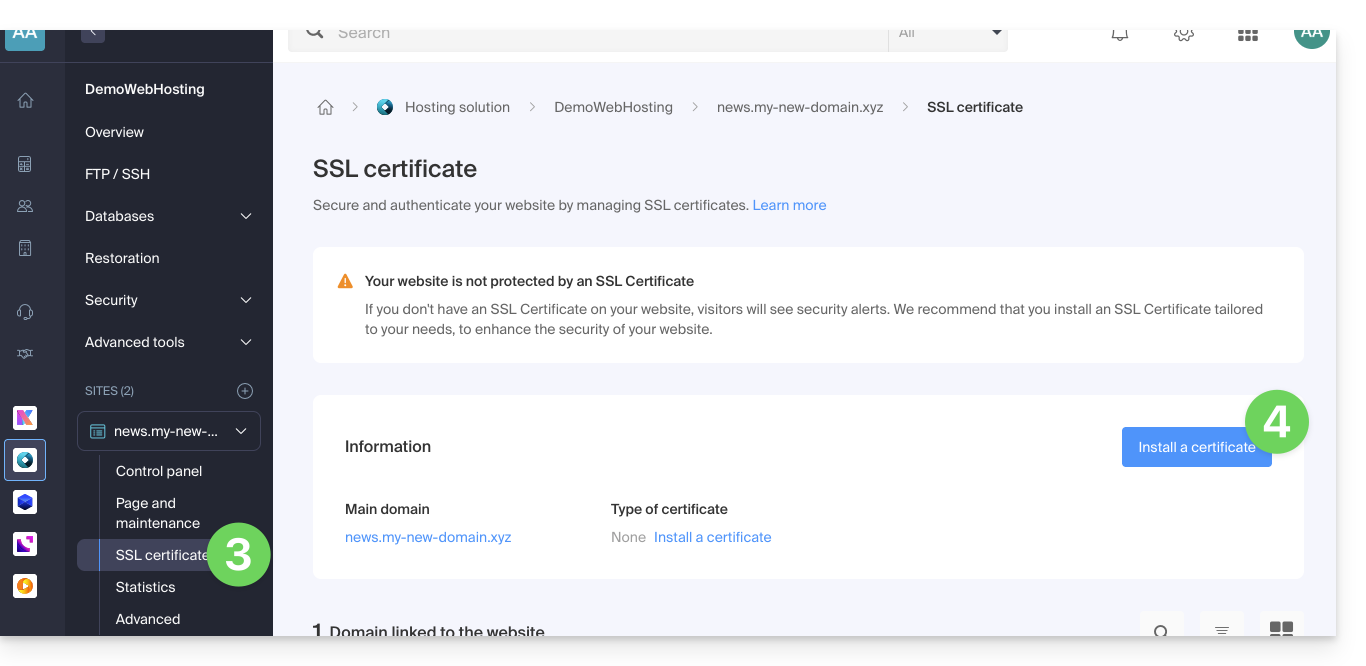

- Klicken Sie auf die blaue Schaltfläche Zertifikat installieren:

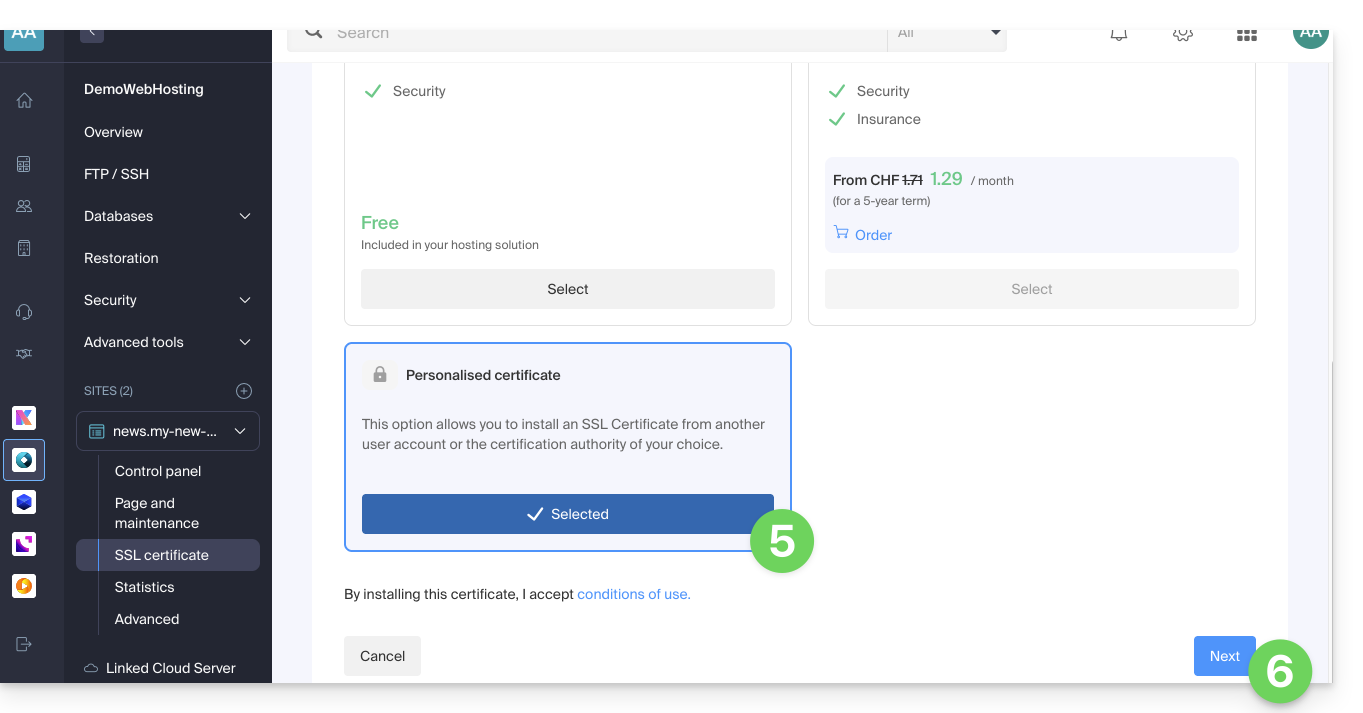

- Wählen Sie das benutzerdefinierte Zertifikat aus.

- Klicken Sie auf die Schaltfläche Weiter:

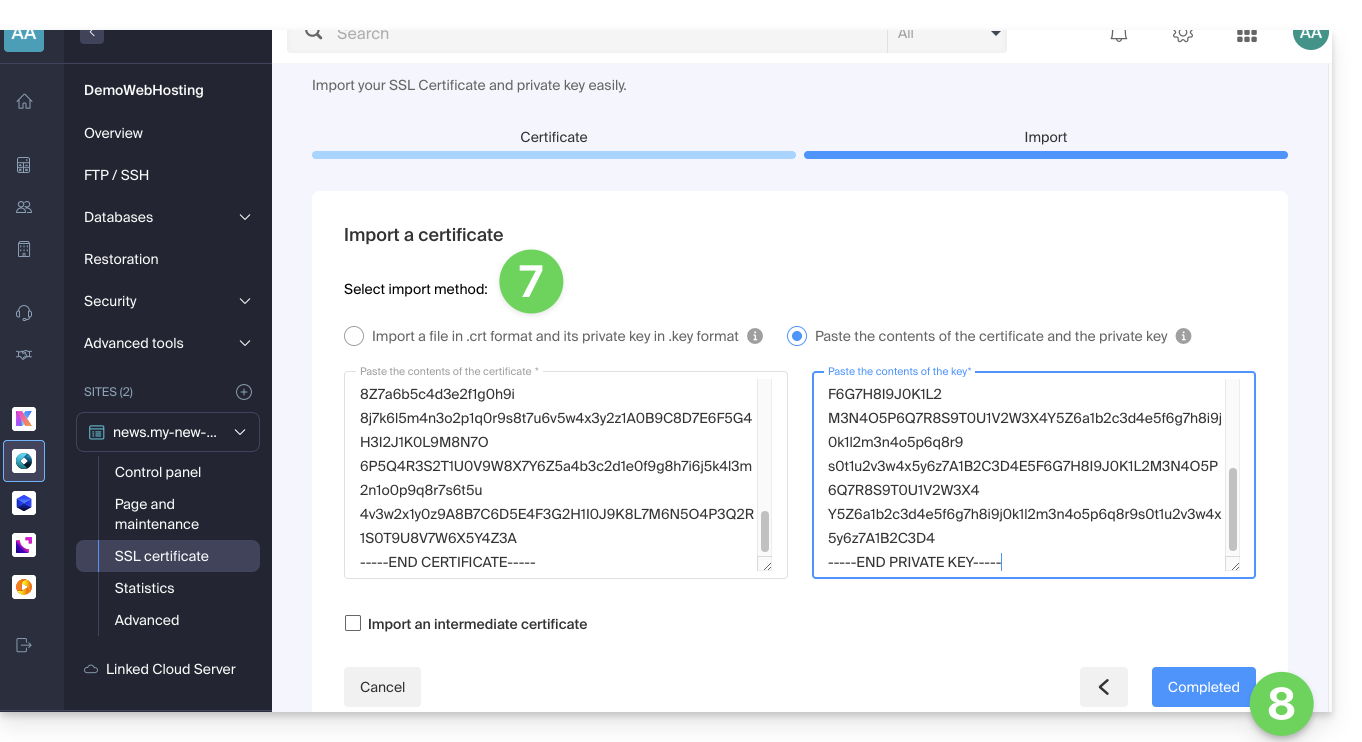

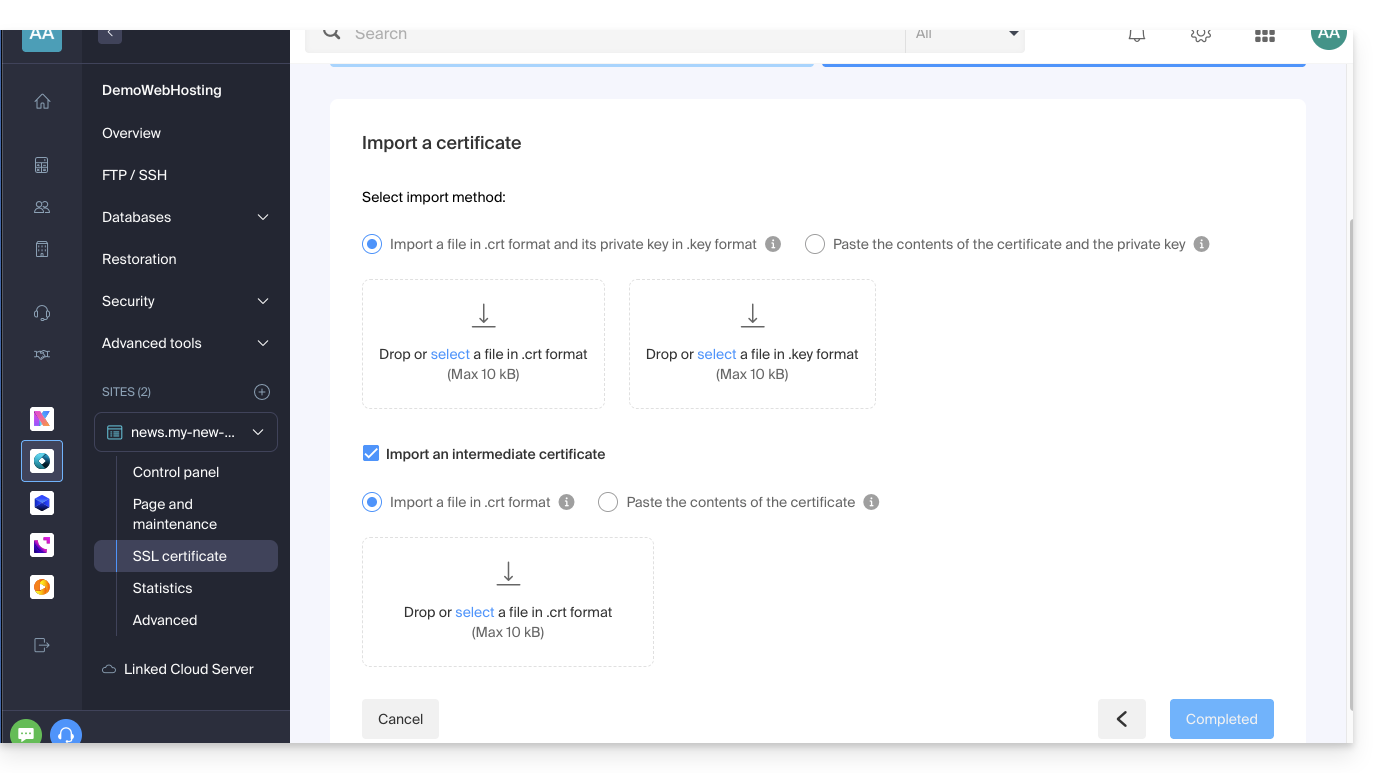

- Importieren Sie Ihr Zertifikat und Ihren privaten Schlüssel, entweder durch Importieren der Dateien

.crtund.keyoder durch Kopieren und Einfügen. - Klicken Sie auf Abschließen:

Alternative Befehlszeile zum Generieren eines selbstsignierten Zertifikats (optional)

Wenn Sie ein lokales Zertifikat nur für Tests oder ohne eine CA (nicht für die Produktion empfohlen) benötigen, können Sie diesen Befehl verwenden:

openssl req -x509 -nodes -days 365 -newkey rsa:2048 -keyout domain.xyz.key -out domain.xyz.crt -addext “subjectAltName = DNS:domain.xyz, DNS:www.domain.xyz”Dies erzeugt sowohl ein selbstsigniertes Zertifikat (domain.xyz.crt) als auch einen privaten Schlüssel (domain.xyz.key). Selbstsignierte Zertifikate werden jedoch von öffentlichen Browsern oder Systemen nicht als gültig anerkannt. Sie eignen sich nur für interne oder Entwicklungsumgebungen.

Ein Zwischenzertifikat importieren

Beim Hinzufügen eines benutzerdefinierten SSL-Zertifikats können Sie das Zwischenzertifikat importieren (durch Importieren der Datei .crt oder Kopieren und Einfügen der vom Zertifizierungsstellen bereitgestellten Daten):

Link zu dieser FAQ:

War diese FAQ nützlich?